Tor en VPN’s beloven beiden om je online anoniem te houden, maar hoe privé zijn ze eigenlijk? Ontdek hoe Tor werkt, hoe veilig te blijven en hoe het zich verhoudt tot een VPN in deze uitgebreide gids over Tor versus VPN.

Tor en VPN’s hebben veel gemeen. Ze beloven allebei om je anoniem het internet te laten gebruiken, ze worden allebei steeds populairder en ze worden allebei vaak verkeerd begrepen.

Maar wat scheidt het Tor-netwerk echt van VPN-services? Is het veilig om de Tor Browser te gebruiken? En welke optie is het beste voor online privacy?

In deze handleiding beantwoorden we alle vragen die we hebben ontvangen over Tor- en VPN-services. We zullen het uitleggen hoe ze werken, hoe veilig toegang Tor, en de voor-en nadelen van beide.

Als je al weet hoe Tor werkt, kun je direct naar onze directe vergelijking van Tor versus VPN gaan. Je kunt ook naar onze secties over Tor gebruiken en Veilig blijven met Tor gaan.

Wat is Tor?

Het Tor-netwerk – vaak alleen ‘Tor’ genoemd – is een gratis, open-source systeem dat is ontworpen om in te schakelen anonieme communicatie op internet. De naam is afgeleid van de oorspronkelijke projectnaam: “The Onion Router”.

Het Tor-netwerk anonimiseert uw online activiteit door versleutelen uw communicatie en willekeurig stuiteren via een wereldwijd netwerk van toegangspunten of ‘knooppunten’, die allemaal worden onderhouden door vrijwilligers.

De meest gebruikelijke manier om Tor te gebruiken is via de Tor Browser. Dit is een gratis, op Firefox gebaseerde applicatie die kan worden gedownload en op uw computer kan worden geïnstalleerd. De Tor Browser gebruikt het Tor-netwerk om uw te verbergen identiteit, plaats, en online activiteit van tracking of surveillance.

De technologie is oorspronkelijk ontworpen voor het Amerikaanse leger en wordt begunstigd door politieke activisten en voorstanders van privacy – evenals door een aantal meer onsmakelijke personages die detectie willen ontwijken. Het helpt je toegang tot inhoud die is geblokkeerd door uw land of uw internetprovider (ISP).

Het belangrijkste is het verbergt je identiteit van zowel de websites die u bezoekt als het netwerk zelf.

Samenvattend kunt u met het Tor-netwerk:

- Verberg uw IP-adres voor de websites die u bezoekt.

- Toegang tot ‘verborgen’ .iondomeinen.

- Anonimiseer uw online activiteit.

- Communiceer vertrouwelijk.

- Toegang tot gecensureerde inhoud.

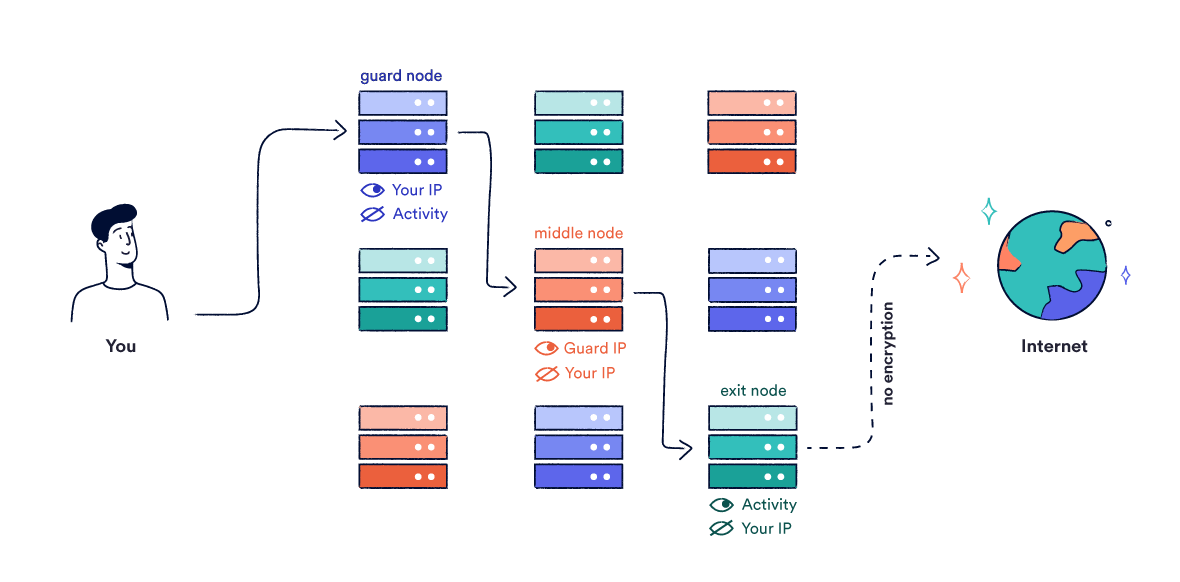

- Voordat u verbinding maakt met het Tor-netwerk, selecteert Tor er drie of meer willekeurige servers (knooppunten) om verbinding mee te maken.

- De Tor-software versleutelt uw verkeer zodanig dat alleen het laatste knooppunt – het exit-knooppunt genoemd – het kan ontsleutelen.

- De Tor-software voegt vervolgens extra coderingslagen toe voor elk van de knooppunten waar uw verkeer doorheen gaat, eindigend bij het eerste knooppunt waarmee u verbinding maakt, het bewakingsknooppunt genaamd.

- Op dit punt in het proces wordt uw verkeer minstens beschermd door drie coderingslagen.

- Wanneer uw computer contact maakt met het bewakingsknooppunt, kent het bewakingsknooppunt uw IP-adres maar kan niets zien over uw verkeer (de inhoud of bestemming).

- Het bewakingsknooppunt decodeert de eerste coderingslaag om het volgende knooppunt in de keten te ontdekken. Vervolgens wordt uw verkeer doorgestuurd – nog steeds beschermd door ten minste twee coderingslagen.

- Het volgende knooppunt in de keten ontvangt uw gecodeerde verkeer. Hij kent het IP-adres van de vorige server in de keten maar kent uw echt IP-adres of hoeveel stappen er tot nu toe in de keten hebben plaatsgevonden. Dit knooppunt verwijdert een coderingslaag om de identiteit van de volgende server in de keten te onthullen. Vervolgens worden uw gegevens doorgestuurd.

- Dit proces wordt herhaald totdat uw verkeer het exit-knooppunt bereikt. Het uitgangsknooppunt decodeert de laatste coderingslaag. Dit onthult uw verkeer, maar het uitgangsknooppunt weet niet wie u bent.

- Uw verkeer voltooit zijn reis naar internet.

- Verberg uw IP-adres voor de websites die u bezoekt.

- Versleutel uw browseverkeer.

- Toegang tot websites met geografische beperkingen.

- Kies tussen meerdere private serverlocaties.

- Toegang tot gecensureerde inhoud.

- Bescherm uw gegevens op openbare wifi-netwerken.

- Gedecentraliseerd netwerk. Omdat Tor bestaat uit een gedistribueerd netwerk van duizenden servers over de hele wereld – zonder hoofdkantoor, kantoor of centrale server – is het voor elke overheid of organisatie uiterst moeilijk om het uit te schakelen.

Iedereen die Tor wil uitschakelen, moet achter elke afzonderlijke server aan. Dit betekent ook dat er geen centraal punt is voor een kwaadwillende acteur om aan te vallen. Er is ook geen centrale server die in beslag kan worden genomen om gebruikslogboeken te bekijken.

- Volledige anonimiteit. De routeringsmethode die door Tor wordt gebruikt, voorkomt dat er een verband wordt getrokken tussen uw echte IP-adres en uw online activiteit. Het eerste knooppunt waarmee u verbinding maakt (het bewakingsknooppunt) kent uw IP-adres maar kan niets zien over uw activiteit.

Geen enkele volgende knooppunt zal uw ware IP-adres kunnen zien, noch sites die u verbindt. Tor verandert ook uw route via het netwerk om de tien minuten, terwijl een VPN een enkele serververbinding onderhoudt voor de duur van uw verbinding.

- Grensoverschrijdende. Tor kan geografische beperkingen omzeilen door uw verkeer naar knooppunten in verschillende landen te leiden. Webinhoud die voorheen niet toegankelijk was op uw locatie, is toegankelijk via de Tor-browser via het Tor-netwerk. Dit komt omdat websites die u bezoekt het IP-adres van het exit-knooppunt zien, niet uw echte IP-adres en dit gebruiken om uw locatie te bepalen.

De route die u via het Tor-netwerk volgt, is echter volledig willekeurig. Hoewel mogelijk, is het kiezen van een specifieke serverlocatie voor ‘spoof’ erg moeilijk. De combinatie van technische complexiteit en lage snelheden maakt Tor de verkeerde keuze voor het streamen van geo-geblokkeerde video.

- Vrij. U hoeft Tor nooit te betalen. De software en het netwerk zijn beide gratis en open-source en worden beheerd door vrijwilligers en liefdadigheidsinstellingen over de hele wereld. In tegenstelling tot sommige gratis VPN’s zijn er geen advertenties en hoeft u zich geen zorgen te maken over het risico dat Tor zelf uw gegevens registreert en verkoopt.

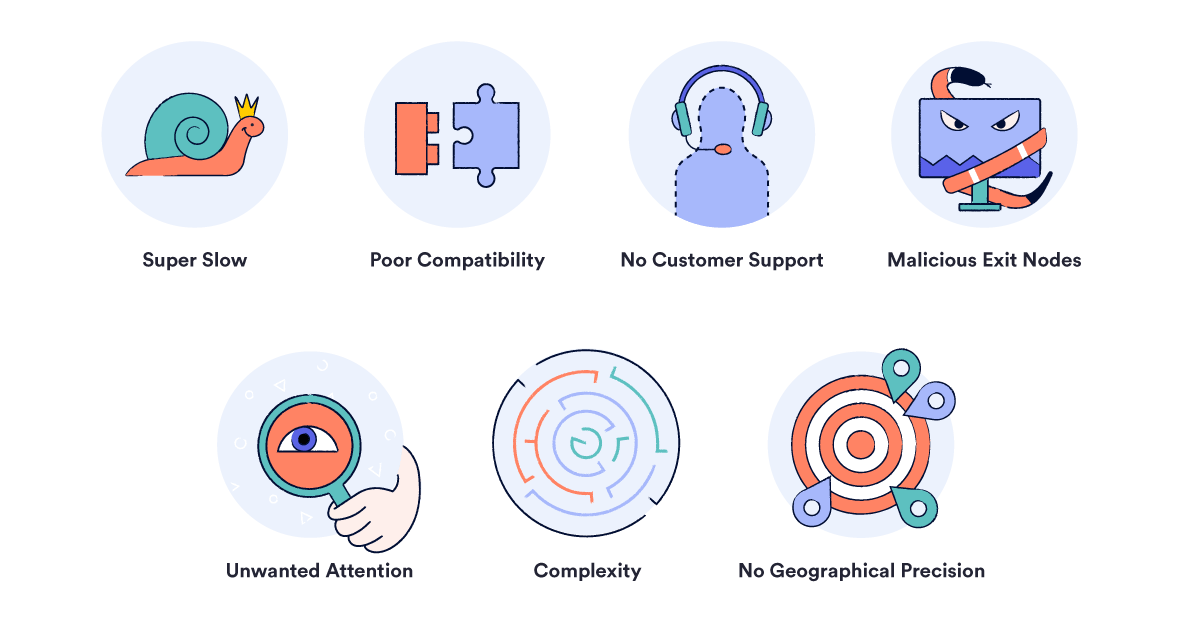

- Zeer langzaam. Tor is erg traag in vergelijking met een VPN. Gegevens in het Tor-netwerk worden gerouteerd via meerdere willekeurige en wijd verspreide knooppunten, elk met verschillende bandbreedte, en meerdere keren gecodeerd en gedecodeerd. Je bent overgeleverd aan de langzaamste knoop op je route.

Dit betekent dat Tor geen goede keuze is om streaming video’s van hoge kwaliteit te bekijken, P2P-bestanden te delen of iets anders waarvoor een snelle verbinding vereist is.

Torrenting in het bijzonder wordt niet aanbevolen omdat het het risico loopt uw ware IP-adres bloot te leggen. Het legt ook een grote druk op het netwerk en vertraagt de verbinding van alle anderen.

- Slechte compatibiliteit. Je hebt alleen toegang tot het Tor-netwerk met de Tor-browser of een applicatie met Tor-toegang ingebouwd. Als je een andere browser of applicatie wilt gebruiken, word je niet beschermd door Tor.

Er is een app voor Android maar geen Tor-browser voor iOS, wat betekent dat je het niet op je iPhone of iPad kunt gebruiken.

Er zijn enkele meer geavanceerde methoden voor het routeren van applicaties door het netwerk, zoals ‘Torifying’ programma’s of ‘VPN over Tor’ uitvoeren. Dit zijn echter beide lastige processen, die het risico lopen je ware identiteit te verliezen als ze niet correct worden geïmplementeerd.

- Geen klantenondersteuning. Omdat het Tor-netwerk wordt beheerd door een netwerk van vrijwilligers, is er geen directe financiering voor het onderhoud en de upgrade van het netwerk als geheel. Sommige servers in het netwerk zijn oud en traag en er is geen centraal ondersteuningsteam waar u terecht kunt als u problemen ondervindt.

Er is echter een actieve community van enthousiastelingen die misschien willen helpen als je vastloopt – verwacht gewoon geen livechat.

- Ongewenste aandacht. Zoals je misschien al weet, heeft Tor de reputatie mensen aan te trekken die heel graag detectie willen vermijden. Dit omvat journalisten en klokkenluiders – maar ook criminelen.

Uw internetprovider kan zien dat u Tor gebruikt, zelfs als ze niet weten wat u doet. Om deze reden kan frequent gebruik van Tor u mogelijk markeren voor bewaking.

Je kunt ook veel problemen krijgen op het Dark Web (.onion-sites), die alleen toegankelijk zijn via de Tor-browser. Dit zijn, vaker wel dan niet, gevaarlijke plaatsen om te zijn.

- ingewikkeldheid. Anders dan bij een VPN, kunt u de Tor-browser niet gewoon ‘inschakelen’ en uw IP-adres verbergen. Als u uw browser niet correct configureert en uw surfgedrag aanpast, is het ongelooflijk eenvoudig om uw ware IP te onthullen en daarmee uw echte identiteit.

Torrenting over Tor, documenten openen die via Tor zijn gedownload of Windows gebruiken zijn slechts enkele voorbeelden van activiteiten die uw IP kunnen onthullen. Lees voor meer informatie ons hoofdstuk over hoe veilig te blijven met Tor.

- Schadelijke uitgangsknooppunten. Hoewel uw verkeer het grootste deel van zijn reis door het Tor-netwerk is gecodeerd, wordt het zichtbaar wanneer het door het laatste knooppunt gaat – het exit-knooppunt genoemd.

Dit betekent dat een exitknooppunt de mogelijkheid heeft om bespioneer je activiteit, net zoals een ISP zou doen als u geen Tor of een VPN zou gebruiken.

Iedereen kan een exitknooppunt instellen om gebruikers te bespioneren, inclusief overheden en criminelen. Voor meer informatie over kwaadaardige exitknooppunten, kunt u doorgaan naar het volgende hoofdstuk: Is Tor Safe?

- Gebrek aan precisie. Zoals we al hebben vermeld, kan Tor worden gebruikt om geografische beperkingen op inhoud te omzeilen, maar het is een zeer inefficiënte methode om een bepaalde locatie te vervalsen. Bovendien kunnen de lage snelheden streaming geo-beperkte media bijna onmogelijk maken.

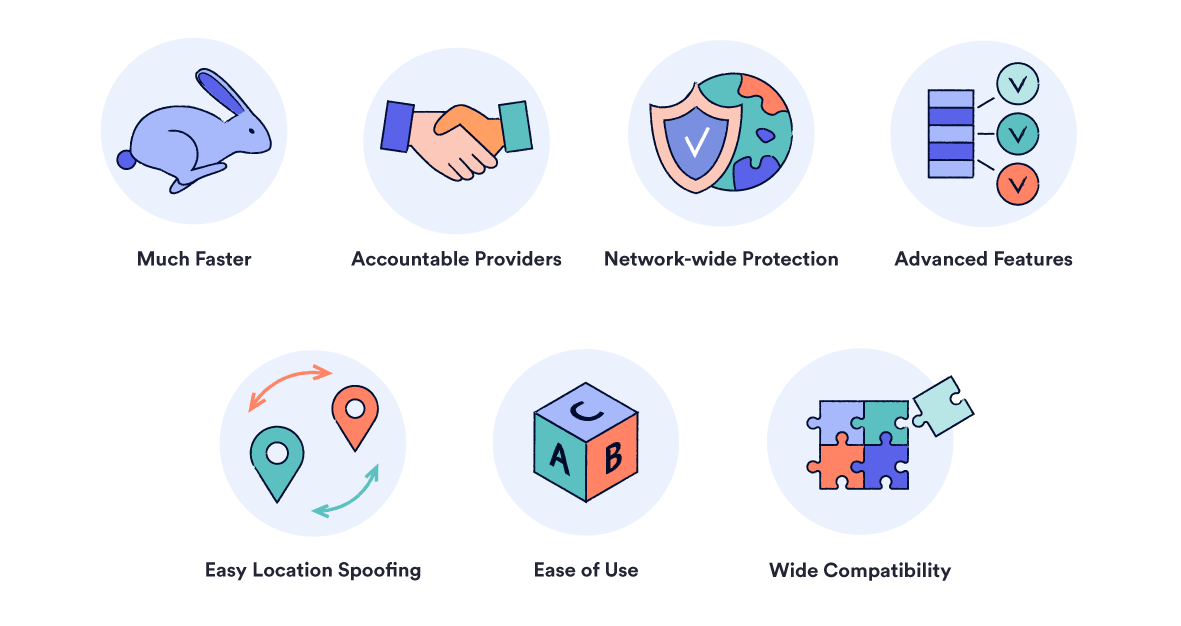

- Veel sneller. Het gebruik van een VPN zal bijna altijd veel sneller zijn dan Tor. Met een VPN gaan uw gecodeerde gegevens rechtstreeks naar één VPN-server en vervolgens naar uw bestemming. Met Tor reist het tussen drie servers over de hele wereld.

Om deze reden zult u slechts kleine snelheidsdalingen zien wanneer u verbinding maakt met een nabijgelegen VPN-server. In bepaalde nichegevallen, zoals waar uw ISP uw verbinding met bepaalde sites beperkt, ziet u mogelijk zelfs een lichte verbetering van de snelheid.

- Klantenservice. VPN-services worden geleverd door toegewijde bedrijven. De betrouwbare hebben infrastructuren die om hulp kunnen worden gevraagd of ter verantwoording kunnen worden geroepen als er iets misgaat.

VPN-abonnementen betalen voor onderhoud van het netwerk en, in sommige gevallen, grote klantenondersteuningsteams. Dit betekent dat je de goede van de slechte kunt herkennen, in tegenstelling tot kwaadaardige Tor-exitknooppunten, die je niet ziet aankomen.

- Geavanceerde functies. Hoogwaardige VPN’s zijn uitgerust met geavanceerde functies die zijn ontworpen om uw privacy verder te beschermen.

Deze omvatten kill-schakelaars om uw internetverbinding automatisch te verbreken als u de verbinding met de VPN verbreekt, lekbescherming om IP- of DNS-lekken te voorkomen, verduisteringstechnologieën voor censuuromzeiling, gespecialiseerde servers voor streaming of torrenting en nog veel meer.

- Gemakkelijke locatie-spoofing. Het gebruik van een VPN is de meest effectieve manier om snel toegang te krijgen tot websites met geografische beperkingen. De meeste VPN-providers bieden servers op tientallen locaties wereldwijd, zodat u de gewenste locatie kunt kiezen.

Hoewel het mogelijk is om enige controle te hebben over de locatie van uw exit-knooppunt in Tor, is het niet gemakkelijk of betrouwbaar. Met een VPN is het kiezen van een locatie net zo eenvoudig als het selecteren uit een lijst.

Omdat VPN-verbindingen veel sneller zijn, zijn ze ideaal voor het streamen van media uit andere landen of P2P-bestandsuitwisseling.

- Makkelijk te gebruiken. De technologie achter VPN’s is misschien ingewikkeld, maar ze zijn over het algemeen heel eenvoudig te installeren en te bedienen.

In de meeste gevallen download je gewoon een installatiebestand en volg je de instructies op het scherm. Vaak kunt u zelfs instellen dat uw VPN automatisch verbinding maakt wanneer u uw apparaat opstart.

- Brede compatibiliteit. De beste VPN-services zijn compatibel met vrijwel elk apparaat dat u mogelijk met internet verbindt. Tor is daarentegen alleen echt beschikbaar op desktop of Android.

Vrijwel alle VPN-providers hebben desktop- en mobiele apps en browserextensies. Sommige providers bieden zelfs software aan die op uw thuisrouter draait, waardoor al uw apparaten met internet in één keer worden beschermd en uw privacy permanent wordt beschermd.

- Netwerkbrede bescherming. Tor beschermt alleen verkeer vanuit de Tor-browser zelf. Een VPN zal al uw verkeer omleiden en coderen, inclusief eventuele achtergrondapplicaties.

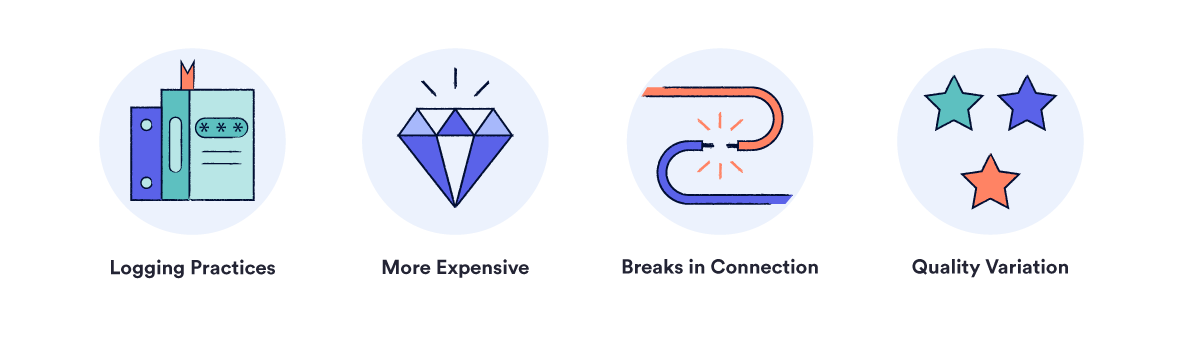

- Loggingmethoden. VPN-services beschermen uw gegevens mogelijk tegen uw ISP, maar u moet uw VPN-provider vertrouwen. In tegenstelling tot Tor, dat volledig gedecentraliseerd is, vertrouwt u uw gegevens volledig bij één bedrijf omdat u de software en servers gebruikt.

Sommige providers houden logboeken bij van uw activiteits- of verbindingsgegevens. Dit kan voor eigen gebruik zijn, of omdat het wordt gedwongen door autoriteiten. Deze gegevens kunnen dagen, maanden of zelfs jaren worden bewaard.

Sommige services maken ten onrechte reclame voor “zero-logs” -beleid. Als er logboeken bestaan, is er een potentieel voor een bureau om deze informatie tegen u te gebruiken, en er zijn grenzen aan wat een VPN kan doen om u te beschermen. Daarom is het van vitaal belang om een provider te kiezen die absoluut geen persoonlijk identificeerbare logboeken bijhoudt.

Zelfs VPN’s zonder beleid voor logboekregistratie hebben de technische capaciteit om logboeken bij te houden. Externe audits zijn een manier om te garanderen dat een VPN-bedrijf daadwerkelijk doet wat het zegt te zijn – maar het kan niet garanderen dat het bedrijf dit in de toekomst zal blijven doen.

Tor exit nodes kunnen misschien uw activiteit zien en loggen, maar ze kennen uw ware identiteit niet. Met een VPN moet u leven met de wetenschap dat zowel uw identiteit als uw activiteit in de handen van uw VPN-provider ligt.

- Duurder. Er zijn gratis VPN’s, maar vrijwel alle VPN’s die hun zout waard zijn, rekenen een soort abonnement aan.

Netwerkonderhoud en softwareontwikkeling vereisen geld. Als u een VPN niet contant betaalt, betaalt u deze met advertenties of gebruikersgegevens. Veel gratis VPN’s bevatten zelfs adware.

Als u moet kiezen voor een gratis VPN, raden we u aan iets uit onze lijst met de beste gratis VPN’s te kiezen om onveilige providers te voorkomen.

- Verbroken verbinding. Om beschermd te blijven, moet de VPN-software op uw apparaat correct werken. Als de software om welke reden dan ook crasht, bestaat het risico dat gegevens die van en naar uw computer worden verzonden, kunnen lekken. Dit zou uw anonimiteit volledig ondermijnen en u kwetsbaar maken voor de ogen van derden.

Veel VPN’s bevatten een kill-schakelaar om dit probleem te voorkomen. Dit is een functie die uw internetverbinding volledig verbreekt als de VPN ooit de verbinding verliest. We raden ten zeerste aan om een VPN met een kill-schakelaar te gebruiken.

- Kwaliteitsvariatie. VPN’s zijn particuliere bedrijven. Als gevolg hiervan komen ze in een spectrum van kwaliteit en betrouwbaarheid. Voor een veilige communicatie moet de codering die door de VPN-service wordt gebruikt, onbreekbaar zijn en de verbinding volledig lekvrij zijn.

Bijna alle nadelen van VPN ten opzichte van Tor kunnen worden gecompenseerd door een betrouwbare provider.

De beste VPN’s maken gebruik van AES-256-bitcodering, maar sommige lagere niveaus gebruiken zwakkere algoritmen zoals PPTP en Blowfish. Bekijk de specificaties zorgvuldig bij het kiezen van een VPN-abonnement of kies uit onze aanbevolen VPN-providers.

- Vooral bezorgd over uw privacy.

- Reizen naar een zwaar gecensureerd land.

- Verbinding maken met een openbaar wifi-netwerk.

- Online aankopen doen.

- Streaming of torrenting media.

- Toegang tot geografisch beperkte inhoud.

- Vooral bezorgd over volledige anonimiteit.

- Kan geen betrouwbare VPN betalen.

- Bezorgd over toegang tot ‘verborgen’ websites met een .onion-domein.

- Op zoek naar gevoelige informatie, b.v. je bent een journalist, activist of klokkenluider.

- Browser-extensies gebruiken.

- Bestanden downloaden en openen.

- Torrent-bestanden downloaden.

- JavaScript inschakelen.

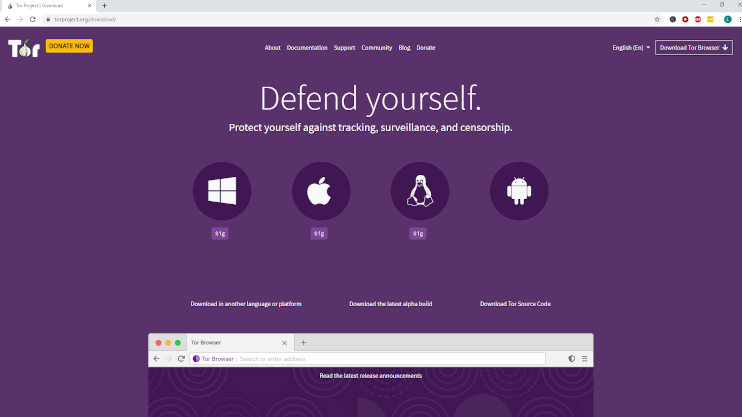

- Navigeer naar de downloadpagina van de Tor Project-website.

Aangezien uw ISP of netwerkbeheerder ongetwijfeld uw surfgedrag bewaakt, wilt u misschien een VPN actief hebben wanneer u de Tor-website bezoekt.

Dit klinkt misschien paranoïde, maar er zijn voorbeelden uit het echte leven van mensen die zich op deze manier identificeren. In 2013 werd een Harvard-student die een nepbomdreiging via Tor stuurde om een examen te voorkomen, geïdentificeerd met behulp van universitaire WiFi-verbindingslogboeken. De student werd uitgekozen omdat hij de enige gebruiker was die Tor op het campusnetwerk had benaderd.

- Selecteer het gewenste besturingssysteem:

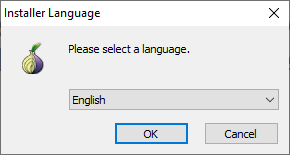

- Een .exe-bestand wordt gedownload: open het.

- Selecteer uw taal in het vervolgkeuzemenu:

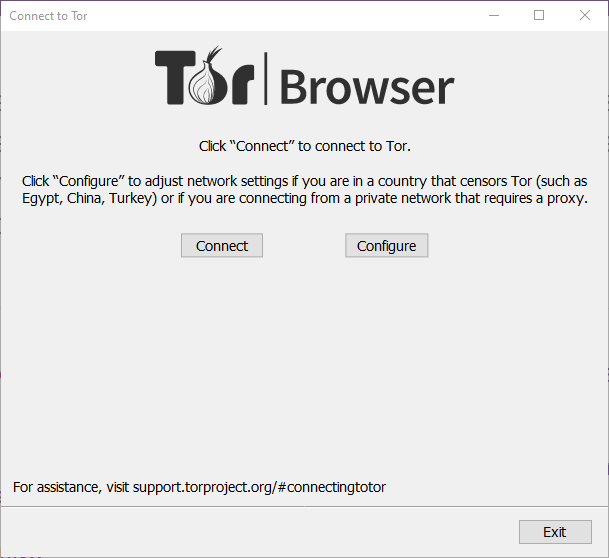

- Tenzij u op zoek bent naar een geavanceerde configuratie, drukt u op aansluiten:

- Tor zal zichzelf automatisch instellen.

- Druk op installeren op de Google Play Store-pagina.

- druk op aansluiten om toegang te krijgen tot het Tor-netwerk. Het laden duurt enkele minuten.

- Doorloop de welkomstberichten.

- U bent nu klaar om de Tor Browser op mobiel te gebruiken. Klik op de adresbalk bovenaan om de website te openen die u wilt bezoeken.

- Bewaakt worden of een man-in-the-middle-aanval ondergaan door een kwaadaardig exit-knooppunt.

- Per ongeluk lekkend niet-Tor verkeer en onthullend uw ware identiteit.

- Anders wordt uw identiteit bekendgemaakt aan de site die u bezoekt.

- Vermijden van gedrag dat kan leiden tot een technisch lek van informatie.

- Vermijden van gedrag dat een toeschouwer kan gebruiken om uw identiteit af te leiden.

- Gebruik geen mobiele tweestapsverificatie.

- Post nooit uw persoonlijke accounts.

- Gebruik niet dezelfde accounts binnen en buiten Tor.

- Alleen toegang tot beveiligde, HTTPS-gecodeerde websites.

- Verwijder cookies en lokale websitegegevens na elke browsersessie.

- Gebruik Google niet (DuckDuckGo is een goed alternatief).

- Maak geen verbinding met dezelfde externe server met en zonder de Tor-browser tegelijkertijd.

- Vermijd torrenting (het vertraagt het netwerk) – en vooral BitTorrent.

- Uw ISP en netwerkoperator weten niet dat u bent verbonden met het Tor-netwerk.

- Het Tor-netwerkingangsknooppunt ziet uw ware IP-adres niet.

- Uw VPN-provider kan uw verkeer niet zien.

- Uw VPN-provider zal uw ware IP-adres zien.

- Je VPN-provider kan ook zien dat je bent verbonden met het Tor-netwerk.

- Tor exit-knooppunten – inclusief kwaadaardige exit-knooppunten – kunnen uw verkeer nog steeds bekijken.

- Al uw VPN-verkeer verloopt via het Tor-netwerk, niet alleen uw webbrowser. Dit biedt dubbele privacybescherming, wat u ook online doet.

- Naast de voordelen van Tor krijgt u ook de geavanceerde functies van uw VPN. Dit omvat de mogelijkheid om servers te schakelen voor hogere snelheden of de kill-schakelaar te gebruiken om ongewenste IP-adreslekken te voorkomen.

- Als u .onion-bronnen moet gebruiken, kunt u deze bereiken via een alternatieve browser (niet alleen de Tor-browser) via uw VPN.

- Tor exit-knooppunten kunnen uw verkeer niet meer zien.

- Uw keuze van VPN-provider is beperkt.

- U zult een enorme hit ervaren in uw verbindingssnelheden. Het gebruik van een VPN via Tor kan een trage VPN nog moeilijker maken om te gebruiken.

- Gegevens versleutelen met een VPN en deze vervolgens opnieuw versleutelen met Tor is een overdaad dat uw privacy niet aanzienlijk zal verbeteren.

- Het gebruik van een VPN via Tor vereist meestal extra configuratie. Mogelijk moet u een specifieke client installeren, een specifiek verbindingsbestand downloaden of uw instellingen wijzigen – die allemaal tijd, technische kennis en geduld vereisen..

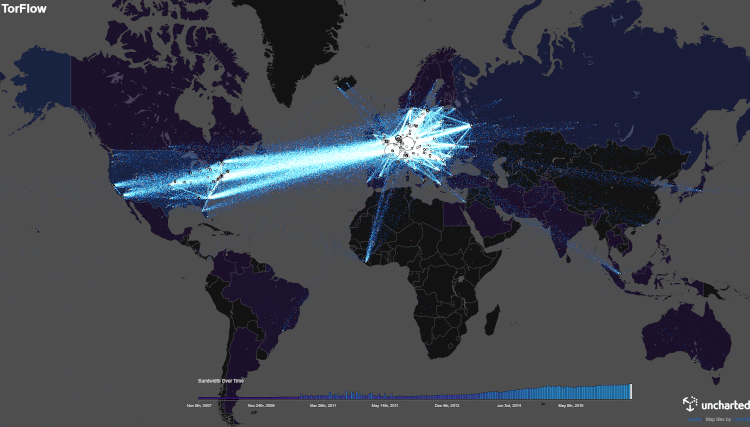

De omvang van de infrastructuur rond Tor en het ontbreken van een centrale autoriteit hebben deze de afgelopen tien jaar in de mainstream gebracht. De afweging voor dit grote netwerk van door de gemeenschap beheerde knooppunten is echter een onbetrouwbare verbinding en vaak zeer lage snelheden.

Het Tor-netwerk blijft het meest actief in Europa en Noord-Amerika, maar het bereik groeit gestaag over de hele wereld. Het is vooral populair in landen waar online communicatie wordt gemonitord of gecensureerd en een gebrek aan privacy kan gevangenisstraf tot gevolg hebben.

Visualisatie van Tor’s wereldwijde gegevensstroom, 3 tot 6 januari 2016 door TorFlow.

Naarmate het is gegroeid, heeft Tor goedkeuring en lof gekregen van een reeks organisaties voor burgerlijke vrijheden, waaronder Amnesty International en de Electronic Frontier Foundation (EFF).

Tor kan worden gebruikt met verschillende besturingssystemen en protocollen, maar de overgrote meerderheid van gebruikers gebruikt het op een computer met de Tor-browser. Voor meer informatie over het installeren en gebruiken van de Tor-browser kunt u direct doorgaan naar Hoe gebruik ik Tor?

Tor geeft u ook toegang tot een aantal niet-beursgenoteerde websites met de .onion-domeinnaam – onderdeel van de zogenaamde ‘Dark Web’. De meest beruchte van deze sites is de nu gesloten Silk Road-markt, maar er zijn ook minder sinistere sites in gebruik, zoals een spiegel van BBC News ontworpen om censuur te verslaan.

Tor is ongetwijfeld de goedkoopste privacy-tool die er is. Maar er zijn risico’s verbonden aan het gebruik van Tor. Tenzij u uw surfgedrag wijzigt, loopt u het risico uw ware IP-adres bloot te leggen of andere persoonlijk identificeerbare informatie: uw anonimiteit volledig verpesten. Je kunt hier meer over lezen in onze sectie Hoe veilig te blijven met Tor.

We kunnen Tor (of een VPN) niet gebruiken voor iets illegaals en raden u aan om weg te blijven van het Dark Web als algemene voorzorgsmaatregel.

Hoe werkt Tor??

Hoe uw gegevens door het Tor-netwerk gaan.

Net als een ui heeft Tor lagen. Het Tor-netwerk stuitert uw verkeer tussen een aantal servers om u volledig anoniem te maken.

In dit gedeelte behandelen we precies hoe Tor werkt. Als je dit gedeelte wilt overslaan, kun je direct naar Tor vs. VPN springen: wat is beter? of Hoe gebruik ik Tor?

Dit is hoe het Tor-netwerk uw internetverkeer codeert en anonimiseert:

In geen enkel stadium in dit proces kent een knooppunt beide wie je bent en wat ben je aan het doen. Omdat elk knooppunt alleen de identiteit van de server direct ernaast in de keten kent, is het ook onmogelijk voor elke server om uw route via het uienetwerk reverse-engineeren – zelfs als het kwaadaardige bedoeling heeft.

Voor extra veiligheid is uw pad door het uienetwerk willekeurig opnieuw toegewezen ongeveer elke tien minuten.

Dit proces is ontworpen om te zijn volledig anoniem, maar dat is het niet volledig privé. Het uitgangsknooppunt weet niet wie je bent, maar kan in theorie wel observeren wat je doet. Als je iemand je naam of je echte IP-adres zou e-mailen, zou je het hele proces ondermijnen.

Tor is alleen ontworpen om verkeer af te handelen met behulp van het populaire TCP-protocol, dat het grootste deel van het normale browseverkeer vertegenwoordigt. De beperking tot dit protocol creëert een potentiële kwetsbaarheid, omdat al het verkeer dat UDP of een ander internetprotocol gebruikt, buiten het Tor-netwerk komt. Spraak- en videoverkeer wordt over het algemeen verzonden met behulp van UDP.

Is Tor een VPN?

Hoewel vaak verward, zijn Tor en VPN eigenlijk heel verschillende technologieën.

Een Virtual Private Network (VPN) is een prive eigendom netwerk van servers waarmee u om verschillende redenen verbinding kunt maken, waaronder het verbeteren van de beveiliging, het omzeilen van censuur en het maskeren van uw echte IP-adres.

Wanneer u een VPN gebruikt, wordt de verbinding tussen uw computer en de VPN-server gecodeerd. Dit voorkomt dat uw internetprovider of derden uw online activiteiten kunnen bekijken.

Uw VPN-provider heeft echter altijd de technische mogelijkheid om observeer je activiteit. Ze kunnen uw echte IP-adres bekijken en mogelijk opnemen, dus u moet veel vertrouwen in uw provider kunnen stellen.

Daarom is het zo belangrijk om een VPN-provider te vinden met zowel een minimaal logbeleid als een track record voor het handhaven van de beveiliging van zijn netwerk.

Tor daarentegen is een netwerk van gemeenschap en vrijwilligersbezit servers – of ‘knooppunten’. Met dit netwerk kunt u anoniem op internet surfen, maar biedt niet dezelfde beveiligingsvoordelen als een VPN of hetzelfde hulpprogramma voor toegang tot geografisch geblokkeerde inhoud.

Het Tor-project, dat de Tor-browsersoftware onderhoudt, bezit niet het netwerk van servers waarop de software werkt. In tegenstelling tot een VPN-server, die weet wie u bent en wat u doet, heeft geen enkele server in het Tor-netwerk toegang tot uw beide identiteit en werkzaamheid.

Tor bereikt dit door meerdere coderingslagen te gebruiken en uw verkeer via verschillende servers te routeren voordat het wordt vrijgegeven aan het bredere internet. Dit betekent dat u niet op uw serviceprovider hoeft te vertrouwen zoals bij een VPN, maar dit leidt ook tot langzame browsersnelheden en enkele specifieke beveiligingskwetsbaarheden waar u zich geen zorgen over hoeft te maken met een vertrouwde VPN.

Kortom, een VPN is een hulpmiddel voor privacy eerst en vooral. Tor daarentegen is een hulpmiddel voor anonimiteit.

Om samen te vatten, een VPN stelt u in staat om:

Als je meer wilt weten over wat een VPN is, hebben we een uitgebreide gids geschreven die alles bevat wat je moet weten.

Als alternatief kunt u een directe vergelijking tussen Tor- en VPN-services vinden in de Tor versus VPN: welke is beter? sectie van deze gids.

De uirouter versus VPN-codering

Tor en VPN gebruiken beide codering om u online extra privacy te geven, maar ze doen het allemaal van toepassing zijn codering heel anders.

Wanneer u een VPN gebruikt, wordt al uw verkeer beveiligd door een ‘tunnel’ van codering en verzonden naar een enkele VPN-server die toebehoort aan uw VPN-provider. Eenmaal ontvangen, wordt het verkeer gedecodeerd en vrijgegeven naar zijn eindbestemming.

Tenzij er geavanceerde obfuscatietools in gebruik zijn, zal de VPN-tunnel uw ISP er niet van weerhouden te weten dat u een VPN gebruikt, maar het zal voorkomen dat het ziet welke websites u bezoekt en wat u doet wanneer u daar aankomt.

Tor’s ‘Onion Network’ gebruikt daarentegen meerdere coderingslagen, die elk alleen kunnen worden gedecodeerd door een willekeurig toegewezen server. Deze servers zijn niet van Tor, maar zijn eigendom van en worden onderhouden door vrijwilligers.

Uw internetprovider kan mogelijk vertellen dat u Tor gebruikt, maar de eerste coderingslaag voorkomt dat ze zien waar u browst.

Hoewel u een zeer sterk vertrouwen in uw VPN-provider moet hebben, is Tor gebouwd om de noodzaak om elke individuele serveroperator te vertrouwen te elimineren.

Wat de coderingssterkte betreft, vertrouwen sommige VPN’s op zwakke en verouderde coderingsprotocollen zoals PPTP, die binnen 24 uur door brute kracht kunnen worden verbroken.

Dat gezegd hebbende, VPN’s van hoge kwaliteit gebruiken veel veiligere protocollen zoals IKEv2 / IPSec en OpenVPN. Deze protocollen werken met veilige coderingssleutels zoals AES-256 en RSA-1024, die nog niet zijn gebroken. Met de huidige computertechnologie zou het langer duren dan de levensduur van het universum om dit te bereiken.

Tor gebruikt een combinatie van deze zelfde veilige cijfers. Dat gezegd hebbende, het hoge coderingsniveau dat Tor gebruikt, wordt verwijderd bij het exit-knooppunt, wat betekent dat uw browse-activiteit wordt blootgesteld. Zolang er niets lekt, is het echter onmogelijk om deze activiteit aan uw identiteit te koppelen. U kunt meer lezen over deze lekken in Is Tor veilig om te gebruiken? sectie.

U vindt meer informatie over VPN-coderingsprotocollen en cijfers in onze Gids voor VPN-codering.

Wat is beter: Tor of VPN?

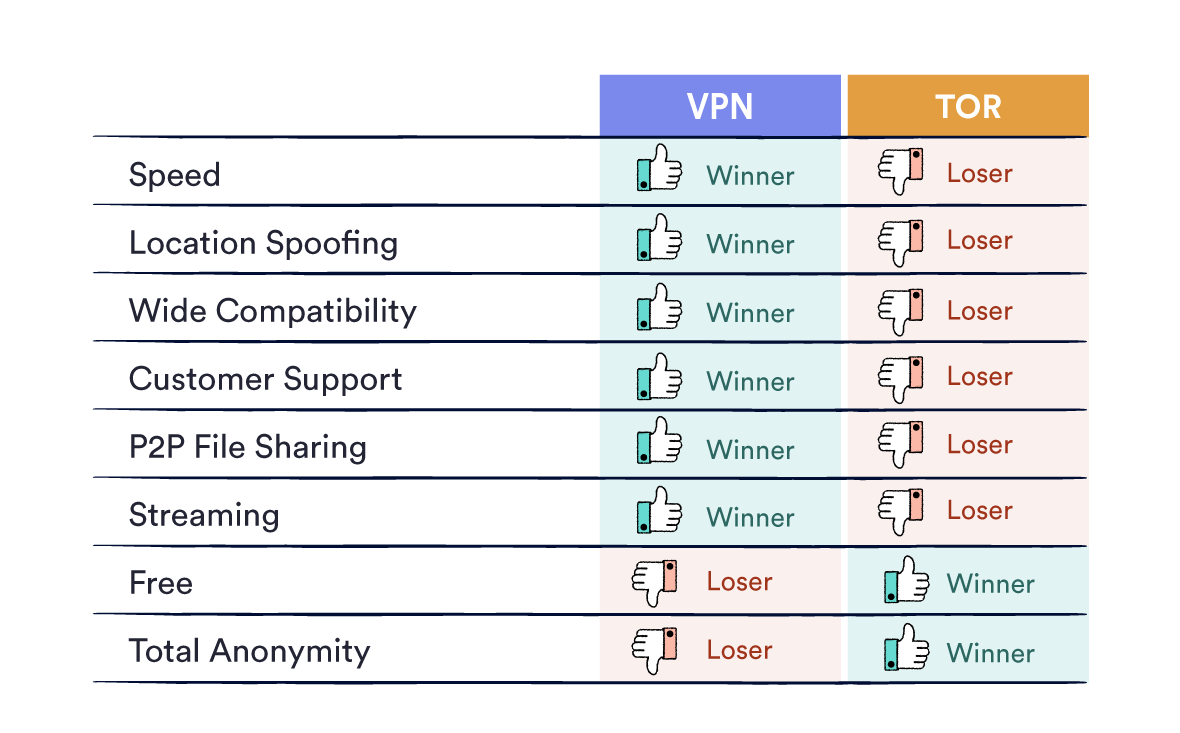

Het grootste verschil tussen Tor en VPN’s is dat Tor bestaat om te bereiken volledige anonimiteit, terwijl VPN’s een breder bereik hebben van privacy en veiligheid toepassingen.

Hier is een snelle vergelijkingstabel met de voor- en nadelen van elke tool:

Tor versus VPN-vergelijkingstabel.

Elk netwerk heeft voordelen en nadelen en bepaalde activiteiten zijn beter op elkaar afgestemd.

In dit gedeelte gaan we uitgebreid in op de voor- en nadelen van Tor en VPN. Om deze voor- en nadelen over te slaan, kunt u direct naar onze samenvatting gaan van welke tool u moet gebruiken.

Tor voordelen

Tor nadelen

VPN voordelen

VPN Nadelen

Welke moet u gebruiken: Tor of VPN?

De beste privacytool is afhankelijk van uw situatie. Hier zijn enkele concrete tips voor wanneer u het beste een VPN of Tor kunt gebruiken.

Wanneer u een VPN zou moeten gebruiken

Een goede VPN is voor de meeste mensen de beste oplossing omdat deze in balans is privacy, veiligheid en usability. Het is ook veel minder waarschijnlijk dat het lekt omdat het al uw internetverkeer beschermt (niet alleen het verkeer van uw browser).

Bovendien vereist een VPN niet hetzelfde soort technische kennis om te voorkomen dat dingen fout gaan.

Zolang een betrouwbare VPN-provider zonder logboekregistratie wordt gebruikt, biedt een VPN een zeer veilige privacyoplossing met uitstekende prestatie en flexibiliteit in vergelijking met Tor.

Je zou moeten gebruik een VPN als je bent:

Wanneer u Tor zou moeten gebruiken

De grootste kracht van Tor is dat het ervoor zorgt dat u niet meer hoeft te vertrouwen op een particulier VPN-bedrijf. De twee grootste zwakke punten – een gebrek aan beveiliging en zeer lage snelheden – maken het een slechte keuze voor veel populaire activiteiten, zoals bestanden delen, streaming, of winkelen transacties.

Er zijn situaties waarin we aanbevelen Tor te kiezen boven een VPN. Tor is met name de superieure keuze voor anonimiteit – maar alleen als u bereid bent om veiligheid en privacy op te offeren om dit te bereiken. Uw activiteit staat open voor anderen om te zien, maar onmogelijk om naar u terug te linken.

Dit soort anonimiteit is eigenlijk alleen nodig voor klokkenluiders en journalisten, die willen dat hun berichten worden gezien, maar hun oorsprong geheim moeten houden. Als u besluit Tor te gebruiken, lees dan ons hoofdstuk over hoe u veilig kunt blijven met Tor.

Je zou moeten gebruik Tor als je bent:

Is Tor veilig in gebruik?

Het Tor-project bestaat om het probleem van vertrouwen online op te lossen. Maar kunt u het Tor-netwerk echt vertrouwen?

Dit is een legitieme vraag, maar een vraag die nog geen definitief antwoord heeft. Er zijn er echter, verschillende bekende en vermoedelijke kwetsbaarheden in het ontwerp van Tor.

Is Tor gecompromitteerd?

Verdenkingen dat de FBI en andere Amerikaanse overheidsinstanties Tor-gebruikers kunnen de-anonimiseren, bestaan al jaren. Zeker, ze hebben middelen ingezet om deze mogelijkheid te bereiken. Het feit dat Tor nog steeds grotendeels wordt gefinancierd door de Amerikaanse overheid is een zeer slecht bewaard geheim.

Dergelijke vermoedens bleken te zijn bevestigd in een rechtszaak van 2023, maar de FBI weigerde uiteindelijk om bewijs te leveren of een mogelijke Tor-kwetsbaarheid bekend te maken, waardoor de zaak volledig instortte.

Onderzoekers van Columbia University hebben ook aanvallen ontwikkeld waarmee ze tot 81% van Tor-gebruikers mogelijk de-anonimiseren.

Als een inlichtingenbureau een Tor-kwetsbaarheid openbaar zou maken, zouden reguliere gebruikers van het platform komen. Het zou dan onmogelijk zijn om het platform te gebruiken voor bewaking, en gemakkelijk om het resterende verkeer te identificeren als aan de staat gelieerd.

Hierdoor blijven alle mogelijkheden bestaan om Tor-gebruikers te de-anonimiseren niet bevestigd, net als het mechanisme waarmee het dit zou kunnen doen of de schaal waarop dit zou kunnen worden uitgerold.

Veel duidelijker is het feit dat de Tor is bedacht en ontwikkeld door de Amerikaanse marine. Dit is niet noodzakelijk een probleem op zich, maar de voortdurende samenwerking tussen de Tor-ontwikkelaars en de Amerikaanse overheid – geïdentificeerd door Yasher Levine in haar boek Surveillance Valley – is meer een punt van zorg.

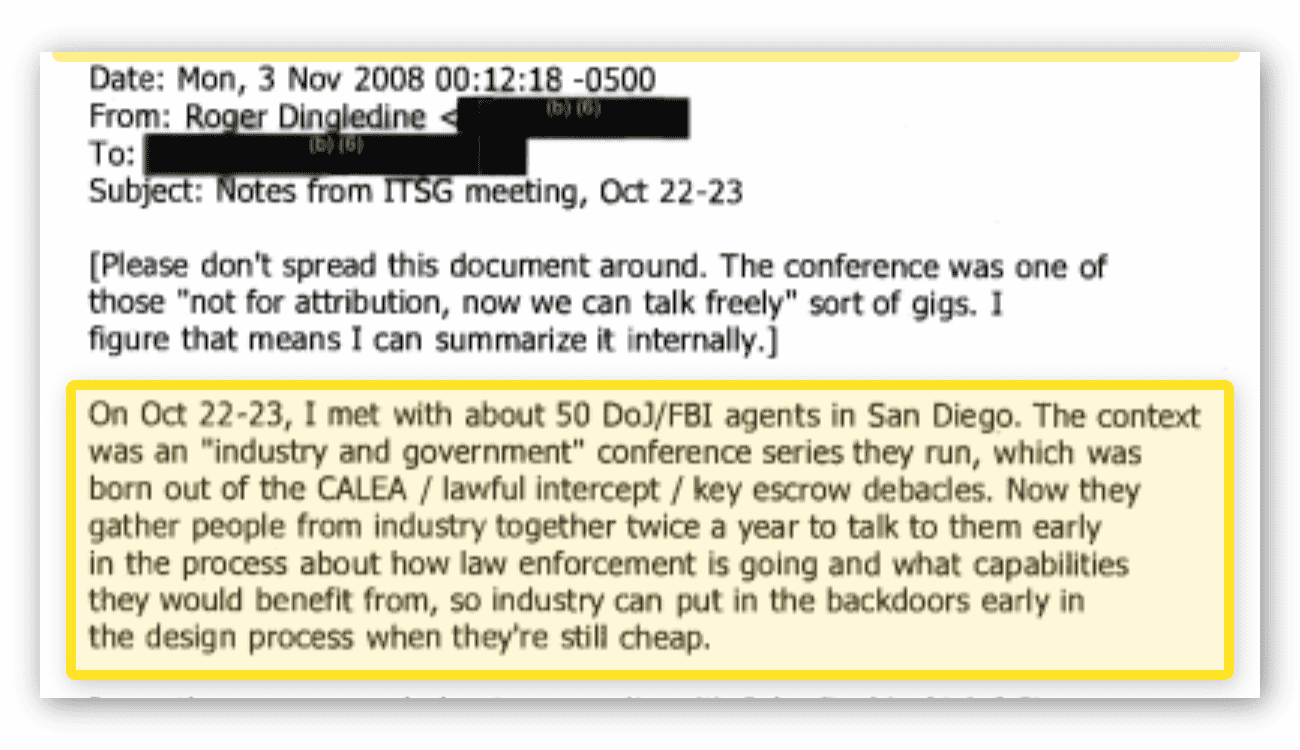

Verschillende e-mailcorrespondenties tussen Tor-ontwikkelaars en Amerikaanse overheidsinstanties zijn de afgelopen jaren openbaar gemaakt. Hier is een voorbeeld waarin een mede-oprichter van Tor bespreekt samenwerking met het ministerie van Justitie, inclusief verwijzing naar de installatie van “achterdeuren”:

Schermafbeelding van een e-mail verzonden door Roger Dingledine, mede-oprichter van Tor.

Je kunt hier meer van deze correspondentie zien, samen met verschillende andere uitwisselingen tussen Tor-ontwikkelaars en Amerikaanse inlichtingendiensten.

Is Tor legaal?

Het is wettelijk om Tor te gebruiken. Dat gezegd hebbende, sommige websites die toegankelijk zijn via het Tor-netwerk zijn populair bij criminelen en hosten illegale inhoud. Terwijl Tor is legaal te gebruiken, veelvuldig gebruik kan u markeren voor bewaking.

Windows-kwetsbaarheden

Windows is niet gebouwd voor anonimiteit. Zelfs als u voorzichtig bent en alleen toegang hebt tot internet vanuit de Tor-browser, stuurt het besturingssysteem standaard informatie terug naar Microsoft, wat ertoe kan leiden dat uw identiteit wordt onthuld. Het wordt als veiliger en betrouwbaarder beschouwd om Tor indien mogelijk op Linux te draaien.

Tails en Whonix zijn beide populaire Linux-varianten die zijn gebouwd voor gebruik met Tor, maar je kunt Tor veilig op elke praktisch elke versie van het Linux-besturingssysteem draaien.

IK P & DNS-lekken

Bij correct gebruik Tor mag uw IP- of DNS-informatie niet lekken. Als u het echter als een normale browser gebruikt, leidt dit vrijwel zeker tot DNS- of IP-lekken.

Als u IP- en DNS-lekken wilt voorkomen wanneer u Tor gebruikt, moet u dat doen Vermijd:

Al deze activiteiten hebben het potentieel om verkeer buiten de Tor-browser te routeren of informatie vast te houden die u zelfs binnen de Tor-browser de-anonimiseren.

Een andere veelgemaakte fout is toegang tot HTTP-sites. Dit onthult niet direct uw IP-adres, maar maakt u veel kwetsbaarder voor surveillance en voegt risico’s toe aan elk van de bovengenoemde gedragingen. Meer informatie over het veilig gebruiken van Tor vindt u in het volgende hoofdstuk van deze handleiding.

Schadelijke uitgangsknopen

Een manier waarop Tor absoluut in gevaar is gebracht, is via kwaadaardige exit-knooppunten.

Hoewel uw verkeer het grootste deel van zijn reis door het Tor-netwerk is versleuteld, is dat zo blootgesteld wanneer het door het laatste knooppunt gaat – het exit-knooppunt genoemd.

Dit betekent dat het exit-knooppunt de mogelijkheid heeft om bekijk uw activiteit, net zoals een ISP zou doen als u geen Tor of een VPN zou gebruiken. Dit ondermijnt echter niet noodzakelijkerwijs uw anonimiteit, omdat het exit-knooppunt geen manier heeft om uw ware IP-adres te zien.

Als u toegang zou krijgen tot een e-mailaccount of Facebook-pagina die is gekoppeld aan uw echte identiteit, kan dit worden waargenomen en uw anonimiteit ondermijnen.

Iedereen kan een exitknooppunt bedienen. Het is bekend dat ze worden gebruikt voor surveillance door criminelen en zelfs voor man-in-the-middle-aanvallen.

Een gezond scepticisme kan je hier veilig houden en het is verstandig om altijd aan te nemen dat iemand je in de gaten houdt.

Kan worden getraceerd?

Als je voorzichtig bent en Tor correct is geconfigureerd, nee, je kunt niet worden achterhaald.

Zodra uw activiteit het Tor-netwerk verlaat, is deze niet-gecodeerd. Dit betekent dat uw overheid of een andere derde partij het kan zien, maar zij kunnen niet vertellen wie u bent, tenzij uw browseactiviteit hen laat weten.

Het is het beste om aan te nemen uw activiteit is altijd zichtbaar, maar dat hebben toeschouwers wel geen idee wie je bent. Zolang u niets doet om uzelf te identificeren (zoals het bezoeken van persoonlijke accounts of Tor laten lekken), kan uw activiteit niet via het Tor-netwerk naar u worden herleid..

Hoe gebruik ik Tor?

Als je hebt besloten om Tor te gebruiken, kun je deze eenvoudige stappen volgen om de Tor Browser op je computer of mobiel te installeren. Als je de Tor-browser al hebt geïnstalleerd, kun je naar het volgende hoofdstuk gaan over hoe je veilig kunt blijven met Tor.

Hoe de Tor-browser op uw computer te installeren

De Tor Browser werkt voor iedereen ramen, Linux of MacOS computer en is eenvoudig te installeren.

Om de Tor Browser op uw computer te installeren:

Nadat u het bestand heeft gedownload, hoeft u verder niets te installeren. Tor is volledig zelfstandig – u kunt het zelfs vanaf een USB-stick gebruiken.

Alleen uw activiteit vanuit de browser wordt echter via Tor doorgestuurd. Alles buiten – inclusief e-mails verzonden vanuit een afzonderlijke app zoals Outlook – zal worden blootgesteld aan bewaking.

Hoe de Tor Browser op mobiel te installeren

Er is een Tor-browser-app beschikbaar voor Android-apparaten die wordt beheerd door het Guardian Project. Het is gemakkelijk te downloaden en te gebruiken, maar dezelfde beperkingen zijn van toepassing als wanneer u de browser op het bureaublad gebruikt: alleen wat u in de browser doet, blijft online anoniem.

Als je dit gedeelte wilt overslaan, kun je meteen doorgaan naar Hoe veilig te blijven met Tor.

Om de Tor Browser op uw Android-apparaat te installeren:

Helaas, vanwege de sterk beperkte App Store van Apple, is er momenteel geen app voor iOS en zal dit waarschijnlijk niet in de toekomst zijn. Dit betekent dat je Tor niet kunt gebruiken op iPhone of iPad.

Andere Tor-ingeschakelde applicaties

We hebben eerder vermeld dat Tor al het verkeer aankan dat het TCP-protocol gebruikt. Hoewel dit waar is, is het niet eenvoudig om veel toepassingen alleen met TCP te laten werken.

Alle informatie die niet via TCP wordt verzonden, wordt standaard buiten het Tor-netwerk verzonden. Dit zal DNS-, WebRTC- of IP-lekken veroorzaken, waardoor uw identiteit en activiteit aan toeschouwers wordt blootgesteld.

Tor biedt zijn eigen uitgebreide gids voor ‘Torifying’ -applicaties, die we alleen aanbevelen voor meer geavanceerde gebruikers.

De Linux-variant Tails routeert standaard alle activiteiten via het Tor-netwerk. Het wordt geleverd met verschillende vooraf geïnstalleerde en vooraf geconfigureerde applicaties en sluit automatisch alle niet-Tor verkeer af om lekken te voorkomen.

Dit is een effectieve installatie, maar het is niet compatibel met veel populaire apps – verwacht niet dat je YouTube, Facebook Messenger of Spotify vanaf je desktop gebruikt.

Helaas is het merendeel van de VoIP-toepassingen (Voice-over-IP) afhankelijk van het UDP-protocol. Omdat Tor momenteel niet compatibel is met dit protocol, is het niet mogelijk om videochatapplicaties zoals Skype via het Tor-netwerk te gebruiken.

Hoe veilig te blijven met Tor

De meeste risico’s verbonden aan Tor kunnen worden opgelost door je gedrag veranderen wanneer u op internet surft.

Als u Tor als een normale browser gebruikt, zal dit vrijwel zeker resulteren in DNS- of IP-lekken.

Onthouden: alleen uw webverkeer wordt beschermd wanneer u de Tor-browser gebruikt. Andere applicaties, zoals e-mail of zelfs andere browsers, worden niet door het netwerk geleid.

We raden u aan de lijst met bekende bekende problemen met Tor te lezen voordat u de browser voor het eerst gebruikt.

De drie grootste risico’s bij het gebruik van Tor zijn:

De belangrijkste voorzorgsmaatregelen die u moet nemen zijn:

Om lekken te voorkomen, moet u over het algemeen alleen TCP-verkeer gebruiken en u aan de Tor-browser zelf houden. Er zijn ook specifieke bekende kwetsbaarheden, zoals JavaScript of BitTorrent, beide kunnen uw IP-adres lekken.

Om te voorkomen dat een toeschouwer uw identiteit berekent, moet u voorkomen dat u toegang krijgt tot informatie die aan uw identiteit is gekoppeld, zoals email account of Facebook account.

De beste manier om man-in-the-middle-aanvallen te voorkomen, is om alleen gecodeerde HTTPS-verbindingen te gebruiken.

Hoe anoniem te blijven met Tor

Hier zijn de belangrijkste regels om veilig te blijven op Tor:

Hoe een VPN met Tor te gebruiken

Is het nog veiliger om zowel een VPN als Tor tegelijkertijd te gebruiken?

Soms.

Er zijn twee manieren om Tor en VPN samen te gebruiken: Tor via VPN en VPN via Tor. Ze hebben allebei een aantal unieke voordelen, evenals enkele behoorlijk grote nadelen, die we in dit gedeelte zullen bespreken.

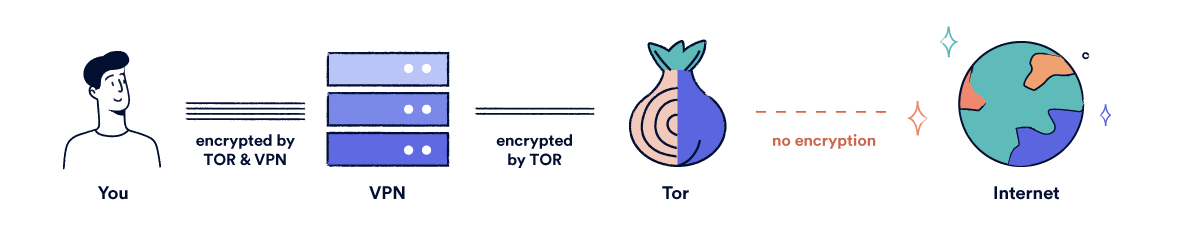

Tor Over VPN

‘Tor over VPN’ is wanneer u verbinding maakt met uw VPN voordat u de Tor-browser uitvoert. Dit is de meest voorkomende manier om Tor te combineren met een VPN.

Het is gemakkelijk om te doen: maak gewoon verbinding met uw VPN en start vervolgens de Tor-browser vanaf uw desktop of smartphone.

Je VPN fungeert als een extra knooppunt vóór het Tor-netwerk.

Wanneer je Tor op deze manier combineert met een VPN:

Dit is met name handig als u niet wilt dat een netwerkbeheerder weet dat u verbinding maakt met Tor of als uw VPN-provider een invasief of vaag registratiebeleid heeft.

Er moet echter worden opgemerkt dat:

Sommige VPN-services, waaronder NordVPN en ProtonVPN, hebben servers voor Tor-verkeer.

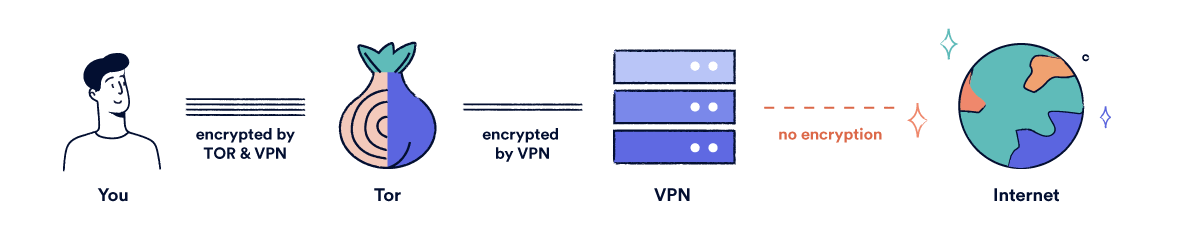

VPN over Tor

Deze optie werkt omgekeerd: verbinding maken met het Tor-netwerk voordat u uw VPN gebruikt.

Dit is technisch mogelijk, maar niet eenvoudig. U hebt expliciete Tor-ondersteuning van uw VPN-provider nodig. Momenteel bieden zeer weinig VPN’s ondersteuning voor het uitvoeren via Tor op deze manier.

In theorie heeft deze methode vier belangrijkste voordelen:

Hoewel deze methode de gevaren elimineert die gepaard gaan met kwaadaardige exit-knooppunten, ondermijnt het ook een van de belangrijkste doelen van het gebruik van Tor. Een derde partij – uw VPN-provider – heeft toegang tot uw beide identiteit en werkzaamheid.

Voor de meeste gebruikers is deze methode een verspilling van middelen. Door een VPN over Tor te gebruiken, heeft uw provider toegang tot dezelfde informatie als alleen VPN, alleen met de extra traagheid en het ongemak van het Tor-netwerk.

Er zijn er nog een paar belangrijke nadelen het vermelden waard wanneer u een VPN-provider gebruikt die een specifieke Tor-optie biedt:

VPN’s en de Tor-browser verbeteren beide uw privacy onafhankelijk van elkaar. Je kunt verbinding maken met je VPN en vervolgens de Tor Browser gebruiken als je je echt zorgen maakt, maar het combineren van de twee is overdreven voor de meeste mensen.

Je kunt beter Tor gebruiken als je volledige anonimiteit nodig hebt in extreme omstandigheden. Als u op zoek bent naar allround internetprivacy, kiest u een VPN.