VPN-vuodot voivat paljastaa IP-osoitteesi ja aktiivisuutesi kaikille, jotka tarkastelevat yhteyttä. Ellet tiedä miten ne tunnistetaan, et ehkä koskaan tiedä, että niitä tapahtuu. Selvitä, mitkä VPN-vuodot ja kuinka testata vuotoja, tässä VPN-vuotojen täydellisessä oppaassa.

Monet VPN-palvelut, joiden väitetään suojaavan yksityisyyttäsi, ovat itse asiassa vuotaa IP-osoitteesi, DNS-pyynnöt, ja selaushistoriaa.

VPN-yhteytesi saattaa vaikuttaa turvalliselta: ilmoituksia tai virheitä ei ole, palveluntarjoajallasi on tiukat kirjautumisen estämiskäytännöt, suuri toimialue ja erittäin nopea nopeus. Mutta palveluntarjoajasi, hallituksesi ja kuka tahansa muu liikennettäsi tarkasteleva henkilö voi silti nähdä ehdottomasti kaikki mitä teet verkossa.

Ellet tiedä miten havaita nämä vuodot, olet tuskin koskaan tiedä VPN-palvelustasi vuotaa.

Yhdessä ilmaisten VPN-sovellusten tutkimuksessa havaittiin, että yli 80% testatuista VPN-verkoista vuoti käyttäjien IP-osoitteen. Omat tutkimuksemme ovat vahvistaneet, että 25% suosituimmista ilmaisista Android VPN -sovelluksista ei pysty suojaamaan käyttäjiä DNS: n ja muiden vuotojen vuoksi.

VPN-vuotoissa ei ole tilaa virheelle: vain yksi vuotanut datapaketti riittää paljastamaan henkilöllisyytesi ja aktiivisuutesi kenelle tahansa, joka tarkastelee yhteysasi.

Joten mitkä VPN: t ovat todella luottamisen arvoisia?

Testasimme 90 markkinoiden suosituimpia VPN-palveluntarjoajia tietovuotojen varalta. Tutkimuksemme paljasti, että a huomattava määrä VPN: iä vuotaa jonkinlaista käyttäjätietoja DNS: n tai WebRTC: n kautta:

- 19% vuotaa käyttäjän tietoja jossain muodossa.

- 16% vuotaa DNS-pyyntöjä.

- 6% vuotaa IP-osoitteesi WebRTC: n kautta.

Löysimme vuotoja jopa monesta 17 90: stä VPN: stä olemme tarkistaneet. Se on 18% markkinoiden parhaimmista VPN-verkoista. Katso luettelo kaikista 90 VPN: stä ja niistä vuotavista tiedoista tutustumalla VPN: n vuotojen vertailutaulukkoon.

Onneksi VPN: n testaaminen vuotojen varalta on nopeaa ja yksinkertaista. Tässä oppaassa selitämme tarkalleen, mitkä VPN-vuodot ovat, kuinka testataan VPN-vuotoja ja kuinka estää VPN-vuotoja tulevaisuudessa.

Mikä on VPN-vuoto?

VPN-vuoto tapahtuu, kun tiedot, joita VPN: n on tarkoitus suojata – esimerkiksi IP-osoitteesi, DNS-pyynnöt ja sijainti – lähetetään ulkopuolella salatusta VPN-tunnelista.

VPN-vuodot sallivat Internet-palveluntarjoajan, hallituksen ja muiden yhteyksiä tarkastelevien kolmansien osapuolien määrittää identiteetti ja toiminta.

Useimmat käyttäjät lataavat VPN: n suojatakseen online-yksityisyyttään ja piilottaakseen todellisen IP-osoitteen. Tästä syystä vuotava VPN on pohjimmiltaan hyödytön.

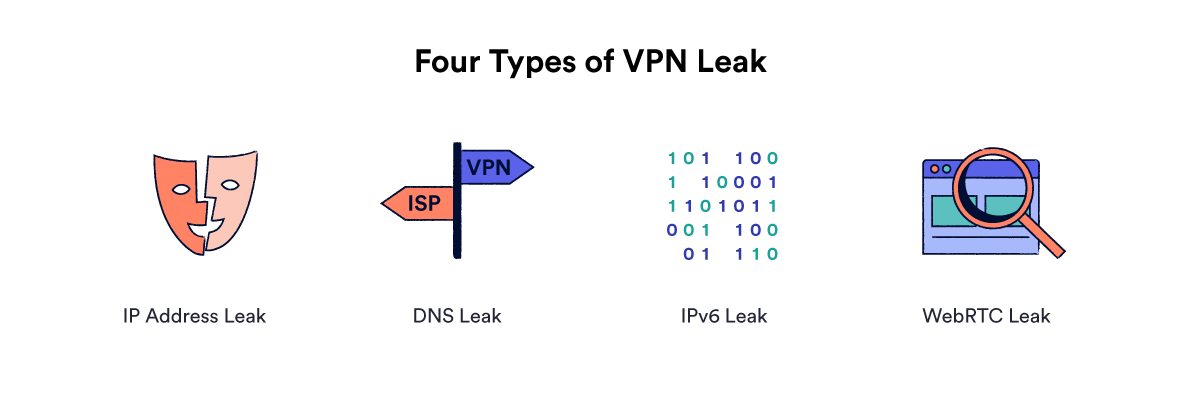

Tässä on yhteenveto neljästä VPN-vuodon päätyypistä:

- IP-osoite vuotaa. IP-vuotoja tapahtuu, kun VPN-verkko ei peitä henkilökohtaista IP-osoitettasi yhdellä omalla. Tämä on merkittävä tietosuojariski, koska palveluntarjoajasi ja kaikki vierailemasi verkkosivustot voivat linkittää toimintasi henkilöllisyyteesi. Lisätietoja IP-vuodoista, siirry alla olevaan kohtaan.

- DNS vuotaa. VPN: n on tarkoitus reitittää DNS-pyynnöt omiin DNS-palvelimiin. Jos VPN reitittää nämä pyynnöt palveluntarjoajan DNS-palvelimille, sitä kutsutaan DNS-vuotoksi. Tämä paljastaa Internet-palveluntarjoajallesi tai muille salakuuntelijoille selailutoimintasi ja kaikki käymäsi sivustot. Lisätietoja DNS-vuodoista löydät täältä.

- WebRTC vuotaa. WebRTC on selainpohjainen tekniikka, jonka avulla ääni- ja videoliikenne toimii verkkosivujen sisällä. WebRTC: llä on fiksuja tapoja tosi IP-osoitteesi löytäminen vaikka VPN olisi päällä. Paras VPN estää WebRTC-pyyntöjä. Vaihtoehtoisesti voit poistaa WebRTC: n kokonaan käytöstä selaintasolla.

- IPv6 vuotaa. IPv6 on uudenlainen IP-osoite, jota useimmat VPN: t eivät tällä hetkellä tue. Ellei VPN tue tai estä aktiivisesti IPv6: ta, henkilökohtainen IPv6-osoitteesi voi paljastua, jos olet IPv6-yhteensopivassa verkossa. Tätä kutsutaan IPv6-vuotoksi, ja voit lukea siitä lisää täältä.

Miksi VPN-palveluni vuotaa?

Useimmat käyttäjät haluavat pitää henkilöllisyytensä ja toimintansa yksityisenä, joten VPN-palveluntarjoajat markkinoivat itseään vastaavasti. Totuus on kuitenkin, että useimpia VPN-protokollia ei ole suunniteltu näitä tavoitteita ajatellen.

Oletuksena useimmat VPN-protokollat vuotavat kyselysi oletus-DNS-palvelimiin. Ne vuotavat IPv4-liikennettä pakotettaessaan muodostamaan yhteyden uudelleen, ja he ovat yleensä täysin unohtaa IPv6-liikenteen. Vain VPN: t erityisesti kehitetty näiden ongelmien korvaamiseksi tarjoaa sinulle suojan.

Ilman asianmukaisia suojauksia VPN voi vuotaa, jos:

- Verkkoyhteydessä on keskeytystä.

- Käytät WiFi-verkkoa ja siirryt toiseen verkkoon.

- Yhdistät verkkoon, joka on täysin IPv6-yhteensopiva.

- DNS-pyynnöt lähetetään salatun VPN-tunnelin ulkopuolella.

- Käytät VPN-palvelua tai selainta, joka ei tarjoa riittäviä WebRTC-suojauksia.

Tarkastelemme nyt erityyppisiä VPN-vuotoja. Hyppää suoraan VPN-vuotojen vertailutaulukkoon selvilleksesi mitkä VPN-vuodot. Vaihtoehtoisesti voit selvittää, kuinka suojautua oikein VPN-vuodoilta tämän oppaan viimeisestä luvussa.

1Mikä on IP-osoitteen vuoto?

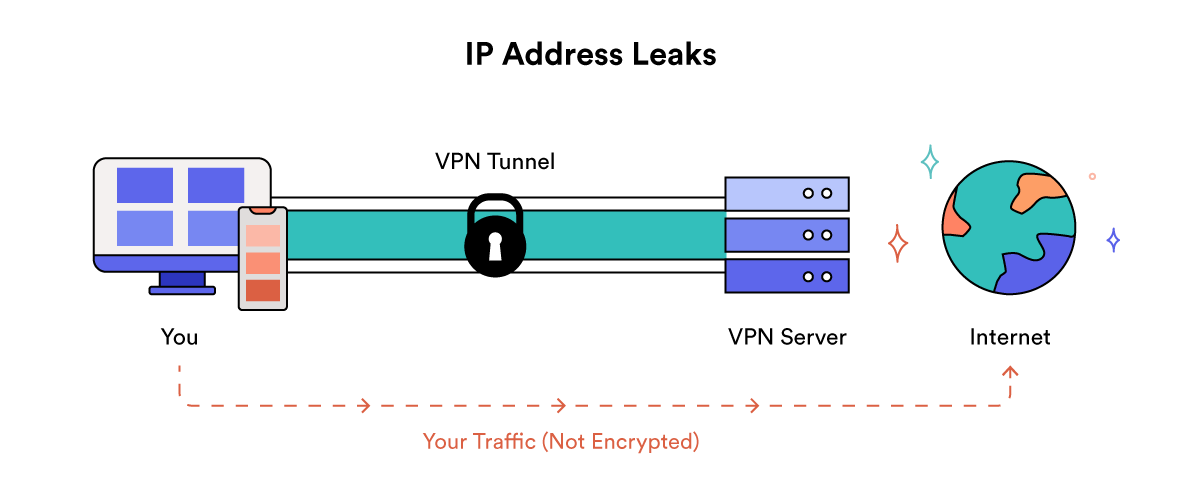

IP-osoitteet ovat yksilöiviä tunnisteita, jotka määritetään verkon laitteille. Internet-palveluntarjoaja (ISP) määrittää julkisen Internet-verkon reitittimelle IP-osoitteen, johon kaikki laitteet sitten liitetään.

IP-vuoto tapahtuu, kun VPN-verkko ei peitä todellista IP-osoitettasi yhdellä omalla, joten henkilöllisyytesi on avoinna ja näkyvissä Internet-palveluntarjoajallesi ja kaikille vierailemillesi verkkosivustoille.

IP-vuotoja tapahtuu, kun VPN: tä käyttävä laite ottaa yhteyttä oletuspalvelimeen kuin välittäjään VPN-palvelimeen, jonka piti olla. Tämä tarkoittaa, että käyttämäsi verkkosivustot tai sovellukset näkevät todellinen IP-osoite sijaan sinun VPN on määrittänyt sinulle.

Jos IP-osoitteesi vuotaa, VPN ei yksinkertaisesti tee tehtäväänsä. Yksityisyyttäsi ei suojata ja online-sijaintisi pysyy samana, mikä tekee VPN-palvelusta käytännössä arvoton.

Jos VPN-palvelimesi vuotaa IP-osoitteesi, valitse uusi VPN-palveluntarjoaja. Täältä löydät uusimmat VPN-suositukset.

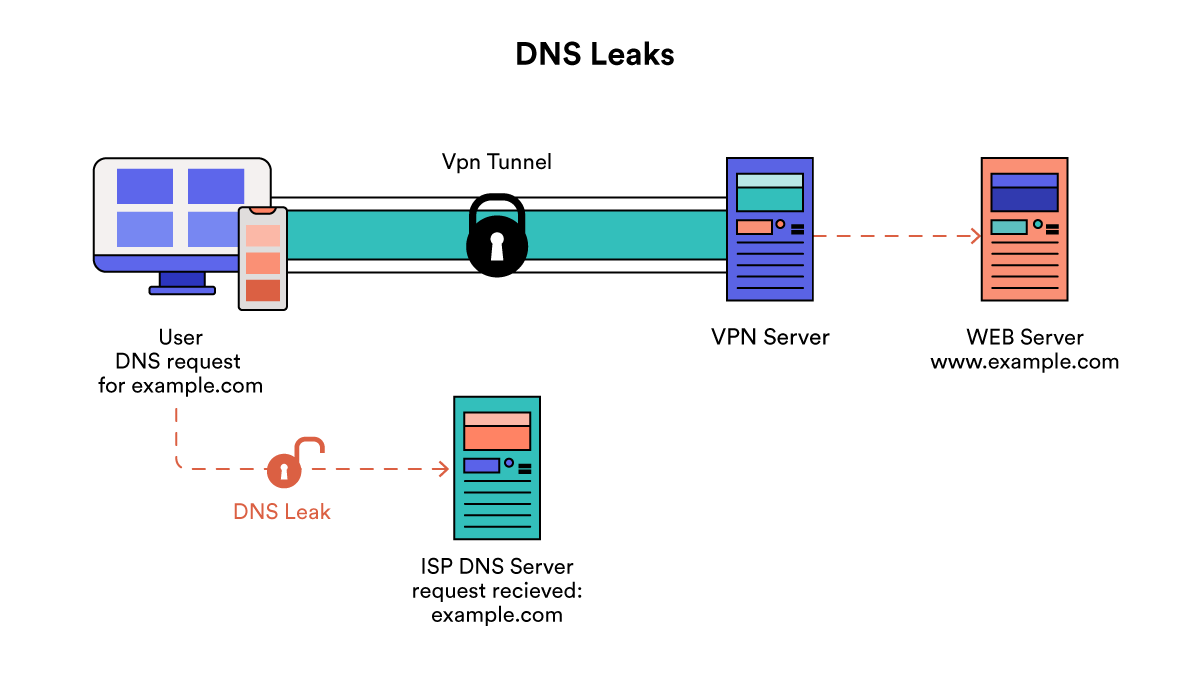

2Mikä on DNS-vuoto?

Verkkotunnusjärjestelmä (DNS) on vastuussa URL-osoitteiden ja verkkotunnusten (kuten esimerkki.com) kääntämisestä todellisiksi IP-osoitteiksi, joihin yhdistetään. Lyhyesti sanottuna, se “kääntää” verkkopalvelimien numeeriset nimet muistettaviksi sanoiksi ja päinvastoin.

Kun kirjoitat URL-osoitteen selaimeesi muodostaaksesi yhteyden verkkosivustoon, otat ensin yhteyttä DNS-palvelin joka pyytää kyseisen verkkosivuston IP-osoitetta. Palvelin lähettää sitten selaimellesi ‘reittiohjeet’ etsimällesi verkkosivustolle.

Jos et ole muodostanut yhteyttä VPN-verkkoon, tämän prosessin suorittavat Internet-palveluntarjoajan DNS-palvelimet. Tämä on vakava ongelma yksityisyydelle. DNS-pyynnöt ovat pääosin selkeät tekstitiedot käytetyistä verkkosivustoista. Internet-palveluntarjoajat tallentavat useimmiten nämä pyynnöt niitä tekevien IP-osoitteiden kanssa.

Jos asut Yhdysvalloissa, DNS-tietosi voidaan jakaa kolmansien osapuolten kanssa tai myydä mainosyrityksille. Maissa, kuten Yhdistyneessä kuningaskunnassa, Australiassa ja osissa Eurooppaa, nämä tiedot ovat varastoitu useita vuosia ja jaettu viranomaisten kanssa pyynnöstä.

Kun muodostat yhteyden toimivaan VPN-verkkoon, laite käyttää DNS-palvelimia ylläpitää VPN-palvelu sijaan Internet-palveluntarjoajasi. Kaikki laitteelta tuleva liikenne, mukaan lukien DNS-pyynnöt, reititetään VPN-verkon kautta. Tämä estää Internet-palveluntarjoajaasi näkemästä verkkosivustoja, joissa vierailet.

Kun DNS-pyynnöt matkustavat salatun VPN-tunnelin ulkopuolelle suojaamattomaan DNS-palvelimeen, sen nimi on DNS-vuoto.

DNS-vuodot paljastavat selaustottumuksesi Internet-palveluntarjoajallesi ja mahdollisille salakuuntelijoille, jolloin he voivat kirjautua sisään käymäsi sivustot, lataamasi tiedostot, ja käyttämäsi sovellukset. Kuka tahansa muu, joka tarkastelee yhteysasi, näkee myös sijainti ja IP-osoite Internet-palveluntarjoajaltasi.

Monet VPN: t tarjoavat riittämättömän DNS-vuodonsuojan. Usein DNS-pyynnöt kulkevat edelleen Internet-palveluntarjoajan palvelimien läpi paljastaen käymäsi verkkosivustot.

Järjestelmäsi saattaa palata suojaamattomiin DNS-palvelimiin, jos VPN on määritetty manuaalisesti, olet muuttanut tietokoneesi asetuksia tai VPN-palveluntarjoaja ei tarjoa riittävää teknistä suojausta vuotoilta..

DNS-vuodot estävät VPN: n käytön kohteen. Verkkoliikenteesi sisältö on edelleen piilotettu VPN: n salauksella, mutta sijaintisi ja vierailemasi verkkosivustot jäävät paljastatuiksi ja todennäköisesti tallentavat Internet-palveluntarjoajasi. Lisätietoja saat siirtymällä kohtaan Kuinka korjata DNS-vuodot.

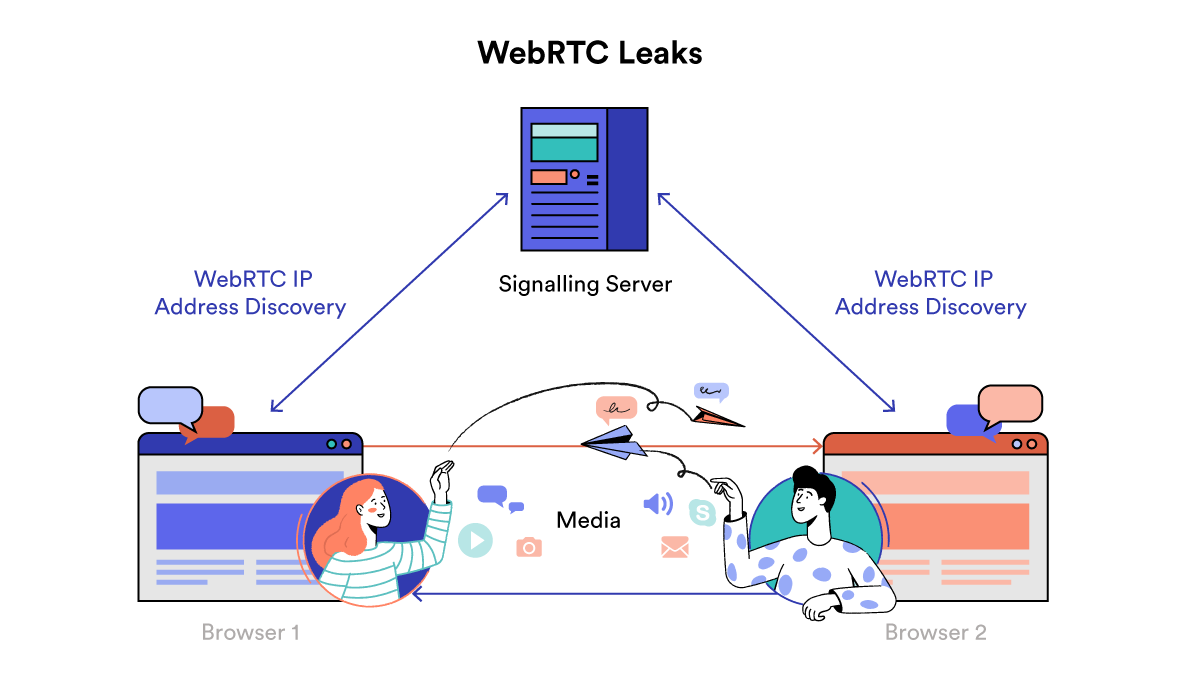

3Mikä on WebRTC-vuoto?

WebRTC-vuotoja tapahtuu, kun oikea IP-osoite paljastetaan selaimesi WebRTC-toiminnon kautta. Nämä vuodot tunnistavat sinut, vaikka VPN toimii oikein.

WebRTC tarkoittaa ‘reaaliaikaista verkkoviestintää’. Se on ryhmä tekniikoita, joiden avulla selaimet voivat käyttää sitä kommunikoida suoraan keskenään ilman välipalvelinta. Tämä mahdollistaa paljon nopeamman nopeuden, kun käytät ääntä, videota ja suoraa suoratoistoa selaimesi sisällä.

Kahden laitteen, joka kommunikoi suoraan WebRTC: n kautta, on tiedettävä toistensa IP-osoite. Tämä tarkoittaa, että verkkosivusto voi hyödyntää selaimesi WebRTC-ominaisuuksia todellisen IP-osoitteesi sieppaamiseksi, mikä voi olla käytetään tunnistamaan sinut.

Tehokkaan IP-jakamisen on tarkoitus tarjota mukavuus ja nopeus, joten WebRTC käyttää useita taitavia tekniikoita selvittääksesi todellisen IP-osoitteesi ja ohittaaksesi kaikki esteet, jotka saattavat estää reaaliaikaisen yhteyden syntymistä. Yksinkertaisesti sanottuna se antaa selaimille mahdollisuuden kerätä IP-osoitteesi yksinkertaisesti lukemalla se laitteeltasi.

Vaikka WebRTC-vuotoista keskustellaan usein VPN-palveluiden suhteen, ne eivät todellakaan ole VPN: n tai selaimen virheitä – ne ovat vain osa selaimesi suunnittelua.

Lyhyesti sanottuna, kaikki sivustot voivat suorittaa muutaman Javascript-komennon saadaksesi todellisen IP-osoitteesi selaimesi kautta, riippumatta VPN-yhteydestä.

Kromi, Ooppera, Firefox, ja Microsoft Edge ovat herkeimpiä WebRTC-vuotoille, koska WebRTC-toiminnot otetaan käyttöön automaattisesti.

Vaikka kaikki IP-osoitteiden vuodot uhkaavat yksityisyyttäsi ja nimettömyyttä, WebRTC-vuodot ovat erityisen huolestuttavia, koska ne jätetään niin helposti huomioimatta. Lisäksi, kaikki VPN-palveluntarjoajat eivät voi suojata sinua.

WebRTC-vuodot tuovat esiin erittäin tärkeän käsitteen yksityisyyttä ja nimettömyyttä hakeville: selain on yleensä heikko linkki. Onneksi on olemassa joitain yksinkertaisia vaiheita, jotka voivat suojata sinua tältä ongelmalta.

Lisätietoja WebRTC-vuotoilta suojautumisesta on tämän oppaan viimeisessä luvussa.

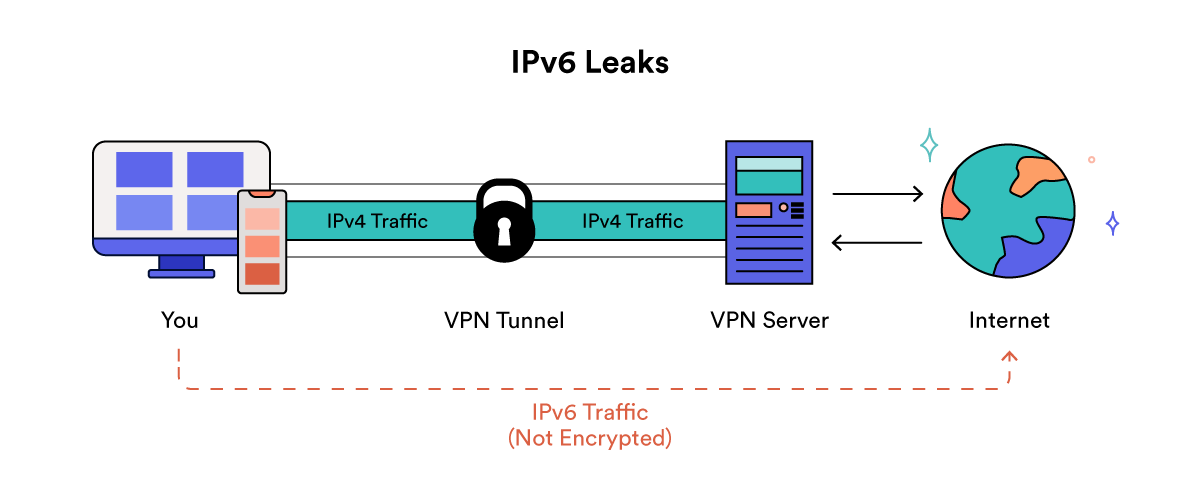

4Mikä on IPv6-vuoto?

IPv6 tarkoittaa ‘Internet Protocol version 6’. Se on Internet-protokollan (IP) viimeisin versio – jota muuten kutsutaan IP-osoitteeksi -, jota käytetään verkkojen tietokoneiden tunnistamiseen ja paikantamiseen sekä liikenteen reitittämiseen Internetin kautta.

IPv6 suunniteltiin korvaamaan lopulta IPv4 – nykyinen ja laajimmin käytetty standardi -, koska kävi ilmeiseksi, että tarvittaisiin paljon enemmän osoitteita kuin käytettävissä olevia IPv4-osoitteita.

Jotkut verkot ja Internet-palveluntarjoajat käyttävät IPv6: ta IPv4: stä siirtymäkauden aikana. Ellet ole ryhtynyt toimiin sen poistamiseksi käytöstä, lähetät ja vastaanotat IPv6-tietoja todennäköisesti aina, kun muodostat yhteyden Internetiin.

IPv6 on tulevaisuus, mutta kaikki VPN-palveluntarjoajat eivät tällä hetkellä tue sitä, mikä jättää heidät alttiiksi vuodoille. Monet VPN: t vain reitti IPv4-liikennettä salatun VPN-tunnelin läpi, jättäen IPv6-liikenteen täysin suojaamaton ja lähetettiin avoimeen Internetiin. Tätä kutsutaan IPv6-vuoto.

IPv6-vuodot eivät ole harvinaisia. Tämä on vakava ongelma, koska IPv6-osoitteet ovat tyypillisesti laitekohtaisia. Vaaditulla valtuudella IPv6-tiedot voidaan sidottaa Internet-palveluntarjoajaasi, jota voidaan helposti käyttää sinun tunnistamiseen.

On tärkeää valita VPN-palvelu, joka tarjoaa VPN-erityinen IPv6-osoite tai estää IPv6-liikenteen kokonaan. Jos IPv6-liikennettä ei estetä, VPN: n tulisi tarjota IPv6 DNS-palvelin, johon pääsee vain VPN-tunnelin kautta..

Lisätietoja IPv6-vuotojen estämisestä ja selville, mitkä VPN-verkot tarjoavat IPv6-vuotojen suojauksen, voit siirtyä suoraan kohtaan Kuinka korjata IPv6-vuodot.

Kuinka testata VPN-vuotosi

Kun olet määrittänyt VPN-sovelluksesi, se on helppo ottaa käyttöön ja muodostaa yhteys Internetiin ilman virheilmoituksia. Mutta kuinka voit olla varma, että koko liikenteesi ohjataan salatun VPN-tunnelin läpi?

VPN-vuototestissä on kaksi eri tasoa, jotta saadaan selville, toimiiko VPN: n normaalisti:

1Perheellinen VPN-vuototesti

Voit suorittaa oman VPN-perusvuodotestin kotona. Se vie hyvin vähän teknistä tietämystä ja olet valmis muutamassa minuutissa.

Suorittaa VPN-vuotojen perustesti muodostamalla yhteys VPN-verkkoon ja käymällä testisivustolla. Täällä testaat, kuinka VPN toimii, kun Internet-yhteys on vakaa ja aktiivinen.

Voit yrittää keskeyttää yhteyden monin tavoin nähdäksesi kuinka palveluntarjoajasi selviää verkkoyhteyksien pudotuksista. Tämä havaitsee kaikki ilmeiset ongelmat, mutta se ei ehkä havaitse kaikkia vuotoja.

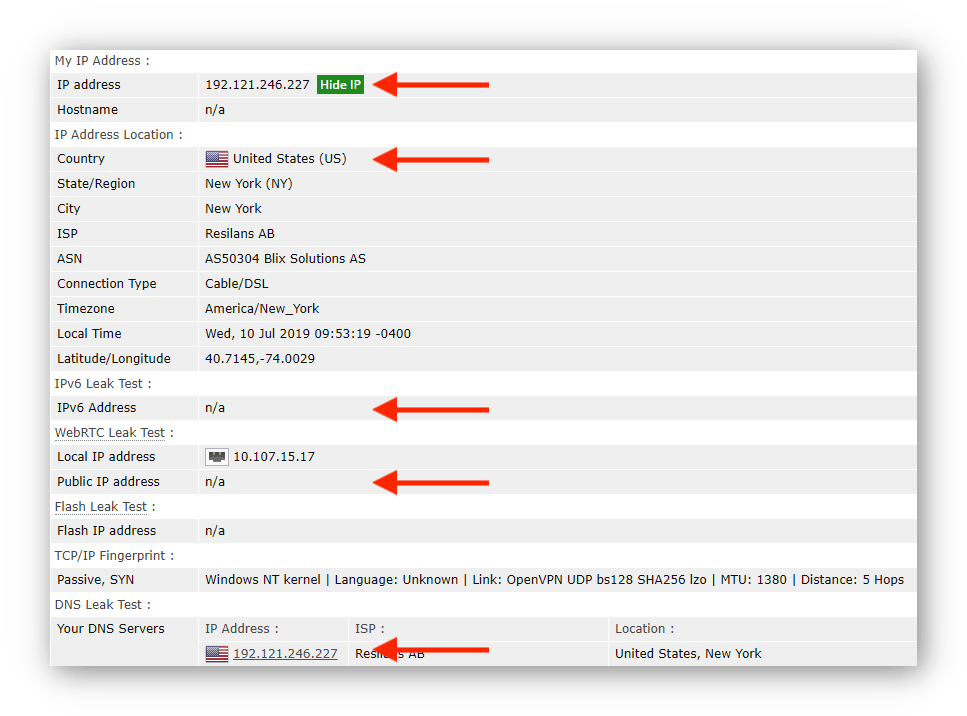

Kuinka testata IP-, DNS-, WebRTC- ja IPv6-vuotoja

VPN: n testaaminen vuotojen varalta:

- Käy testisivustolla, kuten browserleaks.com, ja suorita vuotokoe milloin VPN-yhteys on katkaistu. Kirjoita muistiin IP-osoitteesi ja Internet-palveluntarjoajan DNS-palvelimien osoitteet.

- Ennen kuin muodostat yhteyden VPN-palvelimeen, varmista, että VPN kill -kytkin on otettu käyttöön. Tämä estää vuodot äkillisistä VPN-katkaisuista. Ota DNS-, WebRTC- ja IPv6-vuodonsuojaus käyttöön VPN-sovelluksessa, jos mahdollista.

- Yhdistä VPN-palvelimeen ja päivitä selaimesi vuodotestisivu.

- Jos VPN toimii normaalisti, se näyttää eri luvun todelliselle IP-osoitteellesi ja Internet-palveluntarjoajan DNS-palvelimille. Sinun pitäisi olla ei voi nähdä julkista IP-osoitettasi kohdassa ‘WebRTC vuototesti’ ja et voi nähdä alkuperäistä IPv6-osoitettasi.

Seuraava kuvakaappaus näyttää PrivateVPN US Server -palvelimen vuototestin. Punaiset nuolet merkitsevät kentät, joihin sinun tulee kiinnittää huomiota:

Näyttökuva browserleaks.com-palvelusta, kun yhteys on muodostettu Yhdysvaltain PrivateVPN-palvelimeen. Vuotoja ei havaittu.

VPN-palvelimesi vuotaa, jos:

- Voit nähdä alkuperäisen IP-osoitteesi tai DNS-palvelimen.

- Voit nähdä todellisen sijaintisi VPN-palvelimesi sijaan.

- Voit nähdä alkuperäisen IPv6-osoitteesi.

- Voit nähdä julkinen IP-osoite kohdassa ‘WebRTC vuototesti’.

On tärkeää huomata, että WebRTC-vuototesti saattaa näyttää paikallinen IP-osoite. Reititin on määrittänyt nämä paikalliset IP: t ja reitittimet käyttävät niitä miljoonia kertoja ympäri maailmaa. Jos kolmas osapuoli kerää nämä tiedot, sitä ei voi yhdistää suoraan sinuun.

Jos näet paikallinen IP-osoite testituloksissa se ei ole vuoto eikä se ole uhka yksityisyydellesi. Jos kuitenkin näet julkisen IPv4- tai IPv6-osoitteesi WebRTC-osiossa, niin tämä on todellakin WebRTC-vuoto, koska julkiset IP-osoitteet ovat erityisen sinulle.

VPN-testaussivustot

Käytä seuraavia testauspaikkoja suorittaaksesi perustestauksen erityyppisille vuotoille:

- BrowserLeaks (IPv6, IPv4, WebRTC, DNS ja selaimen sormenjäljet)

- IPleak.net (IPv6, IPv4, DNS ja WebRTC)

- IPv6-test.com (IPv6 ja IPv4)

- IPx.ac (IPv6, IPv4, WebRTC, DNS ja selaimen sormenjäljet)

- IPleak.org (IPv6, IPv4, DNS ja WebRTC)

Jos haluat testata tietyn tyyppisiä vuotoja, tässä on taulukko erityisistä vuotokokeista ja saamasi tulokset:

| IP-osoitetesti | IP-osoite muuttuu, kun VPN on kytketty. |

| IPv6-osoitetesti | IPv6-osoitetta ei havaittu tai IPv6-osoite muuttuu, kun VPN on kytketty. |

| DNS-vuototesti | DNS-palvelimen IP-osoitteet muuttuvat, kun VPN on kytketty. |

| Java-testi | Java-laajennusta ei löytynyt. | WebRTC-testi | Julkinen IP-osoite muuttuu, kun VPN on kytketty. | Panopticlick (selaimen sormenjäljet) | Selain suojaa sormenjäljiltä. Lisätietoja on Yksityisselainten oppaassa. |

Jos VPN on osoittanut positiivisia vuotoja ja haluat korjata tai estää ne, voit siirtyä suoraan kohtaan VPN-vuotojen korjaaminen. Jos sinulla on edelleen ongelmia, saattaa olla aika valita uusi VPN-palveluntarjoaja.

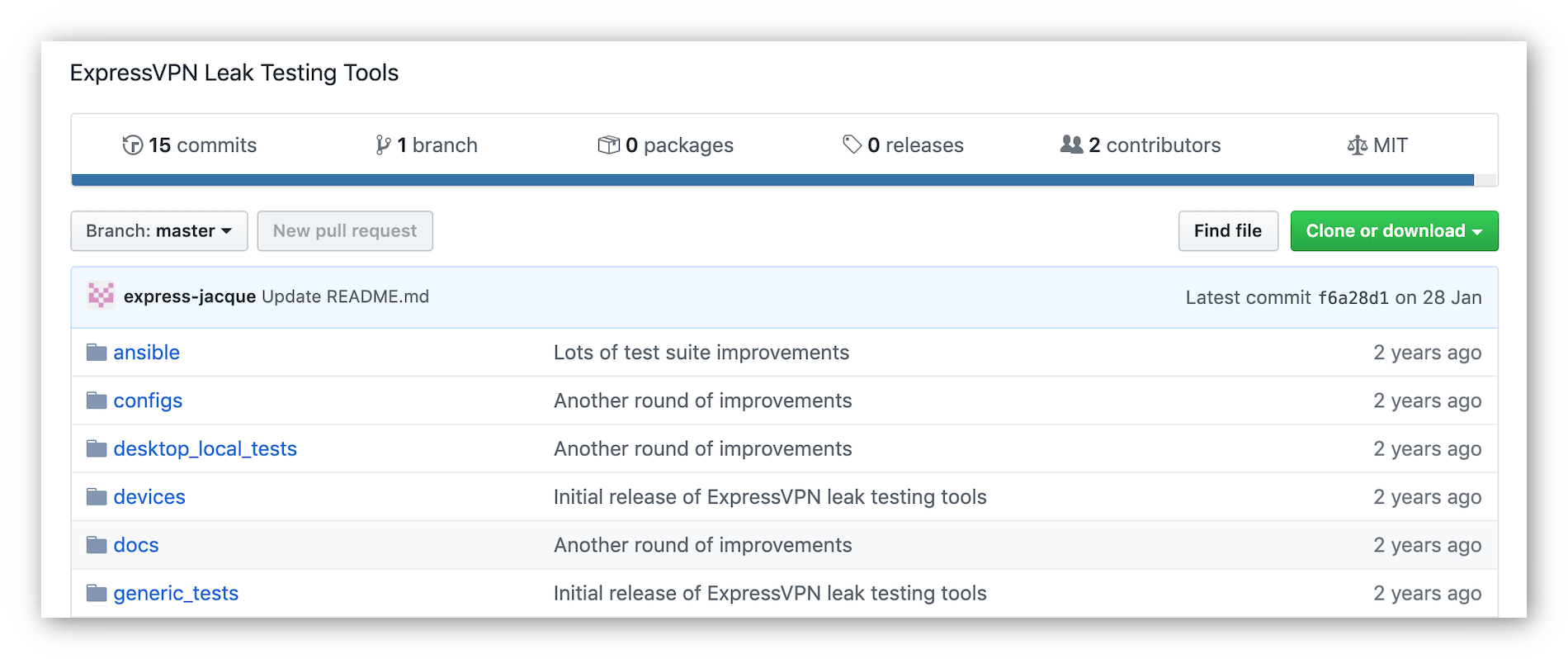

2Lisätty VPN-vuototesti

On mahdollista suorittaa edistyneempiä VPN-vuotokokeita kotona. Nämä testit auttavat sinua tarkastelemaan lähemmin VPN-liikennettä, mutta ne vaativat huomattavasti enemmän teknistä tietämystä.

Kuinka suorittaa edistynyt VPN-vuototesti

Paras tapa tunnistaa vuotava VPN on käyttää testauspakettia. Asennuksen jälkeen voit suorittaa useita erilaisia testejä VPN-liikenteen keräämistä ja tarkistamista varten.

Testauspaketin rakentaminen voi olla melko monimutkaista ja riippuu käyttämästäsi käyttöjärjestelmästä. Löydät ilmaisia, avoimen lähdekoodin testaustyökaluja verkossa, kuten GitHub.

ExpressVPN: ssä on edistynyt testauspaketti, jota käytetään tarkistamaan heidän sovelluksensa vuotojen varalta. Löydät tämän testisarjan ja pikaoppaan, joka on ilmainen täältä.

ExpressVPN: n avoimen lähdekoodin VPN-vuotojen testaustyökalut.

Noudata ExpressVPN: n pikaohjeen tai vastaavan pitäisi mahdollisesti havaita vuodot luotettavasti. Jos et ole tarpeeksi teknisesti varma seuraamaan heidän ohjeitaan, on järkevää valita palveluntarjoaja, jonka luotettava kolmas osapuoli on tarkastanut ja testannut itsenäisesti..

Jos olet vakavasti huolestunut verkkotietosivustostasi ja -turvallisuudestasi, on viisasta suorittaa VPN-verkon kanssa joitain edistyneitä testejä sen sijaan, että luottaisi pelkästään perustesteihin ongelmien tunnistamiseksi..

Mitkä VPN: t vuotavat tietosi? (90+ testattu)

Testasimme 90 suosituinta VPN-palvelua tietovuotoille.

Tutkimuksemme paljasti, että huomattava määrä VPN: iä vuotaa jonkinlaista käyttäjätietoa DNS: n tai WebRTC: n kautta:

- 19% vuotaa käyttäjän tietoja jossain muodossa.

- 16% vuotaa DNS-pyyntöjä.

- 6% vuotaa IP-osoitteesi WebRTC: n kautta.

Seuraavissa taulukoissa on lueteltu kaikki 90 VPN: ää ja erityiset tietotyypit, joista ne vuotavat. Jos etsit tiettyä VPN: tä, käytä Ctrl + F löytää etsimäsi palveluntarjoaja.

Jos haluat ohittaa nämä taulukot, voit siirtyä suoraan seuraavaan kohtaan, jolla selvitetään VPN-vuodot.

VPN-vuototestit 1-15

| Ei | Ei | Ei | Ei | Ei | Ei | Ei | Ei | Ei | Ei | Ei | Ei | Ei | Ei | Ei |

| Ei | Ei | Ei | Ei | Ei | Joo | Joo | Ei | Ei | Ei | Ei | Ei | Ei | Joo | Ei |

| Ei | Ei | Ei | Ei | Ei | Ei | Ei | Ei | Ei | Joo | Ei | Ei | Ei | Ei | Ei |

* Vuoto havaittu käytettäessä VPN: n selainlaajennusta tai muuta mukautettua sovellusta.

VPN-vuototestit 16-30

| Ei | Ei | Ei | Ei | Ei | Ei | Ei | Ei | Ei | Ei | Ei | Ei | Ei | Ei | Ei |

| Ei | Ei | Ei | Ei | Ei | Ei | Ei | Ei | Ei | Ei | Joo | Joo | Ei | Joo | Ei |

| Ei | Ei | Ei | Ei | Ei | Ei | Ei | Joo* | Ei | Ei | Ei | Ei | Ei | Ei | Ei |

* Vuoto havaittu käytettäessä VPN: n selainlaajennusta tai muuta mukautettua sovellusta.

VPN-vuototestit 31-45

| Ei | Ei | Ei | Ei | Ei | Ei | Ei | Ei | Ei | Ei | Ei | Ei | Ei | Ei | Ei |

| Ei | Ei | Ei | Ei | Joo* | Joo | Ei | Ei | Ei | Ei | Ei | Ei | Ei | Ei | Ei |

| Ei | Ei | Ei | Ei | Joo* | Ei | Ei | Ei | Ei | Ei | Ei | Ei | Ei | Ei | Ei |

* Vuoto havaittu käytettäessä VPN: n selainlaajennusta tai muuta mukautettua sovellusta.

VPN-vuototestit 46-60

| Ei | Ei | Ei | Ei | Ei | Ei | Ei | Ei | Ei | Ei | Ei | Ei | Ei | Ei | Ei |

| Ei | Ei | Ei | Ei | Ei | Ei | Ei | Ei | Ei | Ei | Ei | Ei | Joo | Ei | Ei |

| Ei | Ei | Ei | Ei | Ei | Ei | Ei | Ei | Ei | Ei | Ei | Ei | Ei | Ei | Ei |

* Vuoto havaittu käytettäessä VPN: n selainlaajennusta tai muuta mukautettua sovellusta.

VPN-vuototestit 61-75

| Ei | Ei | Ei | Ei | Ei | Ei | Ei | Ei | Ei | Ei | Ei | Ei | Ei | Ei | Ei |

| Ei | Ei | Ei | Ei | Ei | Ei | Ei | Ei | Ei | Ei | Ei | Joo | Ei | Ei | Ei |

| Ei | Ei | Ei | Ei | Ei | Ei | Ei | Ei | Ei | Ei | Ei | Ei | Ei | Ei | Ei |

* Vuoto havaittu käytettäessä VPN: n selainlaajennusta tai muuta mukautettua sovellusta.

VPN-vuototestit 76-90

| Ei | Ei | Ei | Ei | Ei | Ei | Ei | Ei | Ei | Ei | Ei | Ei | Ei | Ei | Ei |

| Joo | Ei | Joo | Ei | Ei | Ei | Joo | Ei | Ei | Ei | Ei | Ei | Ei | Ei | Joo |

| Ei | Ei | Ei | Ei | Ei | Ei | Joo | Ei | Ei | Ei | Ei | Ei | Ei | Joo* | Ei |

* Vuoto havaittu käytettäessä VPN: n selainlaajennusta tai muuta mukautettua sovellusta.

Kuinka korjata VPN-vuodot

Jos olet testannut VPN: ääsi ja huomannut, että se vuotaa tietojasi, voit yrittää korjata ongelman noudattamalla näitä yksinkertaisia ohjeita.

- Kuinka korjata IP-osoitevuodot

- Kuinka korjata DNS-vuodot

- Kuinka korjata WebRTC-vuodot

- Kuinka korjata IPv6-vuodot

1Kuinka korjata IP-osoitevuodot

Jos oikea IP-osoitteesi vuotaa ja sijaintisi on näkyvissä, VPN ei yksinkertaisesti tee sitä. Laitteesi ottaa yhteyttä oletuspalvelimeen välittäjän VPN-palvelimen sijasta.

Yleisesti ottaen ainoa tapa estää IP-vuotoja on käytä korkealaatuista VPN-verkkoa.

Sijoita investointeihin VPN-verkkoon, joka tarjoaa tappikytkimen. Tämä ominaisuus estää Internet-liikenteen, jos Internet-yhteys yhtäkkiä putoaa, estäen todellista IP-osoitettasi ja muita henkilökohtaisia tietojasi vuotamasta VPN-yhteyden ollessa katkossa.

Löydät tappikytkentäominaisuuden yleensä VPN-sovelluksen asetusvalikosta. Luettelo VPN: istä, joissa on kill-kytkimet älä vuota tietojasi, katso tämän oppaan lopussa olevia suosituksiamme.

2Kuinka korjata DNS-vuodot

VPN-verkostosi voi vuotaa DNS-liikennettä monista syistä. Onneksi on olemassa muutamia yksinkertaisia tapoja korjata yleisimmät ongelmat DNS-vuotojen takana.

1. Valitse luotettu VPN-palvelu

Tehokkain tapa korjata DNS-vuodot on valita a luotettu VPN-palvelue, joka ylläpitää omia nollapalkisia DNS-palvelimia. VPN: n tulisi pakottaa kaikki liikenne kulkemaan näiden ensimmäisen osapuolen palvelimien kautta minkään kolmannen osapuolen vaihtoehtojen sijaan.

On tärkeätä muistaa, että jotkut VPN-palveluntarjoajat vaativat, että “kytket päälle” DNS-vuotojen suojausominaisuuden sovelluksen asetuksissa. Tämä pakottaa DNS-pyynnöt menemään VPN: n omien DNS-palvelimien läpi.

Tässä on kolme VPN: tä, jotka käyttävät omia suojattuja DNS-palvelimia:

- ExpressVPN

- NordVPN

- ProtonVPN

2. Määritä verkko luotettavalle DNS-palvelimelle

Kun muodostat yhteyden uuteen verkkoon, sinulle määritetään automaattisesti ‘oletus’ DNS-palvelin DNS-pyyntöjen ratkaisemiseksi. Jos muodostat yhteyden VPN-verkkoon ilman asianmukaisia teknisiä suojauksia, DNS-pyynnöt voivat ohita salattu tunneli ja lähetä edelleen oletuspalvelimelle aiheuttaen DNS-vuodon.

Monilla VPN-palveluntarjoajilla on omat DNS-palvelimet, joihin ne muodostavat yhteyden automaattisesti. Tässä tapauksessa VPN-sovellus määritetään yleensä käyttämään näitä palvelimia oletuksena, pakottaen DNS-pyynnöt VPN-tunnelin kautta.

kuitenkin, Kaikilla VPN-palveluntarjoajilla ei ole omia DNS-palvelimia. Jos et halua vaihtaa VPN-palveluntarjoajia, sinun on käytettävä kolmannen osapuolen DNS-palvelinta, kuten Google Public DNS tai OpenDNS, jotta pyyntösi voivat kulkea VPN: n kautta eikä suoraan paikallisesta verkostasi..

Jos et voi asettaa VPN-yhteyttä muodostamaan yhteys oikeaan DNS-palvelimeen, joudut ehkä muodostamaan manuaalisen yhteyden ensisijaiseen kolmannen osapuolen DNS-palvelimeen. Tätä varten sinun on vaihdettava DNS-asetukset.

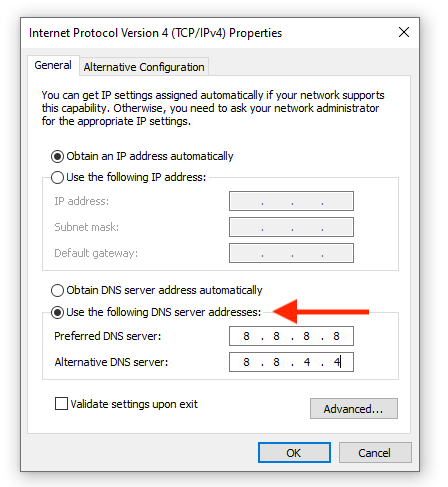

DNS-asetusten muuttaminen Windowsissa:

- Siirry ohjauspaneeliin.

- Napsauta Verkko ja Internet.

- Napsauta ”Verkko- ja jakamiskeskus”.

- Napsauta vasemmanpuoleisessa paneelissa ”Muuta sovittimen asetuksia”.

- Napsauta hiiren kakkospainikkeella verkon kuvaketta ja valitse ”Ominaisuudet”.

- Etsi ”Internet Protocol Version 4” avautuvassa ikkunassa; napsauta sitä ja napsauta sitten Ominaisuudet.

- Napsauta Käytä seuraavia DNS-palvelinosoitteita.

- Kirjoita haluamasi DNS-palvelimen osoite. Google Open DNS: n ensisijaisen DNS-palvelimen tulisi olla 8.8.8.8, kun taas vaihtoehtoisen DNS-palvelimen tulisi olla 8.8.4.4. Löydät luettelon vaihtoehtoisista DNS-vaihtoehdoista täältä.

3. Päivitä OpenVPN-versio

Jotkut Internet-palveluntarjoajat käyttävät a läpinäkyvä DNS-välityspalvelin – välittäjä, joka kaappaa ja ohjaa verkkoliikennettä – varmistaaksesi, että pyyntösi lähetetään heidän omille palvelimilleen.

Läpinäkyvät DNS-välityspalvelimet “pakottavat” tehokkaasti DNS-vuodon ilmoittamatta siitä käyttäjälle. Onneksi suurin osa vuotojen havaitsemista koskevista verkkosivustoista ja online-työkaluista pystyy tunnistamaan läpinäkyvä DNS-välityspalvelin samalla tavalla kuin normaali DNS-vuoto.

OpenVPN-protokollan uusimmissa versioissa on yksinkertainen tapa ratkaista tämä ongelma:

- Etsi palvelimen, .vpn- tai .conf-tiedosto, johon yrität muodostaa yhteyden. Nämä tiedostot tallennetaan koneesi kansioihin, yleensä hakemistoon C: \ Program Files \ OpenVPN \. Lisätietoja on OpenVPN-käyttöoppaassa.

- Kun olet löytänyt sen, avaa tiedosto muokkausohjelmassa, kuten Muistiossa. Lisää: alaosaan “block-outside-dns”.

Päivitä viimeisimpään OpenVPN-versioon, jos et vielä ole sitä tehnyt. Jos palveluntarjoajasi ei tue tätä tai käyttää protokollan vanhempaa versiota, kannattaa etsiä toinen VPN-palvelu.

Onneksi useimmilla premium-VPN-palveluilla on omat ratkaisunsa avoimien välityspalvelimien käsittelemiseen. Lisätietoja saat palveluntarjoajan asiakastukipalvelusta.

4. Muuta Windows-asetuksia

Windows 8: n käyttöönoton jälkeen kaikissa Windows-järjestelmissä on ”Smart Multi-Homed Name Resolution” -ominaisuus käytössä oletuksena. Tämä ominaisuus lähettää DNS-pyynnöt jokaiselle käytettävissä olevalle DNS-palvelimelle – jopa VPN: llä – ja sen tarkoituksena on parantaa Web-selailunopeutta.

Kaikki tietokoneet, joissa on Windows 10 tai uudempi, hyväksyvät nopeimmasta DNS-palvelimesta annettavan vastauksen, riippumatta siitä kenelle se kuuluu. Tämä lisää huomattavasti DNS-vuotojen esiintyvyyttä.

Tämä ominaisuus on kiinteä osa Windows-käyttöjärjestelmää, joten sitä on erittäin vaikea muuttaa. Jos käytät Windowsin kotiversiota, Microsoft ei yksinkertaisesti anna sinun poistaa tätä ominaisuutta käytöstä.

Jos käytät OpenVPN-protokollaa Windowsissa, voit löytää ilmaisen avoimen lähdekoodin laajennuksen GitHubista tämän ongelman ratkaisemiseksi..

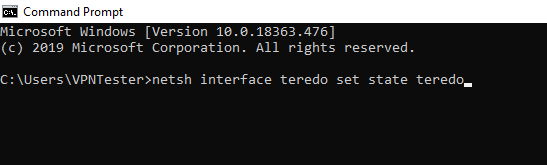

5. Poista Teredo käytöstä

Teredo on toinen sisäänrakennettu Windows-käyttöjärjestelmän ominaisuus, jonka Microsoft on suunnitellut parantamaan IPv4- ja IPv6-yhteensopivuutta.

Teredo auttaa IPv4: tä ja IPv6: ta toimimaan rinnakkain sallimalla IPv6-osoitteiden lähettämisen ja ymmärtämisen IPv4-yhteyksissä. Koska Teredo on tunnelointiprotokolla, se voi joskus olla etusijalla VPN: n salattuun tunneliin nähden, aiheuttaen DNS-vuodon.

Teredo poistetaan käytöstä helposti Windows-käyttöjärjestelmässä. Avaa komentokehote ja kirjoita: netsh interface teredo set tila poistettu käytöstä

Voit painaa sitten Enter-näppäintä poistaaksesi Teredon käytöstä.

Kuinka poistaa Teredo käytöstä Windows-tietokoneessa.

Saatat kohdata satunnaisia ongelmia tiettyjen verkkosivustojen tai palvelimien kanssa, kun Teredo on poistettu käytöstä. Se on kuitenkin paljon turvallisempi valinta VPN-käyttäjille.

3Kuinka korjata WebRTC-vuodot

WebRTC-vuodot ovat pääasiassa selainkysymys. Tästä syystä WebRTC-vuotojen korjaaminen ei ole niin helppoa kuin vain tilaamalla hyvä VPN.

Jos VPN tarjoaa “Poista WebRTC” -ominaisuuden, kuten ExpressVPN tai Perfect Privacy, ota se käyttöön. Muista, että suurin osa WebRTC-estotoiminnoista löytyy sivustosta VPN-selaimen laajennukset työpöytäsovelluksen sijaan.

Jos havaitset WebRTC-vuotoja, ja VPN ei tarjoa mahdollisuutta estää sitä, sinun on poistettava WebRTC selaimen asetuksista.

Tietyt selaimet, kuten Google Chrome, eivät salli WebRTC: n poistamista käytöstä. Tässä tapauksessa sinun on käytettävä selaimen lisäosaa tai laajennusta, kuten WebRTC vuotojen estäminen tai uBlock Origin. Nämä eivät ole aina 100% tehokkaita, joten on suositeltavaa käyttää selainta, jonka avulla voit poistaa WebRTC: n käytöstä. Löydät suositellut selaimesi yksityisyyden suojaamiseksi täältä.

Google Chrome ei anna sinulle mahdollisuutta poistaa WebRTC käytöstä. Voit suojata IP-osoitteesi vuodolta käyttämällä virallista WebRTC Network Limiter -laajennusta.

Vaiheet WebRTC-toiminnon poistamiseksi käytöstä riippuvat käyttämästäsi selaimesta. Noudata näitä yksinkertaisia ohjeita tai siirry seuraavaan lukuun VPN-vuotojen estämisestä.

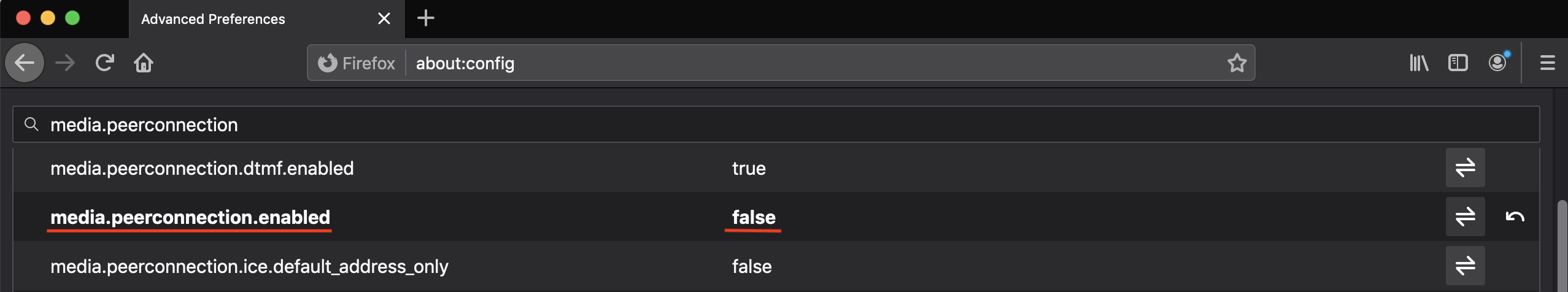

WebRTC: n poistaminen käytöstä Firefoxissa:

- Kirjoita about: config osoitepalkkiin ja paina Enter.

- Vaihda media.peerconnection.en otettu käyttöön väärin.

- Voit poistaa medialaitteet käytöstä kytkemällä media.navigator.en käytössä väärin.

Kuinka poistaa WebRTC käytöstä Firefox-selaimessa.

Asetusten muuttaminen poistaa WebRTC käytöstä kokonaan Firefoxissa, jonka pitäisi estää todellisen IP-osoitteesi vuoto.

WebRTC: n poistaminen käytöstä rohkeasti:

- Siirry kohtaan Asetukset > Shields > Sormenjälkien suojaus > ja valitse sitten Estä kaikki sormenjäljet. Tämän tulisi huolehtia kaikista Braven työpöytäversioiden WebRTC-ongelmista.

- Siirry kohtaan Asetukset > turvallisuus > WebRTC: n IP-käsittelykäytäntö > ja valitse sitten Poista käytöstä välityspalvelimet (UDP).

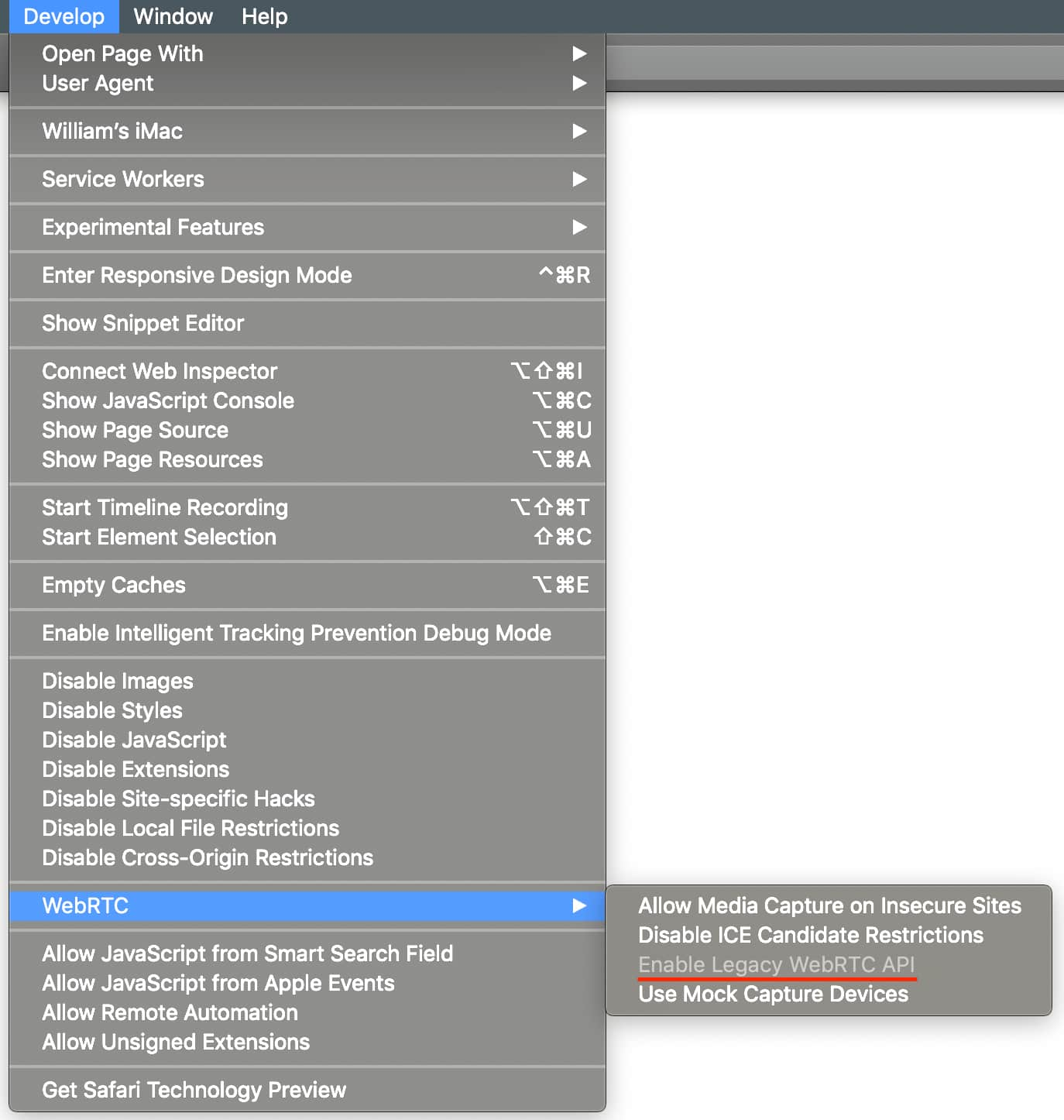

WebRTC: n poistaminen käytöstä Safarissa:

- Siirry Safari-asetuksiin.

- Napsauta Lisäasetukset-välilehteä.

- Valitse Näytä kehitä valikko valikkopalkissa -valintaruutu..

- Napsauta “kehittää” valikkopalkissa. Kohdassa WebRTC, poista valinta Ota käyttöön vanha WebRTC-sovellusliittymä.

Kuinka poistaa WebRTC käytöstä Safari-selaimessa.

4Kuinka korjata IPv6-vuodot

Jos VPN-palveluntarjoajasi on täysi tuki IPv6-liikenteen tapauksessa IPv6-vuotojen ei pitäisi olla ongelma. Nämä palvelut on otettu käyttöön mukautetulla koodilla estämään IPv6-liikennettä kulkemasta VPN-tunnelin ulkopuolella.

Joillakin VPN: issä, joilla ei ole IPv6-tukea, on sen sijaan mahdollisuus estää IPv6-liikenteen. NordVPN on esimerkki suositusta palveluntarjoajasta, joka tekee tämän.

Suurimmalla osalla VPN-verkkoja ei kuitenkaan ole lainkaan IPv6-säännöksiä, joten ne vuotavat aina IPv6-liikennettä.

Jos VPN ei tue IPv6-liikennettä etkä anna sinulle mahdollisuutta estää sitä kokonaan, voit poistaa IPv6: n käytöstä reitittimen tai käyttöjärjestelmän tasolla:

IPv6: n poistaminen käytöstä Windows 10: ssä:

- Avaa Verkko- ja jakamiskeskus tietokoneesi asetuksista.

- Valitse Muuta sovittimen asetuksia.

- Napsauta hiiren kakkospainikkeella ensimmäistä tässä ikkunassa näkemää paikallisyhteyttä ja napsauta Ominaisuudet.

- Poista Yleiset-kohdasta valinta ‘Internet Protocol version 6 (IPv6)’.

- Tee nämä muutokset ja toista kaikki jäljellä olevat verkkoyhteydet.

- Käynnistä tietokone uudelleen, jotta nämä muutokset tulevat voimaan.

Täältä löydät lisätietoja siitä, kuinka IPv6 voidaan poistaa käytöstä aiemmissa Windows-versioissa.

IPv6: n poistaminen käytöstä Mac OS: ssä:

- Avaa järjestelmäasetukset ja napsauta Verkko.

- Valitse aktiivinen WiFi- tai Ethernet-verkko ja napsauta Lisäasetukset.

- Valitse TCP / IP-välilehti.

- Vaihda Määritä IPv6-valikko ja aseta se Pois-tilaan.

- Ota nämä muutokset käyttöön ja käynnistä tietokone uudelleen napsauttamalla OK.

Mitkä VPN: t tukevat IPv6: ta?

Jotkut VPN-palveluntarjoajat estävät IPv6-vuotoja estämällä IPv6-liikenteen kokonaan. Nämä sisältävät:

- ExpressVPN

- NordVPN

- Cyberghost

- Yksityinen Internet-yhteys

Vaikka jotkut VPN-verkot estävät IPv6-liikennettä, toiset tarjoavat täydellisen IPv6-tuen määrittämällä käyttäjille sekä IPv4- että IPv6-osoitteet. Nämä sisältävät:

- Täydellinen yksityisyys

- Mullvad VPN

Kuinka estää VPN-vuotoja

Kun olet testannut VPN: n ja korjannut havaitsemasi vuodot, kannattaa ryhtyä toimiin, jotta minimoisit mahdollisuudet tiedon vuotamiseen tulevaisuudessa.

Aluksi varmista, että olet noudattanut kaikkia VPN-vuotojen korjaamisen ohjeita. Tähän kuuluu varmistaa, että VPN estää tai tukee IPv6-liikennettä, Smart Multi-Homed Name Resolution ja Teredo käytöstä poistamisen ja tarvittaessa asetusten muuttamisen riippumattomaksi DNS-palvelimeksi.

Jälkeenpäin harkitse seuraavia vaiheita vähentääksesi VPN-vuotojen mahdollisuuksia:

1 Estä ei-VPN-liikenne

Jotkut VPN-asiakkaat sisältävät ominaisuuden, joka estää kaiken VPN-tunnelin ulkopuolella kulkevan liikenteen – jota kutsutaan usein IP-sitovaksi. Jos palveluntarjoajallasi on tämä vaihtoehto, varmista, että otat sen käyttöön.

Voit myös määrittää palomuurin sallimaan vain VPN: n kautta lähetetyn ja vastaanotetun liikenteen. Löydät ohjeet Windowsin palomuurille täältä ja Macille täältä.

2 Sijoita VPN-valvontaohjelmistoon

VPN-valvontaohjelmiston avulla voit tarkistaa verkkoliikenteesi reaaliajassa. Tämä tarkoittaa, että voit tarkistaa epäilyttävän liikenteen ja tarkistaa, lähetetäänkö DNS-pyyntö väärään palvelimeen. Jotkut muunnelmat tarjoavat myös työkaluja DNS-vuotojen automaattiseen ratkaisemiseen.

Tämä ohjelmisto on harvoin ilmainen, joten se lisää ylimääräisiä kustannuksia nykyisen VPN-tilauksesi päälle. Esimerkkejä VPN-valvontaohjelmistoista ovat PRTG Network Monitor ja Opsview Monitor.

3Kytke VPN-palveluntarjoajasi

Täydellinen VPN on IPv6-yhteensopivuus, DNS-vuodonsuojaus, viimeisin versio OpenVPN: stä ja kyky ohittaa läpinäkyvät DNS-välityspalvelimet.

VPN tappa-kytkin on toinen tärkeä osa VPN-asiakasasi. Se seuraa jatkuvasti verkkoyhteyttäsi ja varmistaa, että oikea IP-osoitteesi ei koskaan paljastu, jos yhteys katkeaa.

Jos kärsit jatkuvasti datavuodoista nykyisen palveluntarjoajasi kanssa, harkitse tilaamista parempaan VPN-palveluun.

Verified VPN-palvelut

Sijoittaminen luotettavaan ja korkealaatuiseen VPN-verkkoon on yksinkertaisin ja tärkein päätös, jonka voit tehdä, jos olet huolissasi tietovuodoista. Jos etsit monipuolista premium-VPN-verkkoa, löydät täältä viimeisimmät VPN-suositukset.

Seuraavat VPN-palvelut suojaavat sinua luotettavasti vuotoilta kaikissa tilanteissa. Tähän sisältyy uudelleenyhteydet ja keskeytykset, läpinäkyvät DNS-välityspalvelimet, IPv6-yhteensopivat verkot ja VPN-kaatumiset.

- ExpressVPN. Tarjoaa laajan valikoiman vuodonsuoja-asetuksia ja laajan valikoiman sovelluksia eri laitteille. Oikein määritettynä ExpressVPN estää kaiken IPv6-liikenteen.

- Mullvad VPN. MullvadVPN tarjoaa edistyneet vuodonsuojausasetukset ja täyden IPv6-tuen.

Kumpi VPN valitset, on järkevää testata palveluntarjoajasi säännöllisesti vuotojen ja muiden ongelmien varalta, etenkin päivitysten jälkeen.