Kebocoran VPN dapat memaparkan alamat IP dan aktivitas Anda kepada siapa pun yang melihat koneksi Anda. Kecuali Anda tahu cara mendeteksinya, Anda mungkin tidak pernah tahu itu terjadi. Cari tahu VPN mana yang bocor dan cara menguji kebocoran dalam panduan lengkap tentang kebocoran VPN ini.

Banyak layanan VPN yang mengklaim melindungi privasi Anda sebenarnya membocorkan alamat IP Anda, Permintaan DNS, dan riwayat penelusuran.

Koneksi VPN Anda mungkin tampak aman: tidak ada pemberitahuan atau kesalahan, penyedia Anda memiliki kebijakan larangan penebangan yang ketat, yurisdiksi yang hebat, dan kecepatan super cepat. Tetapi ISP Anda, pemerintah, dan siapa pun yang melihat lalu lintas Anda masih dapat melihat benar-benar semua yang Anda lakukan online.

Kecuali Anda tahu cara mendeteksi kebocoran ini, Anda tidak mungkin pernah tahu VPN Anda bocor.

Satu studi aplikasi VPN gratis menemukan bahwa lebih dari 80% VPN yang diuji bocor alamat IP penggunanya. Penelitian kami sendiri telah mengkonfirmasi bahwa 25% aplikasi VPN Android gratis paling populer gagal melindungi pengguna karena DNS dan kebocoran lainnya.

Tidak ada ruang untuk kesalahan dengan kebocoran VPN: adil satu paket data bocor cukup untuk mengungkapkan identitas dan aktivitas Anda kepada siapa pun yang melihat koneksi Anda.

Jadi VPN mana yang benar-benar layak Anda percayai?

Kami menguji 90 penyedia VPN paling populer di pasar untuk kebocoran data. Penelitian kami mengungkapkan bahwa a Sejumlah besar VPN bocor semacam data pengguna melalui DNS atau WebRTC:

- 19% membocorkan data pengguna dalam beberapa bentuk.

- 16% kebocoran permintaan DNS.

- 6% kebocoran alamat IP Anda melalui WebRTC.

Kami menemukan kebocoran sebanyak 17 dari 90 VPN kami telah meninjau. Itu 18% dari VPN ‘terbaik’ di pasar. Untuk daftar 90 VPN dan data yang bocor, lihat Tabel Perbandingan Kebocoran VPN kami.

Untungnya, menguji kebocoran VPN Anda cepat dan sederhana. Dalam panduan ini kami akan menjelaskan apa sebenarnya kebocoran VPN itu, bagaimana menguji VPN Anda untuk kebocoran, dan bagaimana mencegah kebocoran VPN di masa mendatang..

Apa itu Kebocoran VPN?

Kebocoran VPN terjadi ketika data yang seharusnya dilindungi oleh VPN Anda – alamat IP Anda, permintaan DNS, dan lokasi, misalnya – ditransmisikan di luar terowongan VPN terenkripsi.

Kebocoran VPN memungkinkan ISP Anda, pemerintah, dan pihak ketiga mana pun melihat koneksi Anda untuk menentukan Anda identitas dan aktivitas.

Sebagian besar pengguna akan mengunduh VPN untuk melindungi privasi online mereka dan menyembunyikan alamat IP mereka yang sebenarnya. Karena alasan ini, VPN yang bocor pada dasarnya tidak berguna.

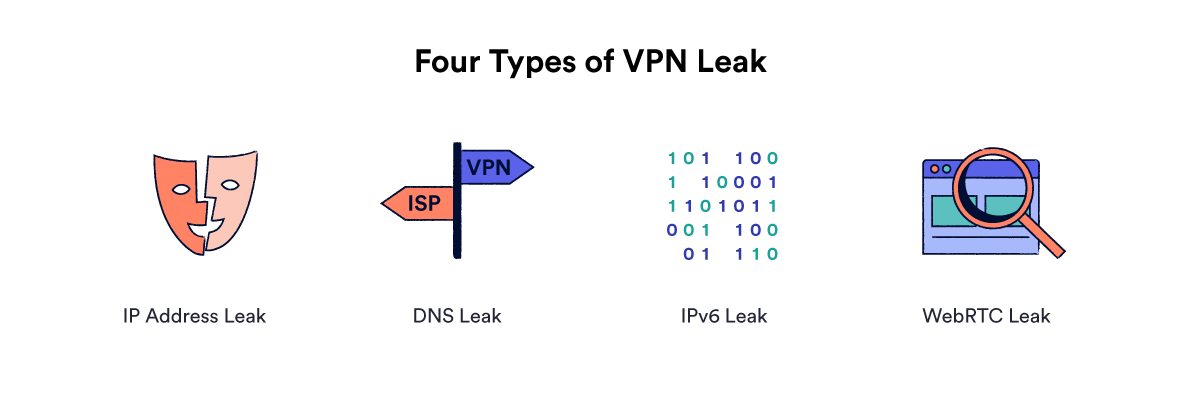

Berikut ini adalah ringkasan dari empat jenis utama kebocoran VPN:

- Kebocoran Alamat IP. Kebocoran IP terjadi ketika VPN Anda gagal menutupi alamat IP pribadi Anda dengan salah satu miliknya. Ini adalah risiko privasi yang signifikan karena ISP Anda dan situs web apa pun yang Anda kunjungi akan dapat menautkan aktivitas Anda dengan identitas Anda. Untuk informasi lebih lanjut tentang kebocoran IP, lewati ke bagian di bawah ini.

- Kebocoran DNS. VPN seharusnya merutekan permintaan DNS Anda ke server DNS-nya sendiri. Jika VPN Anda mengarahkan permintaan ini ke server DNS ISP Anda, itu disebut kebocoran DNS. Ini memperlihatkan aktivitas penjelajahan Anda dan situs web apa pun yang Anda kunjungi ke ISP Anda atau penyadap lainnya. Anda dapat mengetahui lebih lanjut tentang kebocoran DNS di sini.

- Kebocoran WebRTC. WebRTC adalah teknologi berbasis browser yang memungkinkan komunikasi audio dan video untuk bekerja di dalam halaman web. WebRTC memiliki cara pintar menemukan alamat IP Anda yang sebenarnya bahkan jika VPN aktif. VPN terbaik memblokir permintaan WebRTC. Atau, Anda dapat menonaktifkan WebRTC sepenuhnya di tingkat browser.

- Kebocoran IPv6. IPv6 adalah bentuk alamat IP baru yang saat ini tidak didukung oleh sebagian besar VPN. Kecuali jika VPN mendukung atau secara aktif memblokir IPv6, alamat IPv6 pribadi Anda dapat diekspos jika Anda berada di jaringan yang mendukung IPv6. Ini disebut kebocoran IPv6, dan Anda dapat membaca lebih lanjut di sini.

Mengapa VPN Saya Bocor?

Sebagian besar pengguna ingin merahasiakan identitas dan aktivitas mereka, sehingga penyedia VPN memasarkan diri mereka sendiri. Namun kenyataannya, sebagian besar protokol VPN sebenarnya tidak dirancang dengan mempertimbangkan tujuan-tujuan ini.

Secara default, sebagian besar protokol VPN membocorkan pertanyaan Anda ke server DNS default. Mereka membocorkan lalu lintas IPv4 ketika dipaksa untuk menyambung kembali, dan mereka biasanya benar-benar tidak menyadari lalu lintas IPv6. Hanya VPN dikembangkan secara khusus untuk mengimbangi masalah ini akan memberi Anda perlindungan.

Tanpa perlindungan yang tepat, VPN Anda dapat bocor jika:

- Ada gangguan dalam konektivitas jaringan.

- Anda menggunakan WiFi dan beralih ke jaringan lain.

- Anda terhubung ke jaringan yang sepenuhnya mampu IPv6.

- Permintaan DNS Anda dikirim di luar terowongan VPN terenkripsi.

- Anda menggunakan layanan VPN atau browser yang tidak memberikan perlindungan WebRTC yang memadai.

Kami sekarang akan membahas berbagai jenis kebocoran VPN secara detail. Untuk mengetahui VPN mana yang bocor, Anda dapat langsung menuju ke Tabel Perbandingan Kebocoran VPN kami. Atau, Anda bisa mengetahui cara melindungi diri Anda dari kebocoran VPN di bab terakhir panduan ini.

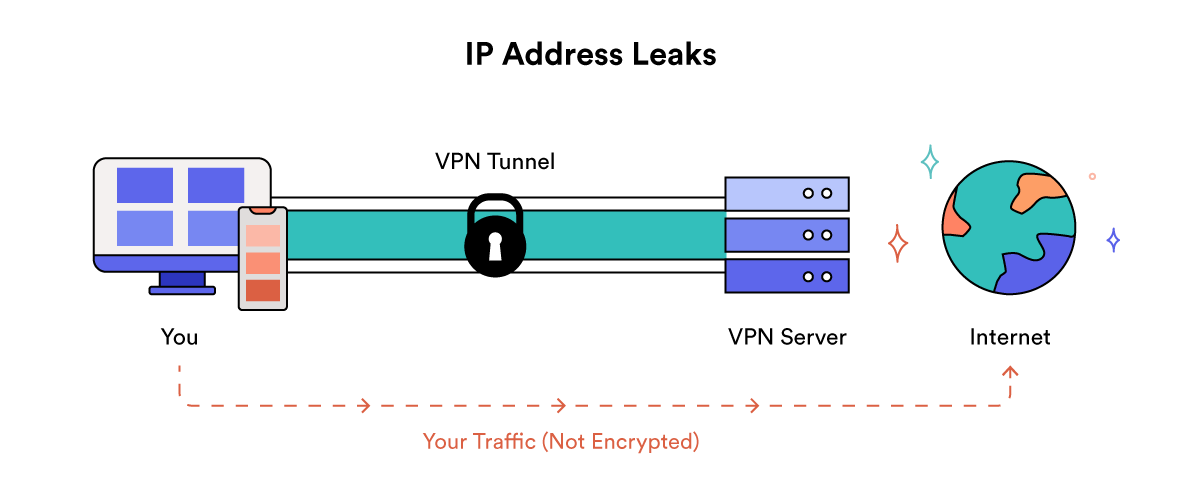

1Apa Itu Kebocoran Alamat IP?

Alamat IP adalah pengidentifikasi unik yang ditugaskan ke perangkat di jaringan. Untuk internet publik, Penyedia Layanan Internet (ISP) Anda memberikan alamat IP ke router jaringan Anda, yang kemudian disambungkan oleh semua perangkat Anda ke.

Kebocoran IP terjadi ketika VPN Anda gagal menutupi alamat IP Anda yang sebenarnya dengan salah satu miliknya, membuat identitas Anda terbuka dan terlihat oleh ISP Anda dan semua situs web yang Anda kunjungi.

Kebocoran IP terjadi ketika perangkat yang menjalankan VPN menghubungi server default daripada server VPN perantara yang seharusnya. Ini berarti bahwa situs web atau aplikasi yang Anda gunakan dapat melihat Anda alamat IP asli bukannya yang Anda VPN telah menetapkan Anda.

Jika alamat IP Anda bocor, maka VPN Anda tidak berfungsi. Privasi Anda tidak dilindungi dan lokasi online Anda tetap sama, menjadikan layanan VPN pada dasarnya tidak berharga.

Jika VPN Anda membocorkan alamat IP Anda, pilih penyedia VPN baru. Anda dapat menemukan rekomendasi VPN terbaru kami di sini.

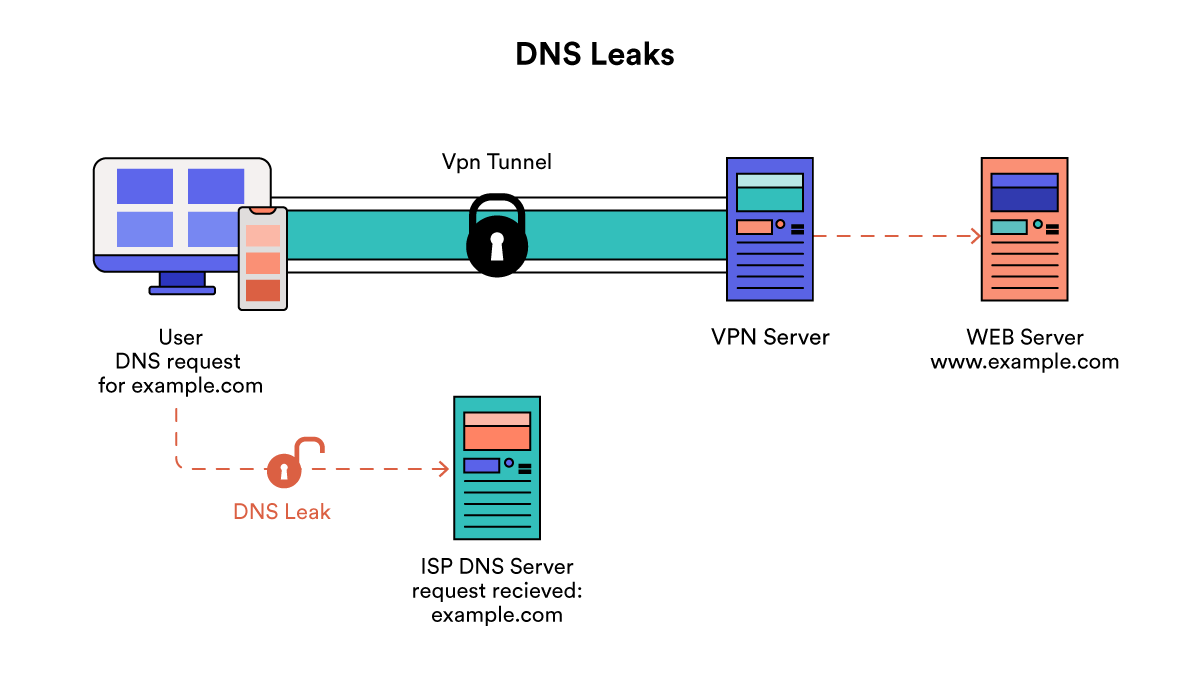

2Apa Itu Kebocoran DNS?

Sistem Nama Domain (DNS) bertanggung jawab untuk menerjemahkan URL dan nama domain (seperti example.com) ke alamat IP yang sebenarnya untuk terhubung. Singkatnya, ini ‘menerjemahkan’ nama-nama numerik dari server web menjadi kata-kata yang mudah diingat, dan sebaliknya.

Ketika Anda memasukkan URL ke browser Anda untuk terhubung ke situs web, Anda pertama kali menghubungi server DNS yang meminta alamat IP situs web itu. Server kemudian mengirimkan ‘arah’ browser Anda ke situs web yang Anda cari.

Jika Anda tidak terhubung ke VPN, proses ini dilakukan oleh server DNS ISP Anda. Ini adalah masalah serius untuk privasi. Permintaan DNS Anda pada dasarnya catatan teks biasa dari situs web yang Anda kunjungi. Lebih sering daripada tidak, ISP akan menyimpan permintaan ini bersama dengan alamat IP yang membuatnya.

Jika Anda tinggal di AS, data DNS Anda mungkin dibagikan dengan pihak ketiga atau dijual ke perusahaan iklan. Di negara-negara seperti Inggris, Australia, dan sebagian Eropa, data ini adalah disimpan selama beberapa tahun dan dibagikan dengan pihak berwenang atas permintaan.

Saat Anda terhubung ke VPN yang berfungsi, perangkat Anda akan menggunakan server DNS dioperasikan oleh layanan VPN daripada ISP Anda. Semua lalu lintas yang datang dari perangkat Anda, termasuk permintaan DNS Anda, akan dialihkan melalui jaringan VPN. Ini menghentikan ISP Anda dari melihat situs web yang Anda kunjungi.

Saat DNS meminta perjalanan di luar terowongan VPN terenkripsi ke server DNS yang tidak aman, ia dipanggil kebocoran DNS.

Kebocoran DNS memaparkan kebiasaan menjelajah Anda ke ISP Anda dan semua penyadap, yang memungkinkan mereka untuk login situs web yang Anda kunjungi, file yang Anda unduh, dan aplikasi yang Anda gunakan. Orang lain yang melihat koneksi Anda juga akan melihat lokasi dan alamat IP ISP Anda.

Banyak VPN menyediakan perlindungan kebocoran DNS yang tidak memadai. Seringkali, permintaan DNS Anda terus dirutekan melalui server ISP Anda, memperlihatkan situs web yang Anda kunjungi.

Sistem Anda mungkin kembali ke server DNS yang tidak aman jika VPN Anda dikonfigurasi secara manual, Anda telah mengubah pengaturan komputer Anda, atau penyedia VPN Anda tidak memberikan perlindungan teknis yang memadai terhadap kebocoran.

Kebocoran DNS mengalahkan objek menggunakan VPN. Konten lalu lintas web Anda masih disembunyikan oleh enkripsi VPN, tetapi lokasi Anda dan situs web yang Anda kunjungi dibiarkan terbuka dan kemungkinan besar direkam oleh ISP Anda. Untuk informasi lebih lanjut, Anda dapat melompat ke Cara Memperbaiki Kebocoran DNS.

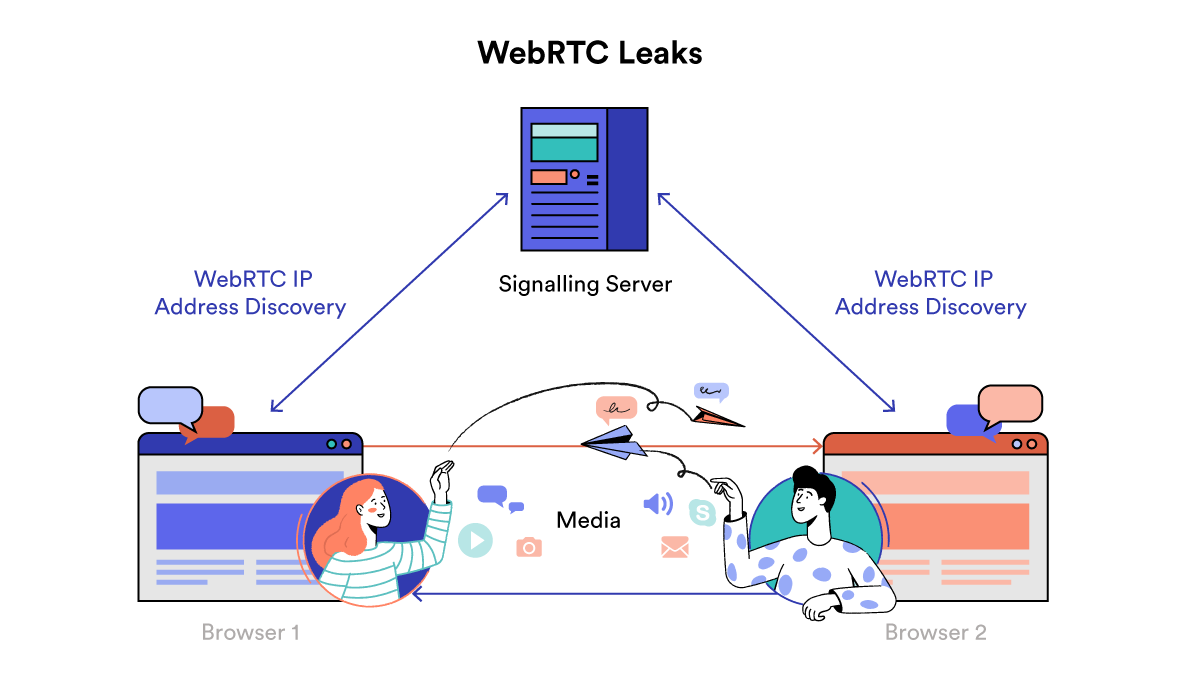

3Apa Itu Kebocoran WebRTC?

Kebocoran WebRTC terjadi ketika Anda alamat IP yang benar terpapar melalui fungsionalitas WebRTC browser Anda. Kebocoran ini dapat mengidentifikasi Anda bahkan jika VPN Anda berfungsi dengan benar.

WebRTC adalah singkatan dari ‘Web Real-Time Communication’. Ini adalah sekelompok teknologi yang memungkinkan browser untuk berkomunikasi secara langsung satu sama lain tanpa server perantara. Ini memungkinkan kecepatan yang jauh lebih cepat saat menggunakan audio, video, dan streaming langsung di dalam browser Anda.

Dua perangkat yang berkomunikasi secara langsung melalui WebRTC perlu mengetahui alamat IP masing-masing. Ini berarti situs web dapat mengeksploitasi fungsionalitas WebRTC browser Anda untuk menangkap alamat IP Anda yang sebenarnya digunakan untuk mengidentifikasi Anda.

Pembagian IP yang efisien seharusnya memberikan kemudahan dan kecepatan, sehingga WebRTC menggunakan beberapa teknik pintar untuk mengetahui alamat IP Anda yang sebenarnya dan memotong segala hambatan yang mungkin mencegah koneksi waktu nyata Anda terjadi. Sederhananya, ini memungkinkan browser untuk mengumpulkan alamat IP Anda cukup dengan membacanya dari perangkat Anda.

Meskipun sering dibahas dalam kaitannya dengan layanan VPN, kebocoran WebRTC tidak benar-benar cacat dalam VPN atau browser Anda – itu hanya bagian dari desain browser Anda.

Singkatnya, situs mana pun dapat menjalankan beberapa perintah Javascript untuk mendapatkan alamat IP asli Anda melalui browser web Anda, terlepas dari koneksi VPN Anda.

Chrome, Opera, Firefox, dan Microsoft Edge paling rentan terhadap kebocoran WebRTC karena mereka memiliki fungsi WebRTC diaktifkan secara otomatis.

Sementara setiap kebocoran alamat IP mengancam privasi dan anonimitas Anda, kebocoran WebRTC sangat mengkhawatirkan karena mereka sangat mudah diabaikan. Tambahan, tidak semua penyedia VPN dapat melindungi Anda.

Kebocoran WebRTC menyoroti konsep yang sangat penting bagi mereka yang mencari privasi dan anonimitas online: browser biasanya merupakan tautan yang lemah. Untungnya, ada beberapa langkah sederhana yang dapat melindungi Anda dari masalah ini.

Untuk informasi lebih lanjut tentang perlindungan terhadap kebocoran WebRTC, lewati ke bab terakhir panduan ini.

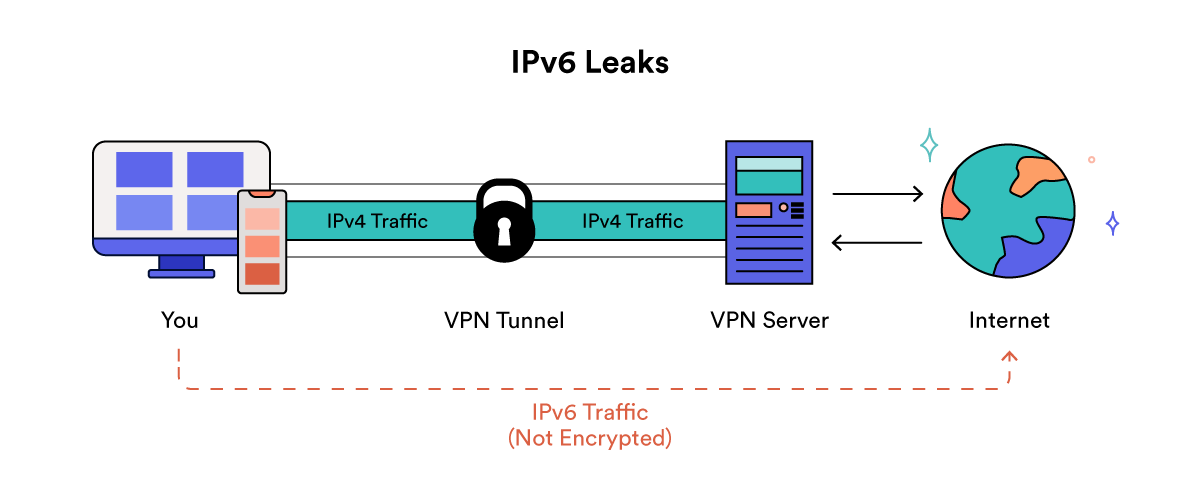

4Apa Itu Kebocoran IPv6?

IPv6 adalah singkatan dari Protocol Internet Protocol versi 6 ’. Ini adalah versi terbaru dari Protokol Internet (IP) – atau dikenal sebagai alamat IP – digunakan untuk mengidentifikasi dan menemukan komputer di jaringan dan mengarahkan lalu lintas di internet.

IPv6 pada akhirnya dirancang untuk menggantikan IPv4 – standar saat ini dan yang paling tersebar luas – karena terbukti bahwa lebih banyak alamat yang perlu ada daripada alamat IPv4 yang tersedia.

IPv6 sedang digunakan oleh beberapa jaringan dan ISP selama masa transisi dari IPv4. Kecuali Anda telah mengambil langkah-langkah untuk menonaktifkannya, Anda mungkin mengirim dan menerima data IPv6 setiap kali Anda terhubung ke internet.

Meskipun IPv6 adalah masa depan, tidak semua penyedia VPN saat ini mendukungnya, yang membuat mereka rentan terhadap kebocoran. Banyak VPN hanya merutekan lalu lintas IPv4 melalui terowongan VPN terenkripsi, meninggalkan lalu lintas IPv6 benar-benar tidak terlindungi dan dikirim ke internet terbuka. Ini disebut kebocoran IPv6.

Kebocoran IPv6 tidak biasa. Ini adalah masalah serius, karena alamat IPv6 biasanya khusus untuk perangkat. Dengan otoritas yang diperlukan, data IPv6 dapat diikat ke ISP Anda, yang dapat dengan mudah digunakan untuk mengidentifikasi Anda.

Penting untuk memilih layanan VPN yang menyediakan a Alamat IPv6 khusus VPN atau memblokir lalu lintas IPv6 sepenuhnya. Jika lalu lintas IPv6 tidak diblokir, VPN Anda harus menyediakan server DNS IPv6 yang hanya dapat diakses melalui terowongan VPN.

Untuk informasi lebih lanjut tentang cara mencegah kebocoran IPv6 dan untuk mengetahui VPN mana yang menawarkan perlindungan kebocoran IPv6, Anda dapat langsung beralih ke Cara Memperbaiki Kebocoran IPv6.

Cara Menguji Kebocoran VPN Anda

Setelah Anda mengatur aplikasi VPN Anda, mudah untuk menyalakannya dan terhubung ke internet tanpa pesan kesalahan. Tapi bagaimana Anda bisa yakin bahwa semua lalu lintas Anda benar-benar diarahkan melalui terowongan VPN terenkripsi?

Untuk mengetahui apakah VPN Anda berfungsi sebagaimana mestinya, ada dua tingkat uji kebocoran VPN yang berbeda:

1Basic VPN Leak Test

Anda dapat menjalankan tes kebocoran VPN dasar Anda sendiri di rumah. Dibutuhkan pengetahuan teknis yang sangat sedikit dan Anda akan selesai dalam beberapa menit.

Untuk melakukan tes dasar untuk kebocoran VPN, sambungkan ke VPN Anda dan kunjungi situs web pengujian. Di sini, Anda sedang menguji untuk melihat bagaimana VPN Anda beroperasi ketika koneksi internet Anda stabil dan aktif.

Anda dapat mencoba menginterupsi koneksi Anda dengan berbagai cara untuk melihat bagaimana penyedia Anda mengatasi penurunan konektivitas jaringan. Ini akan mendeteksi masalah yang jelas, tetapi mungkin tidak mendeteksi semua kebocoran.

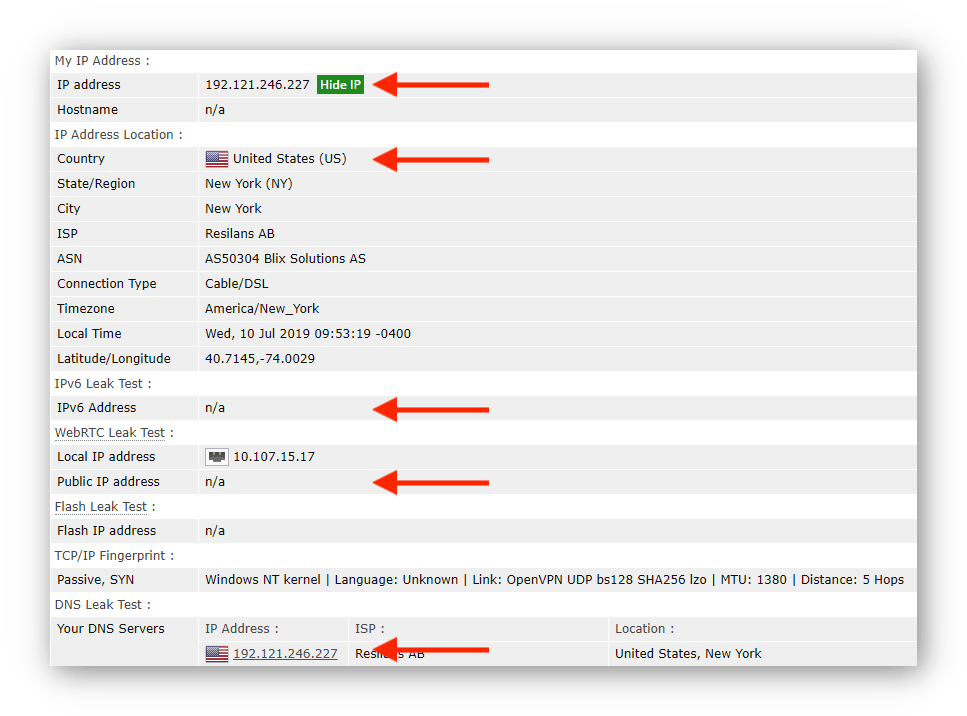

Cara Menguji Kebocoran IP, DNS, WebRTC, dan IPv6

Untuk menguji kebocoran VPN Anda:

- Kunjungi situs web pengujian seperti browserleaks.com dan jalankan uji kebocoran saat VPN Anda terputus. Catat alamat IP Anda dan alamat server DNS ISP Anda.

- Sebelum Anda terhubung ke server VPN, pastikan untuk mengaktifkan sakelar mematikan VPN. Ini akan mencegah kebocoran selama pemutusan VPN mendadak. Aktifkan perlindungan kebocoran DNS, WebRTC, dan IPv6 di aplikasi VPN Anda jika memungkinkan.

- Sambungkan ke server VPN dan segarkan halaman uji kebocoran di browser Anda.

- Jika VPN berfungsi sebagaimana mestinya, itu akan menampilkan angka yang berbeda untuk alamat IP Anda yang sebenarnya dan server DNS ISP. Anda harus tidak dapat melihat alamat IP Publik Anda di bawah ‘Uji Kebocoran WebRTC’, dan tidak dapat melihat alamat IPv6 asli Anda.

Tangkapan layar berikut menunjukkan uji kebocoran Server PrivateVPN US. Panah merah menandai bidang yang harus Anda perhatikan:

Cuplikan layar browserleaks.com saat terhubung ke server PrivateVPN US. Tidak ada kebocoran yang terdeteksi.

VPN Anda bocor jika:

- Anda dapat melihat alamat IP atau server DNS asal Anda.

- Anda dapat melihat lokasi Anda yang sebenarnya, bukan lokasi server VPN Anda.

- Anda dapat melihat alamat IPv6 Anda yang asli.

- Anda bisa melihat alamat IP publik di bawah ‘Tes Kebocoran WebRTC’.

Penting untuk dicatat bahwa tes kebocoran WebRTC mungkin menunjukkan a alamat IP lokal. IP lokal ini ditugaskan untuk Anda oleh router Anda dan digunakan kembali jutaan kali oleh router di seluruh dunia. Jika pihak ketiga mengumpulkan informasi ini, tidak ada cara menautkannya langsung kepada Anda.

Jika Anda melihat alamat IP lokal dalam hasil tes itu bukan kebocoran, juga bukan ancaman bagi privasi Anda. Namun, jika Anda melihat alamat IPv4 atau IPv6 publik Anda di bawah bagian WebRTC, maka ini memang merupakan kebocoran WebRTC, karena IP publik sangat spesifik untuk Anda.

Situs Web Pengujian VPN

Gunakan situs pengujian berikut untuk melakukan tes dasar untuk berbagai jenis kebocoran:

- BrowserLeaks (IPv6, IPv4, WebRTC, DNS, dan Fingerprinting Browser)

- IPleak.net (IPv6, IPv4, DNS dan WebRTC)

- IPv6-test.com (IPv6 dan IPv4)

- IPx.ac (IPv6, IPv4, WebRTC, DNS, dan Browser Fingerprinting)

- IPleak.org (IPv6, IPv4, DNS dan WebRTC)

Jika Anda ingin menguji jenis kebocoran tertentu, berikut adalah tabel uji kebocoran khusus dan hasil yang harus Anda peroleh:

| Tes Alamat IP | Alamat IP berubah ketika VPN terhubung. |

| Tes Alamat IPv6 | Tidak ada alamat IPv6 yang terdeteksi, atau alamat IPv6 berubah ketika VPN terhubung. |

| Uji Kebocoran DNS | Alamat IP server DNS berubah ketika VPN terhubung. |

| Tes Jawa | Tidak ada plug-in Java yang ditemukan. | Tes WebRTC | Alamat IP publik berubah ketika VPN terhubung. | Panopticlick (Sidik Jari Peramban) | Browser melindungi dari sidik jari. Untuk informasi lebih lanjut, lihat Panduan kami untuk Peramban Pribadi. |

Jika VPN Anda terbukti mengandung kebocoran dan Anda ingin memperbaiki atau mencegahnya, Anda dapat langsung menuju ke bab kami tentang Cara Memperbaiki Kebocoran VPN. Jika Anda masih mengalami masalah, mungkin sudah saatnya memilih penyedia VPN baru.

2 Uji Kebocoran VPN Tingkat Lanjut

Dimungkinkan untuk menjalankan tes kebocoran VPN yang lebih canggih di rumah. Meskipun tes ini akan membantu Anda melihat lebih dekat lalu lintas VPN Anda, mereka akan membutuhkan lebih banyak pengetahuan teknis.

Cara Melakukan Tes Kebocoran VPN Lanjutan

Cara terbaik untuk mengidentifikasi VPN yang bocor adalah dengan menggunakan suite pengujian. Setelah mengatur, Anda dapat menjalankan serangkaian tes yang berbeda untuk mengumpulkan dan memeriksa lalu lintas VPN Anda.

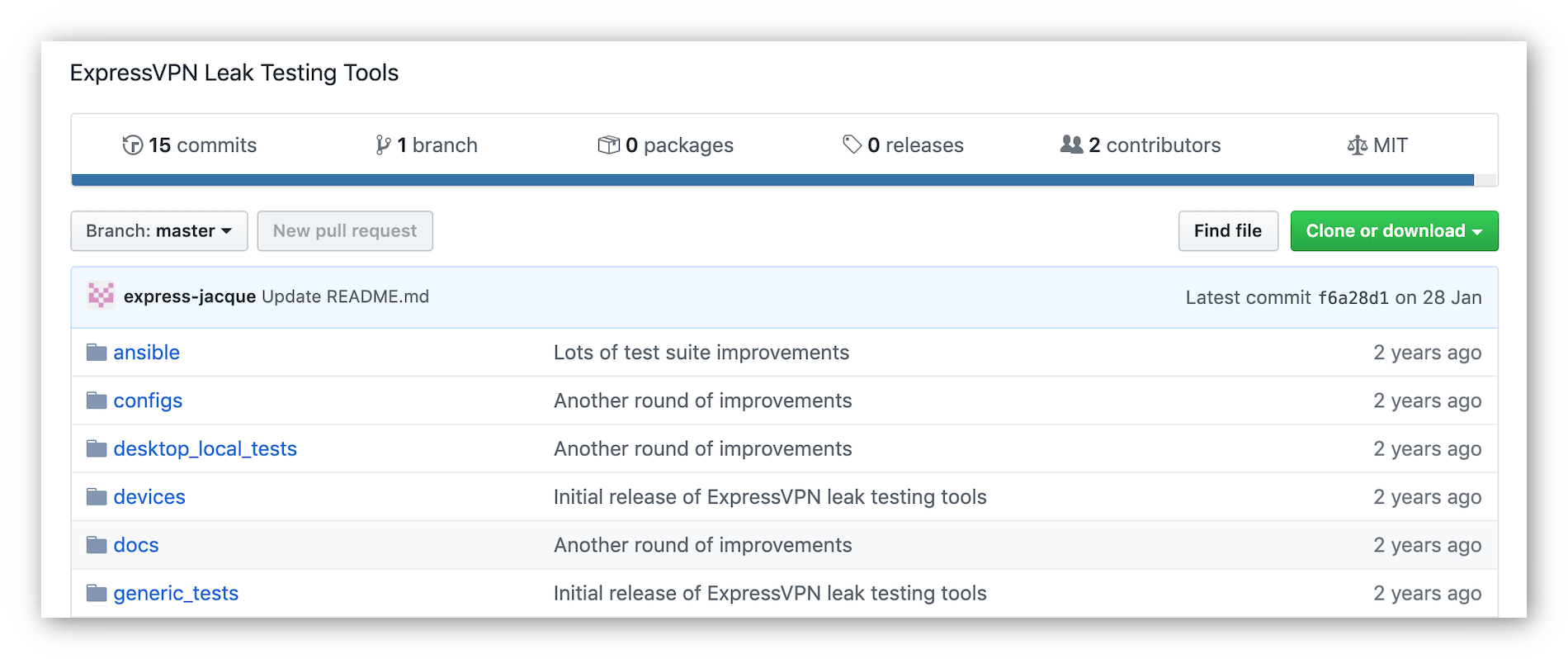

Membangun suite pengujian bisa sangat kompleks dan akan tergantung pada sistem operasi yang Anda gunakan. Anda dapat menemukan alat pengujian sumber terbuka gratis secara online di situs web seperti GitHub.

ExpressVPN memiliki rangkaian pengujian lanjutan yang digunakan untuk memeriksa kebocoran aplikasi mereka. Anda dapat menemukan rangkaian pengujian ini, bersama dengan panduan memulai cepat, tersedia secara gratis di sini.

Alat pengujian kebocoran sumber terbuka ExpressVPN VPN.

Mengikuti panduan ringkas ExpressVPN atau yang serupa harus dapat mendeteksi kebocoran dengan andal. Jika Anda tidak merasa cukup percaya diri secara teknis untuk mengikuti instruksi mereka, masuk akal untuk memilih penyedia yang telah ditinjau dan diuji secara independen oleh pihak ketiga yang tepercaya.

Jika Anda sangat peduli dengan privasi dan keamanan online Anda, sebaiknya jalankan beberapa tes lanjutan dengan VPN Anda daripada hanya mengandalkan tes dasar untuk mendeteksi masalah apa pun..

VPN mana yang Kebocoran Data Anda? (90+ Diuji)

Kami menguji 90 dari layanan VPN paling populer untuk kebocoran data.

Penelitian kami mengungkapkan bahwa sejumlah besar VPN membocorkan beberapa jenis data pengguna melalui DNS atau WebRTC:

- 19% membocorkan data pengguna dalam beberapa bentuk.

- 16% kebocoran permintaan DNS.

- 6% kebocoran alamat IP Anda melalui WebRTC.

Tabel berikut mencantumkan semua 90 VPN dan tipe data spesifik yang bocor. Jika Anda mencari VPN tertentu, gunakan Ctrl + F untuk menemukan penyedia yang Anda cari.

Jika Anda ingin melewati tabel ini, Anda dapat langsung menuju ke bagian selanjutnya tentang Cara Memperbaiki Kebocoran VPN.

Tes Kebocoran VPN 1-15

| Tidak | Tidak | Tidak | Tidak | Tidak | Tidak | Tidak | Tidak | Tidak | Tidak | Tidak | Tidak | Tidak | Tidak | Tidak |

| Tidak | Tidak | Tidak | Tidak | Tidak | Iya | Iya | Tidak | Tidak | Tidak | Tidak | Tidak | Tidak | Iya | Tidak |

| Tidak | Tidak | Tidak | Tidak | Tidak | Tidak | Tidak | Tidak | Tidak | Iya | Tidak | Tidak | Tidak | Tidak | Tidak |

* Kebocoran terdeteksi saat menggunakan ekstensi browser VPN atau aplikasi khusus lainnya.

Uji Kebocoran VPN 16-30

| Tidak | Tidak | Tidak | Tidak | Tidak | Tidak | Tidak | Tidak | Tidak | Tidak | Tidak | Tidak | Tidak | Tidak | Tidak |

| Tidak | Tidak | Tidak | Tidak | Tidak | Tidak | Tidak | Tidak | Tidak | Tidak | Iya | Iya | Tidak | Iya | Tidak |

| Tidak | Tidak | Tidak | Tidak | Tidak | Tidak | Tidak | Iya* | Tidak | Tidak | Tidak | Tidak | Tidak | Tidak | Tidak |

* Kebocoran terdeteksi saat menggunakan ekstensi browser VPN atau aplikasi khusus lainnya.

Tes Kebocoran VPN 31-45

| Tidak | Tidak | Tidak | Tidak | Tidak | Tidak | Tidak | Tidak | Tidak | Tidak | Tidak | Tidak | Tidak | Tidak | Tidak |

| Tidak | Tidak | Tidak | Tidak | Iya* | Iya | Tidak | Tidak | Tidak | Tidak | Tidak | Tidak | Tidak | Tidak | Tidak |

| Tidak | Tidak | Tidak | Tidak | Iya* | Tidak | Tidak | Tidak | Tidak | Tidak | Tidak | Tidak | Tidak | Tidak | Tidak |

* Kebocoran terdeteksi saat menggunakan ekstensi browser VPN atau aplikasi khusus lainnya.

Uji Kebocoran VPN 46-60

| Tidak | Tidak | Tidak | Tidak | Tidak | Tidak | Tidak | Tidak | Tidak | Tidak | Tidak | Tidak | Tidak | Tidak | Tidak |

| Tidak | Tidak | Tidak | Tidak | Tidak | Tidak | Tidak | Tidak | Tidak | Tidak | Tidak | Tidak | Iya | Tidak | Tidak |

| Tidak | Tidak | Tidak | Tidak | Tidak | Tidak | Tidak | Tidak | Tidak | Tidak | Tidak | Tidak | Tidak | Tidak | Tidak |

* Kebocoran terdeteksi saat menggunakan ekstensi browser VPN atau aplikasi khusus lainnya.

Uji Kebocoran VPN 61-75

| Tidak | Tidak | Tidak | Tidak | Tidak | Tidak | Tidak | Tidak | Tidak | Tidak | Tidak | Tidak | Tidak | Tidak | Tidak |

| Tidak | Tidak | Tidak | Tidak | Tidak | Tidak | Tidak | Tidak | Tidak | Tidak | Tidak | Iya | Tidak | Tidak | Tidak |

| Tidak | Tidak | Tidak | Tidak | Tidak | Tidak | Tidak | Tidak | Tidak | Tidak | Tidak | Tidak | Tidak | Tidak | Tidak |

* Kebocoran terdeteksi saat menggunakan ekstensi browser VPN atau aplikasi khusus lainnya.

Uji Kebocoran VPN 76-90

| Tidak | Tidak | Tidak | Tidak | Tidak | Tidak | Tidak | Tidak | Tidak | Tidak | Tidak | Tidak | Tidak | Tidak | Tidak |

| Iya | Tidak | Iya | Tidak | Tidak | Tidak | Iya | Tidak | Tidak | Tidak | Tidak | Tidak | Tidak | Tidak | Iya |

| Tidak | Tidak | Tidak | Tidak | Tidak | Tidak | Iya | Tidak | Tidak | Tidak | Tidak | Tidak | Tidak | Iya* | Tidak |

* Kebocoran terdeteksi saat menggunakan ekstensi browser VPN atau aplikasi khusus lainnya.

Cara Memperbaiki Kebocoran VPN

Jika Anda telah menguji VPN Anda dan menemukan bahwa itu bocor data Anda, Anda dapat mengikuti instruksi sederhana ini untuk mencoba dan memperbaiki masalah tersebut..

- Cara Memperbaiki Kebocoran Alamat IP

- Cara Memperbaiki Kebocoran DNS

- Cara Memperbaiki Kebocoran WebRTC

- Cara Memperbaiki Kebocoran IPv6

1 Cara Memperbaiki Kebocoran Alamat IP

Jika alamat IP Anda yang sebenarnya bocor dan lokasi Anda terlihat maka VPN Anda tidak melakukan pekerjaan itu. Perangkat Anda sedang menghubungi server default daripada server VPN perantara yang seharusnya.

Secara umum, satu-satunya cara untuk mencegah kebocoran IP adalah dengan gunakan VPN berkualitas tinggi.

Pastikan untuk berinvestasi dalam VPN yang menawarkan switch mematikan. Fitur ini akan memblokir lalu lintas internet Anda jika koneksi internet tiba-tiba turun, mencegah bocornya alamat IP asli Anda dan data pribadi lainnya saat koneksi VPN sedang down.

Anda biasanya dapat menemukan fitur kill switch di menu pengaturan aplikasi VPN. Untuk daftar VPN dengan switch mematikan itu jangan membocorkan data Anda, lihat rekomendasi kami di akhir panduan ini.

2Cara Memperbaiki Kebocoran DNS

VPN Anda mungkin membocorkan lalu lintas DNS karena beberapa alasan. Untungnya, ada beberapa cara sederhana untuk memperbaiki masalah paling umum di balik kebocoran DNS.

1. Pilih Layanan VPN Tepercaya

Cara paling efektif untuk memperbaiki kebocoran DNS adalah dengan memilih a layanan VPN tepercayae yang memelihara server DNS nol-lognya sendiri. VPN harus memaksa semua lalu lintas untuk pergi melalui server pihak pertama ini daripada alternatif pihak ketiga.

Penting untuk diingat bahwa beberapa penyedia VPN mengharuskan Anda untuk ‘mengaktifkan’ fitur perlindungan kebocoran DNS dalam pengaturan aplikasi. Ini akan memaksa permintaan DNS untuk pergi melalui server DNS VPN itu sendiri.

Berikut adalah tiga VPN yang menggunakan server DNS aman mereka sendiri:

- ExpressVPN

- NordVPN

- ProtonVPN

2. Konfigurasikan Jaringan Anda ke Server DNS Tepercaya

Ketika Anda terhubung ke jaringan baru, Anda secara otomatis akan diberikan server DNS ‘default’ untuk menyelesaikan permintaan DNS Anda. Jika Anda terhubung ke VPN tanpa perlindungan teknis yang sesuai, permintaan DNS Anda dapat memotong terowongan terenkripsi dan meneruskan ke server default, menyebabkan kebocoran DNS.

Banyak penyedia VPN memiliki server DNS mereka sendiri yang akan mereka sambungkan. Dalam hal ini, aplikasi VPN biasanya akan dikonfigurasikan untuk menggunakan server ini secara default, memaksa permintaan DNS Anda melalui terowongan VPN.

Namun, tidak semua penyedia VPN memiliki server DNS sendiri. Jika Anda tidak ingin berganti penyedia VPN, Anda harus menggunakan server DNS pihak ketiga seperti Google Public DNS atau OpenDNS untuk memungkinkan permintaan Anda melalui VPN daripada langsung dari jaringan lokal Anda.

Jika Anda tidak dapat mengatur VPN Anda untuk terhubung secara otomatis ke server DNS yang benar, Anda mungkin harus terhubung secara manual ke server DNS pihak ketiga pilihan Anda. Untuk melakukan ini, Anda perlu mengubah pengaturan DNS Anda.

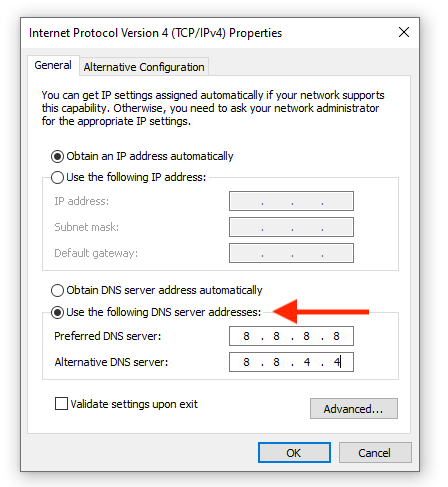

Untuk mengubah Pengaturan DNS Anda di Windows:

- Buka panel kontrol Anda.

- Klik “Jaringan dan Internet”.

- Klik “Jaringan dan Pusat Berbagi”.

- Klik “Ubah Pengaturan Adaptor” pada panel sebelah kiri.

- Klik kanan pada ikon untuk jaringan Anda dan pilih “Properties”.

- Temukan “Internet Protocol Version 4” di jendela yang terbuka; klik itu dan kemudian klik “Properties”.

- Klik “Gunakan alamat server DNS berikut”.

- Masukkan alamat server DNS yang Anda inginkan. Untuk Google Open DNS, server DNS yang dipilih harus 8.8.8.8, sedangkan server DNS alternatif harus 8.8.4.4. Anda dapat menemukan daftar opsi DNS alternatif di sini.

3. Perbarui Versi OpenVPN Anda

Beberapa ISP menggunakan a proksi DNS transparan – ‘perantara’ yang menangkap dan mengalihkan lalu lintas web – untuk memastikan permintaan Anda dikirim ke server mereka sendiri.

Proxy DNS transparan secara efektif ‘memaksa’ kebocoran DNS tanpa memberi tahu pengguna. Untungnya, sebagian besar situs web deteksi kebocoran dan alat online akan dapat mengidentifikasi proksi DNS transparan dengan cara yang sama seperti kebocoran DNS normal.

Versi terbaru dari protokol OpenVPN memiliki metode sederhana untuk mengatasi masalah ini:

- Temukan file ov .ovpn ’atau‘ .conf ‘untuk server yang Anda coba sambungkan. File-file ini akan disimpan dalam folder di mesin Anda, biasanya di ‘C: \ Program Files \ OpenVPN \’. Untuk informasi lebih lanjut, baca manual OpenVPN.

- Setelah Anda menemukannya, buka file dalam program pengeditan seperti Notepad. Tambahkan: “block-outside-dns” ke bawah.

Perbarui ke versi terbaru OpenVPN jika Anda belum melakukannya. Jika penyedia Anda tidak mendukung ini atau menggunakan versi protokol yang lebih lama, ada baiknya mencari layanan VPN yang berbeda.

Untungnya, sebagian besar layanan VPN premium memiliki solusi sendiri untuk menangani proxy transparan. Untuk detail lebih lanjut, hubungi layanan dukungan pelanggan penyedia Anda.

4. Ubah Pengaturan Windows Anda

Sejak diperkenalkannya Windows 8, semua sistem Windows memiliki fitur “Smart Multi-Homed Name Resolution” yang diaktifkan secara default. Fitur ini mengirimkan permintaan DNS Anda ke setiap server DNS yang tersedia – bahkan dengan VPN – dan dirancang untuk meningkatkan kecepatan penelusuran web Anda.

Setiap komputer yang menjalankan Windows 10 atau lebih baru akan menerima respons dari server DNS tercepat untuk merespons, terlepas dari siapa pemiliknya. Ini sangat meningkatkan insiden kebocoran DNS.

Fitur ini merupakan bagian integral dari sistem operasi Windows dan karenanya sangat sulit untuk diubah. Jika Anda menggunakan Home Edition Windows, Microsoft tidak mengizinkan Anda untuk mematikan fitur ini.

Jika Anda menggunakan protokol OpenVPN di Windows, Anda dapat menemukan plugin open-source gratis di GitHub untuk membantu menyelesaikan masalah ini.

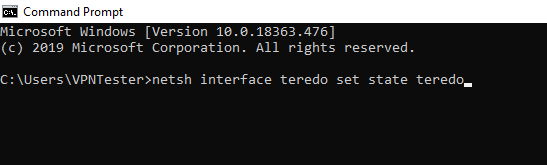

5. Nonaktifkan Teredo

Teredo adalah fitur bawaan sistem operasi Windows yang dirancang oleh Microsoft untuk meningkatkan kompatibilitas IPv4 dan IPv6.

Teredo membantu IPv4 dan IPv6 hidup berdampingan dengan memungkinkan alamat IPv6 ditransmisikan dan dipahami pada koneksi IPv4. Namun, karena Teredo adalah protokol penerowongan, kadang-kadang dapat diprioritaskan daripada terowongan terenkripsi VPN Anda, menyebabkan kebocoran DNS.

Teredo mudah dinonaktifkan dalam sistem operasi Windows. Buka command prompt dan ketik: netsh interface teredo set state nonaktif

Anda kemudian dapat menekan tombol ‘Enter’ untuk menonaktifkan Teredo.

Cara menonaktifkan Teredo di komputer Windows.

Anda mungkin mengalami masalah sesekali dengan situs web atau server tertentu ketika Teredo dinonaktifkan. Yang mengatakan, itu adalah pilihan yang jauh lebih aman bagi pengguna VPN.

3Cara Memperbaiki Kebocoran WebRTC

Kebocoran WebRTC terutama merupakan masalah browser. Karena itu, memperbaiki kebocoran WebRTC tidak sesederhana hanya dengan berlangganan VPN yang bagus.

Jika VPN Anda memang menawarkan fitur ‘Nonaktifkan WebRTC’ – seperti ExpressVPN atau Perfect Privacy – pastikan untuk mengaktifkannya. Ingat bahwa sebagian besar fitur pemblokiran WebRTC ditemukan di Ekstensi browser VPN daripada aplikasi desktop.

Jika Anda menemukan kebocoran WebRTC dan VPN Anda tidak menawarkan opsi untuk memblokirnya, Anda harus menonaktifkan WebRTC di pengaturan browser Anda..

Browser tertentu seperti Google Chrome tidak akan memungkinkan Anda untuk menonaktifkan WebRTC. Dalam hal ini, Anda harus menggunakan add-on atau ekstensi browser seperti pencegahan kebocoran WebRTC atau uBlock Origin. Ini tidak selalu 100% efektif, jadi disarankan menggunakan browser yang memungkinkan Anda untuk menonaktifkan WebRTC. Anda dapat menemukan browser yang kami sarankan untuk privasi di sini.

Google Chrome tidak memberi Anda opsi untuk menonaktifkan WebRTC. Untuk melindungi alamat IP Anda dari kebocoran, Anda dapat menggunakan ekstensi resmi WebRTC Network Limiter.

Langkah-langkah untuk menonaktifkan fungsionalitas WebRTC akan tergantung pada browser yang Anda gunakan. Ikuti instruksi sederhana ini, atau lewati ke bab kami berikutnya tentang Cara Mencegah Kebocoran VPN.

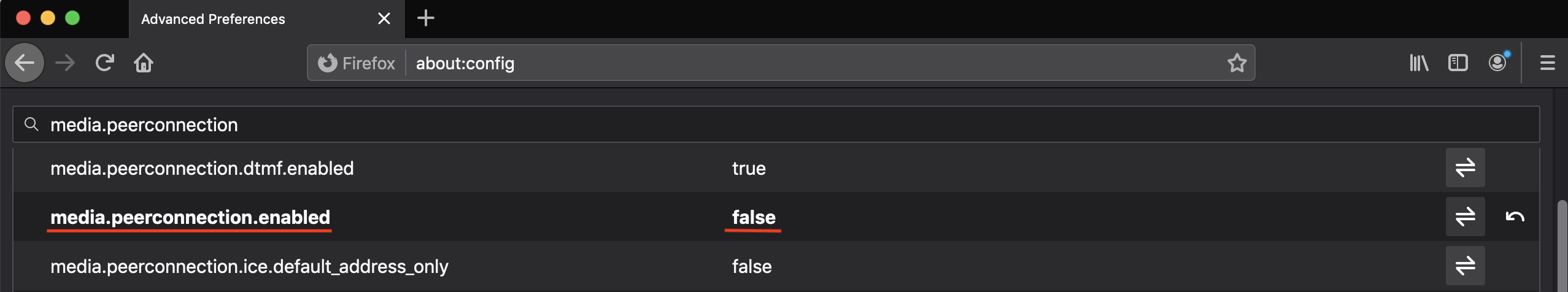

Untuk Menonaktifkan WebRTC di Firefox:

- Ketik tentang: konfigurasi ke bilah alamat Anda dan tekan ‘enter’.

- Toggle media.peerconnection.enabled menjadi false.

- Untuk menonaktifkan perangkat media, alihkan media.navigator.enabled ke false.

Cara menonaktifkan WebRTC di browser Firefox.

Mengubah pengaturan ini sepenuhnya menonaktifkan WebRTC di Firefox, yang seharusnya menghentikan kebocoran alamat IP asli Anda.

Untuk Menonaktifkan WebRTC di Berani:

- Pergi ke Preferensi > Perisai > Perlindungan Sidik Jari > lalu pilih ‘Blokir semua sidik jari’. Ini harus menangani semua masalah WebRTC pada versi desktop Brave.

- Pergi ke Preferensi > Keamanan > Kebijakan Penanganan IP WebRTC > dan kemudian pilih ‘Nonaktifkan Proksi UDP’.

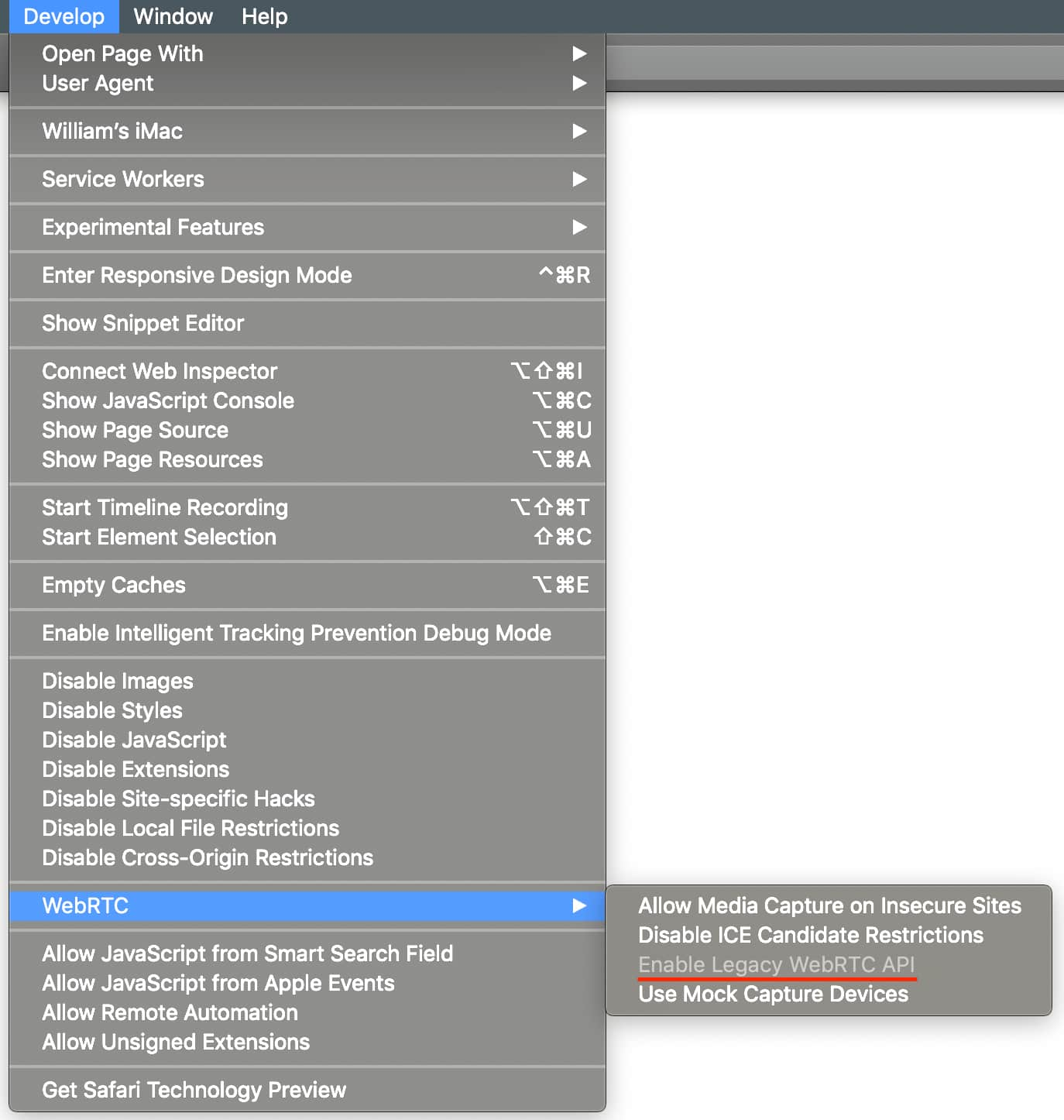

Untuk Menonaktifkan WebRTC di Safari:

- Buka Preferensi Safari.

- Klik pada tab ‘Tingkat Lanjut’.

- Centang kotak ‘Tampilkan menu Kembangkan di bilah menu’.

- Klik ‘kembangkan’ di bilah menu. Di bawah opsi ‘WebRTC’, hapus centang ‘Aktifkan Legacy WebRTC API’.

Cara menonaktifkan WebRTC di browser Safari.

4Cara Memperbaiki Kebocoran IPv6

Jika penyedia VPN Anda dukungan penuh untuk lalu lintas IPv6, maka kebocoran IPv6 seharusnya tidak menjadi masalah. Layanan ini akan menerapkan kode khusus untuk mencegah lalu lintas IPv6 dari bepergian di luar terowongan VPN.

Beberapa VPN tanpa dukungan IPv6 akan memiliki opsi untuk blokir lalu lintas IPv6. NordVPN adalah contoh penyedia populer yang melakukan ini.

Namun, sebagian besar VPN tidak memiliki ketentuan untuk IPv6 dan karenanya akan selalu membocorkan lalu lintas IPv6.

Jika VPN Anda tidak mendukung lalu lintas IPv6 dan tidak memberi Anda opsi untuk memblokirnya sepenuhnya, Anda dapat menonaktifkan IPv6 di tingkat router atau OS:

Untuk Nonaktifkan IPv6 pada Windows 10:

- Buka ‘Pusat Jaringan dan Berbagi ‘dari pengaturan komputer Anda.

- Pilih ‘Ubah Pengaturan Adaptor’.

- Klik kanan pada koneksi area lokal pertama yang Anda lihat di jendela ini, dan klik ‘Properti’.

- Di bawah ‘Umum’, hapus centang opsi ‘Protokol Internet versi 6 (IPv6)’.

- Terapkan perubahan ini dan ulangi untuk koneksi jaringan yang tersisa.

- Mulai ulang komputer Anda agar perubahan ini diterapkan.

Anda dapat mengetahui cara menonaktifkan IPv6 pada versi Windows yang lebih lama di sini.

Untuk Nonaktifkan IPv6 di Mac OS:

- Buka preferensi sistem Anda dan klik ‘Jaringan’.

- Pilih jaringan WiFi atau Ethernet Anda yang aktif dan klik ‘Tingkat Lanjut’.

- Pilih tab ‘TCP / IP’.

- Alihkan menu ‘Konfigurasikan IPv6’ dan setel ke ‘Nonaktif’.

- Klik ‘OK’ untuk menerapkan perubahan ini dan mulai ulang komputer Anda.

VPN mana yang Mendukung IPv6?

Beberapa penyedia VPN mencegah kebocoran IPv6 dengan memblokir lalu lintas IPv6 sama sekali. Ini termasuk:

- ExpressVPN

- NordVPN

- Cyberghost

- Akses Internet Pribadi

Sementara beberapa VPN memblokir lalu lintas IPv6, yang lain menyediakan dukungan IPv6 lengkap dengan memberi pengguna alamat IPv4 dan IPv6. Ini termasuk:

- Privasi Sempurna

- Mullvad VPN

Cara Mencegah Kebocoran VPN

Setelah Anda menguji VPN Anda dan memperbaiki kebocoran yang mungkin Anda temukan, ada baiknya mengambil beberapa langkah untuk meminimalkan peluang Anda membocorkan data di masa mendatang..

Untuk memulainya, pastikan bahwa Anda telah mengikuti langkah-langkah yang relevan yang diuraikan dalam Cara Memperbaiki Kebocoran VPN. Ini termasuk memastikan VPN Anda memblokir atau mendukung lalu lintas IPv6, menonaktifkan Smart Multi-Homed Name Resolution dan Teredo, dan jika perlu, mengubah pengaturan Anda ke server DNS independen.

Setelah itu, pertimbangkan langkah-langkah berikut untuk mengurangi kemungkinan kebocoran VPN:

1 Blokir Lalu Lintas Non-VPN

Beberapa klien VPN menyertakan fitur untuk secara otomatis memblokir lalu lintas yang bepergian di luar terowongan VPN – sering disebut IP-binding. Jika penyedia Anda memiliki opsi ini, pastikan untuk mengaktifkannya.

Atau, Anda dapat mengkonfigurasi firewall Anda untuk hanya mengizinkan lalu lintas yang dikirim dan diterima melalui VPN Anda. Anda dapat menemukan instruksi untuk Windows Firewall di sini, dan untuk Mac di sini.

2 Investasikan dalam Perangkat Lunak Pemantauan VPN

Perangkat lunak pemantauan VPN memungkinkan Anda untuk memeriksa lalu lintas jaringan Anda secara langsung. Ini berarti Anda dapat memeriksa lalu lintas yang mencurigakan dan melihat apakah permintaan DNS dikirim ke server yang salah. Beberapa variasi juga menawarkan alat untuk memecahkan kebocoran DNS secara otomatis.

Perangkat lunak ini jarang gratis, sehingga akan menambah biaya tambahan di atas langganan VPN Anda yang ada. Contoh perangkat lunak pemantauan VPN termasuk PRTG Network Monitor dan Opsview Monitor.

3Geser Penyedia VPN Anda

VPN yang sempurna akan miliki Kompatibilitas IPv6, Perlindungan kebocoran DNS, itu versi terbaru OpenVPN dan kemampuan untuk memotong proxy DNS transparan.

SEBUAH Sakelar mematikan VPN adalah bagian penting dari klien VPN Anda. Ini akan terus memonitor koneksi jaringan Anda dan memastikan bahwa alamat IP Anda yang sebenarnya tidak pernah terungkap jika koneksi terputus.

Jika Anda secara konsisten menderita kebocoran data dengan penyedia Anda saat ini, pertimbangkan untuk berlangganan layanan VPN yang lebih baik.

Layanan VPN Tanpa Kebocoran yang Terverifikasi

Berinvestasi dalam VPN yang andal dan berkualitas tinggi adalah keputusan paling sederhana dan paling penting yang dapat Anda buat jika Anda khawatir dengan kebocoran data. Jika Anda mencari VPN premium serba, Anda dapat menemukan rekomendasi VPN terbaru kami di sini.

Layanan VPN berikut akan secara andal melindungi Anda dari kebocoran di setiap skenario. Ini termasuk koneksi ulang dan interupsi, proksi DNS transparan, jaringan yang mendukung IPv6 dan crash VPN.

- ExpressVPN. Menyediakan serangkaian pengaturan perlindungan kebocoran dan beragam pilihan aplikasi untuk berbagai perangkat. Ketika dikonfigurasi dengan benar, ExpressVPN memblokir semua lalu lintas IPv6.

- Mullvad VPN. MullvadVPN menawarkan pengaturan perlindungan kebocoran canggih bersama dengan dukungan IPv6 lengkap.

VPN mana pun yang Anda pilih, masuk akal untuk secara berkala menguji penyedia Anda untuk kebocoran dan masalah lainnya, terutama setelah pembaruan apa pun.