Propusnost VPN-a može razotkriti vašu IP adresu i aktivnost svima koji gledaju vašu vezu. Ako ih ne znate otkriti, možda nikada nećete znati da se događaju. Saznajte koji VPN-ovi curi i kako se testirati na curenje u ovom cjelovitom vodiču za curenje VPN-a.

Zapravo su mnoge VPN usluge koje tvrde da štite vašu privatnost propustio vašu IP adresu, DNS zahtjeva, i povijest pretraživanja.

Vaša VPN veza može se činiti sigurnom: nema obavijesti ili pogrešaka, vaš davatelj ima stroga pravila zapisivanja, veliku nadležnost i velike brzine. Ali vaš davatelj internetskih usluga, vlada i bilo tko drugi koji gleda vaš promet još uvijek može vidjeti apsolutno sve što radite na mreži.

Ako ne znate kako otkriti te curenja, to ste vjerojatno nikad neće znati vaš VPN curi.

Jedno istraživanje besplatnih VPN aplikacija otkrilo je da je više od 80% testiranih VPN-a procurilo na IP adresu njihovih korisnika. Naše vlastito istraživanje potvrdilo je da 25% najpopularnijih besplatnih Android VPN aplikacija ne štiti korisnike zbog DNS-a i drugih propuštanja.

Nema mjesta za pogreške kod VPN propuštanja: samo jedan propušteni paket podataka dovoljno je da otkrijete svoj identitet i aktivnost svima koji vide vašu vezu.

Dakle, koji VPN-ovi zapravo vrijede vašeg povjerenja?

Testirali smo 90 najpopularnijih VPN dobavljača na tržištu zbog curenja podataka. Naše istraživanje otkrilo je da značajan broj VPN-ova propušta neke vrste korisničkih podataka putem DNS-a ili WebRTC-a:

- 19% propuštanja korisničkih podataka u nekom obliku.

- 16% nepropusnih DNS zahtjeva.

- 6% propuštaju vašu IP adresu putem WebRTC-a.

Protekli smo curenje u što većem broju 17 od 90 VPN-a pregledali smo. To je 18% “najboljih” VPN-ova na tržištu. Za popis svih 90 VPN-a i podatke koje oni propuštaju, pogledajte našu tablicu Usporedbe o curenju VPN-a.

Srećom, testiranje VPN-a na propusnost je brzo i jednostavno. U ovom ćemo vodiču objasniti što točno propuštaju VPN, kako testirati VPN na curenje i kako u budućnosti spriječiti curenje VPN-a..

Što je curenje VPN-a?

Istjecanje VPN-a nastaje kada se prenose podaci koje bi trebao zaštititi vaš VPN – na primjer vaša IP adresa, DNS zahtjevi i lokacija izvan kodiranog tunela VPN.

Propusnosti VPN-a omogućuju vašem davatelju internetskih usluga, vlade i bilo kojoj drugoj trećoj strani koja gleda vašu vezu da utvrdi vašu identitet i aktivnost.

Većina će korisnika preuzeti VPN kako bi zaštitili internetsku privatnost i sakrili svoju istinsku IP adresu. Iz tog je razloga nepropusni VPN u osnovi beskoristan.

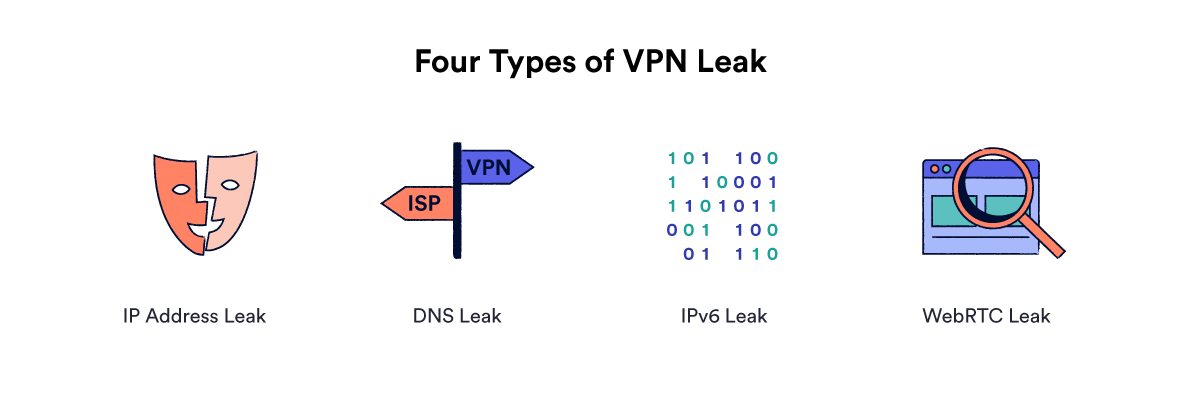

Evo sažetka četiri glavne vrste curenja VPN-a:

- IP adresa propušta. IP propuštanja nastaju kada VPN ne uspije prikriti vašu osobnu IP adresu nekom svojom. To je značajan rizik od privatnosti jer će vaš internetski pružatelj usluga i bilo koje web stranice koje posjetite moći povezati vašu aktivnost sa vašim identitetom. Za više informacija o IP propuštanju, preskočite na odjeljak u nastavku.

- DNS propušta. VPN bi trebao usmjeriti vaše DNS zahtjeve na vlastite DNS poslužitelje. Ako vaš VPN usmjerava te zahtjeve na DNS poslužitelje vašeg davatelja internetskih usluga, to se naziva curenje DNS-a. To otkriva vašu aktivnost pregledavanja i bilo koje web stranice koje posjetite svom davatelju internetskih usluga ili bilo kojim drugim prisluškivačima. Više o curenju DNS-a možete saznati ovdje.

- WebRTC propušta. WebRTC je tehnologija utemeljena na pretraživaču koja omogućuje audio i video komunikaciju da radi unutar web stranica. WebRTC ima pametne načine otkrivanje vaše prave IP adrese čak i ako je VPN uključen. Najbolji VPN-ovi blokiraju WebRTC zahtjeve. Možete i potpuno isključiti WebRTC na razini preglednika.

- IPv6 propuštanja. IPv6 je novi oblik IP adrese koji trenutno ne podržava većina VPN-a. Ako VPN ne podržava ili aktivno blokira IPv6, vaša osobna IPv6 adresa može biti izložena ako ste na mreži s omogućenom IPv6. To se naziva propuštanje IPv6, a više o tome možete pročitati ovdje.

Zašto curi moj VPN?

Većina korisnika želi zadržati svoj identitet i aktivnost privatnim pa ih VPN pružatelji u skladu s time plasiraju. Istina je, međutim, da većina VPN protokola nisu zapravo dizajnirani s tim ciljevima na umu.

Prema zadanom, većina VPN protokola prepušta vaše upite na zadane DNS poslužitelje. Oni propuštaju IPv4 promet kad su prisiljeni ponovo se povezati, a obično su u potpunosti zaboravljeni na IPv6 promet. Samo VPN-ovi posebno razvijena za nadoknađivanje ovih problema pružit će vam zaštitu.

Bez odgovarajuće zaštite vaš VPN može procuriti ako:

- Došlo je do prekida mrežne povezanosti.

- Koristite WiFi i prelazite na drugu mrežu.

- Povezujete se na mrežu koja je u potpunosti IPv6 sposobna.

- Vaši DNS zahtjevi šalju se izvan šifriranog VPN tunela.

- Koristite VPN uslugu ili preglednik koji ne pruža odgovarajuću WebRTC zaštitu.

Sada ćemo detaljno pokriti različite vrste curenja VPN-a. Da biste saznali koje VPN-ove curenja možete preskočiti izravno na našu tablicu za usporedbu propusnosti VPN-a. Alternativno možete saznati kako se pravilno zaštititi od propuštanja VPN-a u posljednjem poglavlju ovog vodiča.

1Što je curenje IP adrese?

IP adrese su jedinstveni identifikatori dodijeljeni uređajima na mreži. Za javni internet vaš pružatelj internetskih usluga (ISP) mrežnom usmjerivaču dodjeljuje IP adresu s kojom se svi vaši uređaji tada povezuju.

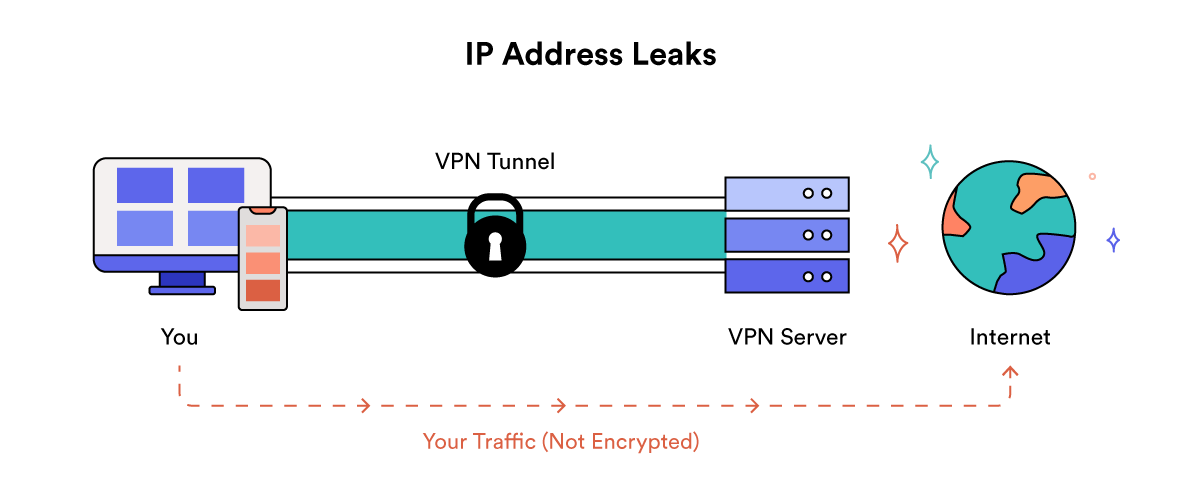

IP-propuštanje događa se kada VPN ne uspije prikriti svoju pravu IP adresu nekom svojom, ostavljajući vaš identitet otvorenim i vidljivim vašem davatelju internetskih usluga i svim web lokacijama koje posjetite.

IP propuštanja nastaju kada uređaj koji vodi VPN kontaktira zadani poslužitelj, a ne posrednički VPN poslužitelj koji je trebao. To znači da web stranice ili aplikacije koje koristite mogu vidjeti vaše stvarna IP adresa umjesto onog svog VPN vam je dodijelio.

Ako vam IP adresa procuri, tada vaša VPN jednostavno ne radi svoj posao. Vaša privatnost nije zaštićena, a vaša internetska lokacija ostaje ista, čineći VPN uslugu u osnovi beskorisnom.

Ako vam VPN curi vašu IP adresu, odaberite novog VPN davatelja. Naše najnovije VPN preporuke možete pronaći ovdje.

2Što je DNS curenje?

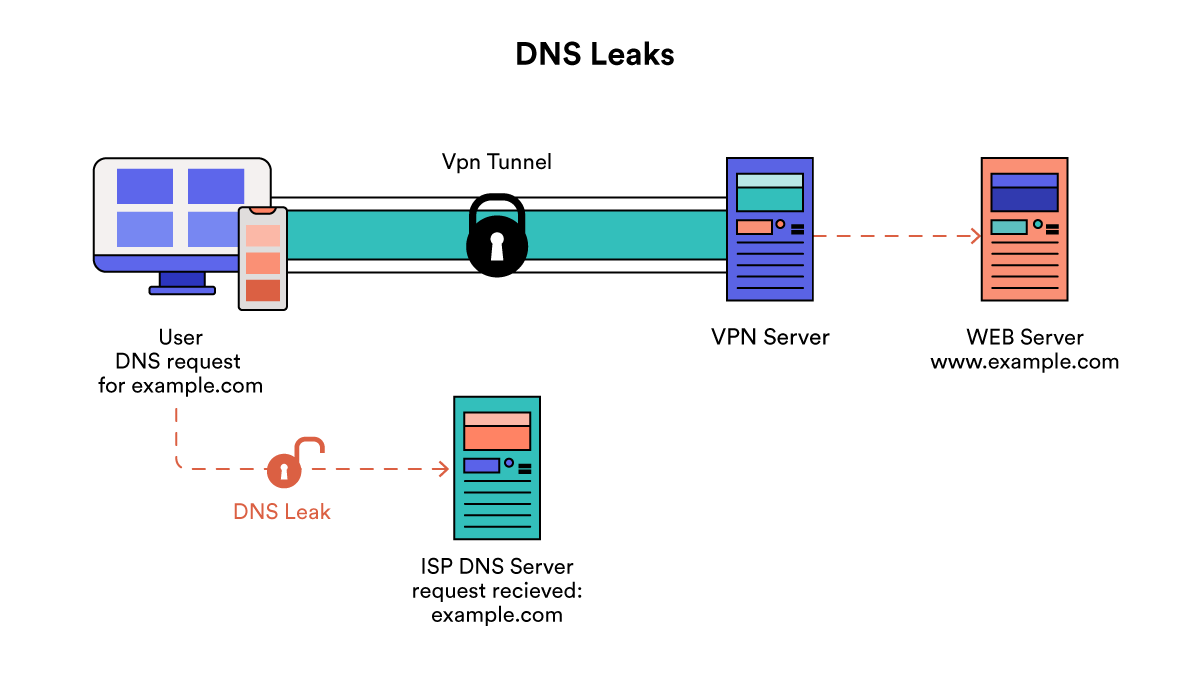

Sustav naziva domena (DNS) odgovoran je za prevođenje URL-ova i imena domena (poput example.com) u stvarne IP adrese za povezivanje. Ukratko, numerička imena web poslužitelja “prevodi” u nezaboravne riječi i obrnuto.

Kad u preglednik unesete URL da biste se povezali s web stranicom, prvo se obratite DNS poslužitelj koji traži IP adresu te web stranice. Poslužitelj zatim šalje vašem pregledniku “upute” na web mjesto koje tražite.

Ako niste povezani s VPN-om, ovaj postupak provode DNS poslužitelji vašeg davatelja internetskih usluga. To je ozbiljan problem za privatnost. Vaši DNS zahtjevi su u osnovi zapisi s običnim tekstom web lokacija koje posjećujete. ISP-ovi će te zahtjeve češće pohranjivati zajedno s IP adresama koje ih čine.

Ako živite u SAD-u, vaši DNS podaci mogu se dijeliti s trećim stranama ili prodati oglašavačima. U zemljama poput Velike Britanije, Australije i dijelova Europe, ovi podaci su pohranjeno nekoliko godina i dijeli se s vlastima na zahtjev.

Kad se povežete s funkcionalnim VPN-om, vaš će uređaj koristiti DNS poslužitelje kojim upravlja VPN usluga a ne davatelj internetskih usluga. Sav promet koji dolazi s vašeg uređaja, uključujući vaše DNS zahtjeve, preusmjerit će se putem VPN mreže. To sprečava vašeg davatelja internetskih usluga da vidi web stranice koje posjetite.

Kad DNS zahtijeva putovanje izvan šifriranog tunela VPN umjesto nezaštićenog DNS poslužitelja, naziva se DNS curenje.

DNS propuštanja otkrivaju vaše navike pregledavanja vašem davatelju internetskih usluga i bilo kojim prisluškivačima, omogućujući im da zabilježe zapis web stranice koje posjećujete, datoteke koje preuzmete, i the aplikacije koje koristite. Svi koji pregledavaju vašu vezu također će vidjeti taj mjesto i IP adresa vašeg davatelja internetskih usluga.

Mnogi VPN-ovi pružaju neadekvatnu zaštitu od propuštanja DNS-a. DNS zahtjevi često se provlače kroz poslužitelje vašeg davatelja internetskih usluga, otkrivajući web stranice koje posjetite.

Vaš se sustav može vratiti na nesigurne DNS poslužitelje ako je vaš VPN ručno konfiguriran, promijenili ste postavke računala ili vaš pružatelj VPN ne pruža odgovarajuću tehničku zaštitu od propuštanja.

DNS propuštanje poražava objekt korištenja VPN-a. Sadržaj vašeg web prometa i dalje je skriven šifriranjem VPN-a, ali vaša lokacija i web stranice koje posjetite ostaju izloženi i najvjerojatnije ih bilježi vaš davatelj internetskih usluga. Za više informacija možete preskočiti na Kako popraviti DNS propuste.

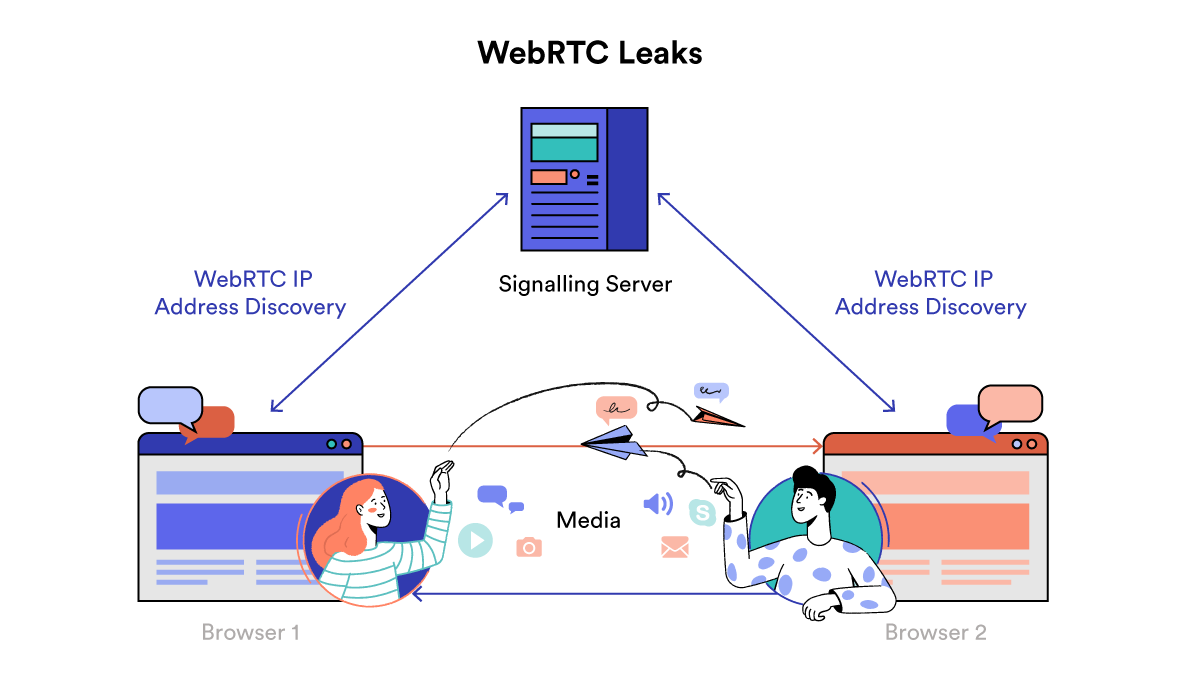

3Što je curenje WebRTC-a?

WebRTC curenja se događaju kad točna IP adresa izložena je putem WebRTC funkcionalnosti vašeg preglednika. Ova propuštanja mogu vas prepoznati čak i ako vaš VPN ispravno radi.

WebRTC znači “Web komunikacija u stvarnom vremenu”. To je skupina tehnologija koje omogućuju preglednicima komuniciraju izravno jedni s drugima bez posredničkog poslužitelja. To omogućava mnogo brže brzine kada se audio, video i live streaming koriste unutar vašeg preglednika.

Dva uređaja koji komuniciraju izravno putem WebRTC-a moraju znati IP adresu drugih. To znači da web stranica može iskoristiti WebRTC funkcionalnost vašeg preglednika da bi zabilježila vašu istinsku IP adresu, što bi mogla biti koristi se za identifikaciju.

Učinkovito dijeljenje IP-a trebalo bi osigurati praktičnost i brzinu, tako da WebRTC koristi nekoliko pametnih tehnika da shvati vašu pravu IP adresu i zaobiđe sve prepreke koje mogu spriječiti uspostavljanje vaše veze u stvarnom vremenu. Jednostavno rečeno, preglednicima omogućuje prikupljanje vaše IP adrese jednostavnim čitanjem s vašeg uređaja.

Iako se često raspravlja o vezama s VPN-om, curenja WebRTC-a zapravo nisu nedostaci unutar VPN-a ili vašeg preglednika – oni su jednostavno dio dizajna vašeg preglednika.

Ukratko, svaka web lokacija može izvršiti nekoliko Javascript naredbi za dobivanje stvarne IP adrese putem vašeg web preglednika, bez obzira na vašu VPN vezu.

Krom, Opera, Firefox, i Microsoft Edge najosjetljiviji su na curenje WebRTC-a jer im je funkcija WebRTC automatski omogućena.

Iako bilo kakvo curenje IP adrese ugrožava vašu privatnost i anonimnost, curenja WebRTC-a posebno su zabrinjavajuća jer ih se tako lako zanemaruje. U Dodatku, ne može vas svaki pružatelj VPN-a zaštititi.

Propuste WebRTC ističu vrlo važan koncept za one koji traže privatnost i anonimnost na mreži: preglednik je obično slaba veza. Srećom, postoji nekoliko jednostavnih koraka koji vas mogu zaštititi od ovog problema.

Za više informacija o zaštiti od curenja WebRTC-a, preskočite na posljednje poglavlje ovog vodiča.

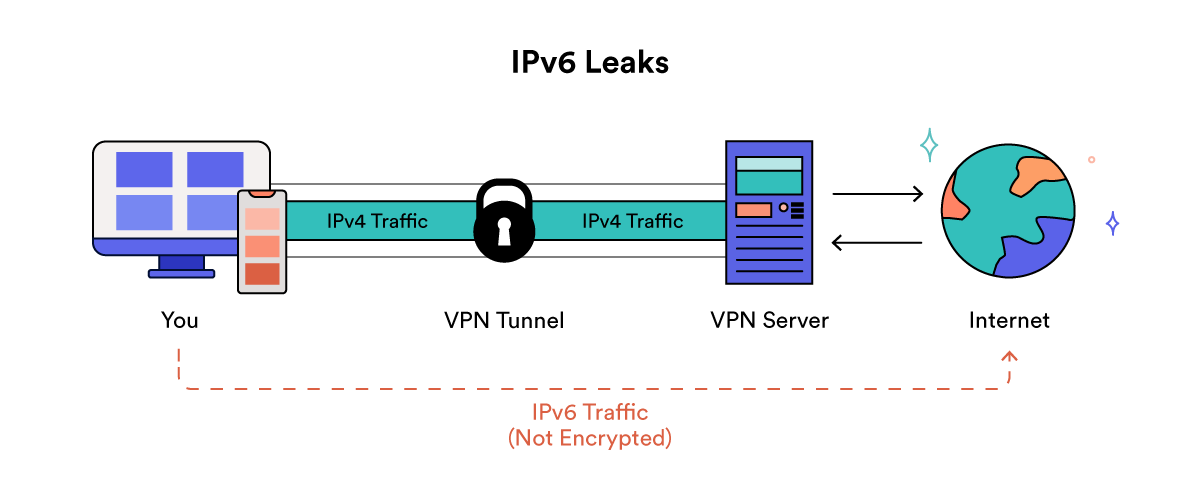

4Što je curenje IPv6?

IPv6 znači “Internet Protocol Version 6”. To je najnovija inačica internetskog protokola (IP) – inače poznata kao IP adresa – koja se koristi za prepoznavanje i lociranje računala na mreži i usmjeravanje prometa putem interneta.

IPv6 je zamišljen da bi na kraju zamijenio IPv4 – trenutni i najrasprostranjeniji standard – jer je postalo očito da će trebati postojati mnogo više adresa nego što je dostupno IPv4 adresa.

IPv6 koriste neke mreže i davatelji internetskih usluga tijekom prijelaznog razdoblja s IPv4. Ako niste poduzeli korake da ga onemogućite, vjerojatno šaljete i primate IPv6 podatke svaki put kada se povežete s internetom.

Iako je budućnost IPv6, trenutno je ne podržavaju svi pružatelji VPN-a, što ih čini ranjivim na propuštanje. Mnogo VPN-ova samo ruta IPv4 prometa kroz šifrirani VPN tunel, napuštajući IPv6 promet potpuno nezaštićen i poslan na otvoreni internet. Ovo se zove curenje IPv6.

Propuštanja IPv6 nisu neuobičajena. Ovo je ozbiljan problem, jer su adrese IPv6 obično specifične za uređaj. IPv6 podaci bi se uz potrebnu ovlast mogli povezati s vašim davateljem internetskih usluga što bi vas moglo lako identificirati.

Važno je odabrati VPN uslugu koja pruža usluge a IPv6 adresa specifična za VPN ili blokira IPv6 promet u potpunosti. Ako IPv6 promet nije blokiran, vaš VPN trebao bi pružiti IPv6 DNS poslužitelj koji je dostupan samo putem VPN tunela.

Za više informacija o tome kako spriječiti curenje IPv6 i saznati koji VPN-ovi nude IPv6 zaštitu od propuštanja, možete preskočiti ravno na Kako popraviti IPv6 propuste.

Kako testirati VPN na curenje

Nakon što postavite VPN aplikaciju, lako je uključiti je i povezati s internetom bez ikakvih poruka o pogrešci. Ali kako možete biti sigurni da je sav vaš promet zapravo preusmjeren kroz šifrirani VPN tunel?

Da biste saznali radi li vaš VPN kako treba, postoje dvije različite razine provjere istjecanja VPN-a:

1Basic VPN test propuštanja

Kod kuće možete pokrenuti vlastiti osnovni test propusnosti za VPN. Potrebno je vrlo malo tehničkog znanja i gotovi ćete za par minuta.

Da biste obavili osnovni test za propusnost VPN-a, povežite se s VPN-om i posjetite testnu web stranicu. Ovdje testirate kako funkcionira vaša VPN kad je internetska veza stabilna i aktivna.

Možete pokušati prekinuti vezu na razne načine da biste vidjeli kako se vaš pružatelj nosi s padovima mrežne povezanosti. To će otkriti sve očite probleme, ali možda neće otkriti sve curenja.

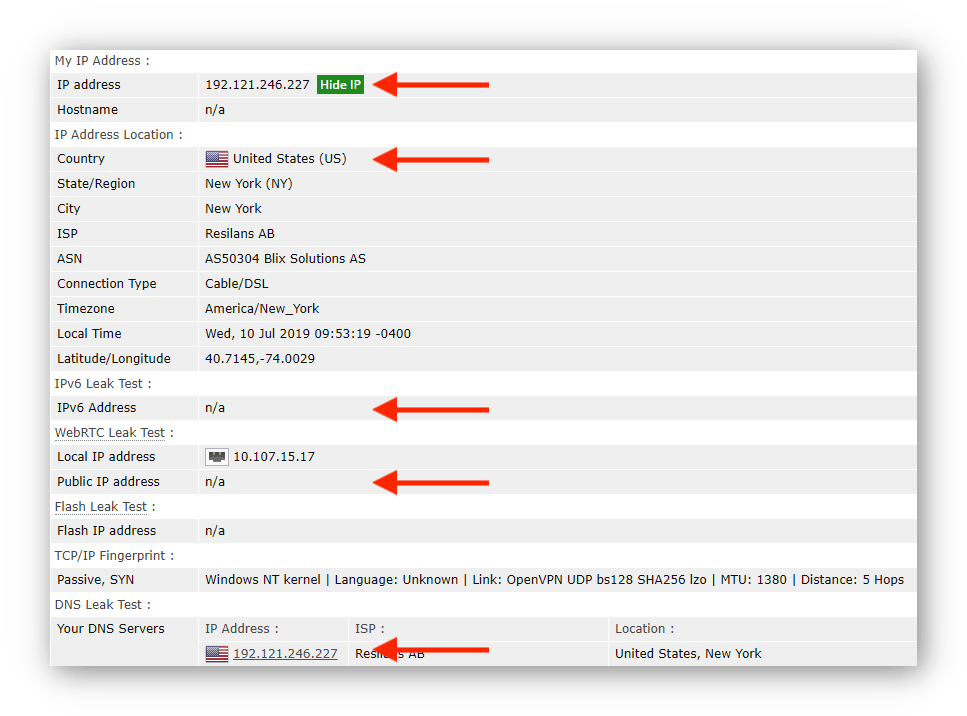

Kako se testiraju IP, DNS, WebRTC i IPv6

Da biste testirali VPN na curenje:

- Posjetite web mjesto za testiranje poput browserleaks.com i pokrenite test propuštanja kada vaš VPN je isključen. Zabilježite svoju IP adresu i adrese DNS poslužitelje vašeg davatelja internetskih usluga.

- Prije spajanja na VPN poslužitelj, obavezno uključite prekidač za uklanjanje VPN-a. To će spriječiti curenje tijekom naglih VPN prekida. Omogućite zaštitu od propuštanja DNS, WebRTC i IPv6 u svojoj VPN aplikaciji ako je moguće.

- Spojite se na VPN poslužitelj i osvježite testnu stranicu za propuštanje u vašem pregledniku.

- Ako VPN radi kako treba, prikazivat će drugačiju vrijednost vaše prave IP adrese i DNS poslužitelja ISP-a. Trebao bi biti ne može vidjeti vašu javnu IP adresu pod “WebRTC test propuštanja” i ne može vidjeti vašu izvornu IPv6 adresu.

Sljedeća slika prikazuje test propuštanja privatnog američkog poslužitelja PrivateVPN. Crvene strelice označavaju polja na koja biste trebali obratiti pažnju:

Snimka zaslona browserleaks.com kada je spojen na privatni američki poslužitelj VPN. Nisu otkrivena curenja.

Vaša VPN curi ako:

- Možete vidjeti izvornu IP adresu ili DNS poslužitelje.

- Možete vidjeti svoju pravu lokaciju, a ne lokaciju svog VPN poslužitelja.

- Možete vidjeti izvornu IPv6 adresu.

- Možete vidjeti svoje javna IP adresa pod ‘WebRTC test propusnosti’.

Važno je napomenuti da test za propuštanje WebRTC-a može pokazati lokalna IP adresa. Ove lokalne IP adrese vam je dodijelio vaš usmjerivač i milijuni puta ih ruteri širom svijeta ponovo koriste. Ako treća strana prikupi ove podatke, ne postoji način da ih izravno povežete s vama.

Ako vidite a lokalna IP adresa u rezultatima ispitivanja to ne propušta niti ugrožava vašu privatnost. Međutim, ako vidite vašu javnu IPv4 ili IPv6 adresu u odjeljku WebRTC, onda je to zaista curenje WebRTC-a, jer su javni IP-ovi vrlo specifični za vas.

Web stranice za testiranje putem VPN-a

Na sljedećim mjestima za testiranje provedite osnovno ispitivanje različitih vrsta propuštanja:

- BrowserLeaks (IPv6, IPv4, WebRTC, DNS i otisci prsta preglednika)

- IPleak.net (IPv6, IPv4, DNS i WebRTC)

- IPv6-test.com (IPv6 i IPv4)

- IPx.ac (IPv6, IPv4, WebRTC, DNS i otisci prsta preglednika)

- IPleak.org (IPv6, IPv4, DNS i WebRTC)

Ako želite testirati određenu vrstu curenja, evo tablice specifičnih testova propuštanja i rezultata koje biste trebali dobiti:

| Test IP adrese | IP adresa se mijenja kad je spojen VPN. |

| IPv6 test adresa | Nije otkrivena IPv6 adresa ili se IPv6 adresa mijenja kad je VPN povezan. |

| DNS test propuštanja | IP adrese DNS poslužitelja mijenjaju se kad je spojen VPN. |

| Java test | Nije pronađen Java dodatak. | WebRTC test | Javna IP adresa se mijenja kada je VPN povezan. | Panopticlick (otisak prsta preglednika) | Preglednik štiti od otiska prsta. Za više informacija pogledajte naš vodič za privatne preglednike. |

Ako je vaša VPN testirala pozitivne propuste i želite ih ispraviti ili spriječiti, možete preskočiti izravno naše poglavlje Kako popraviti VPN propuste. Ako i dalje imate problema, možda je vrijeme da odaberete novog davatelja VPN-a.

2 Napredni test propusnosti VPN-a

Kod naprednih testova propuštanja VPN-a moguće je pokrenuti i kod kuće. Iako će vam ovi testovi pomoći da pobliže pogledate svoj VPN promet, zahtijevat će značajno više tehničkog znanja.

Kako izvesti napredni test nepropusnosti VPN-a

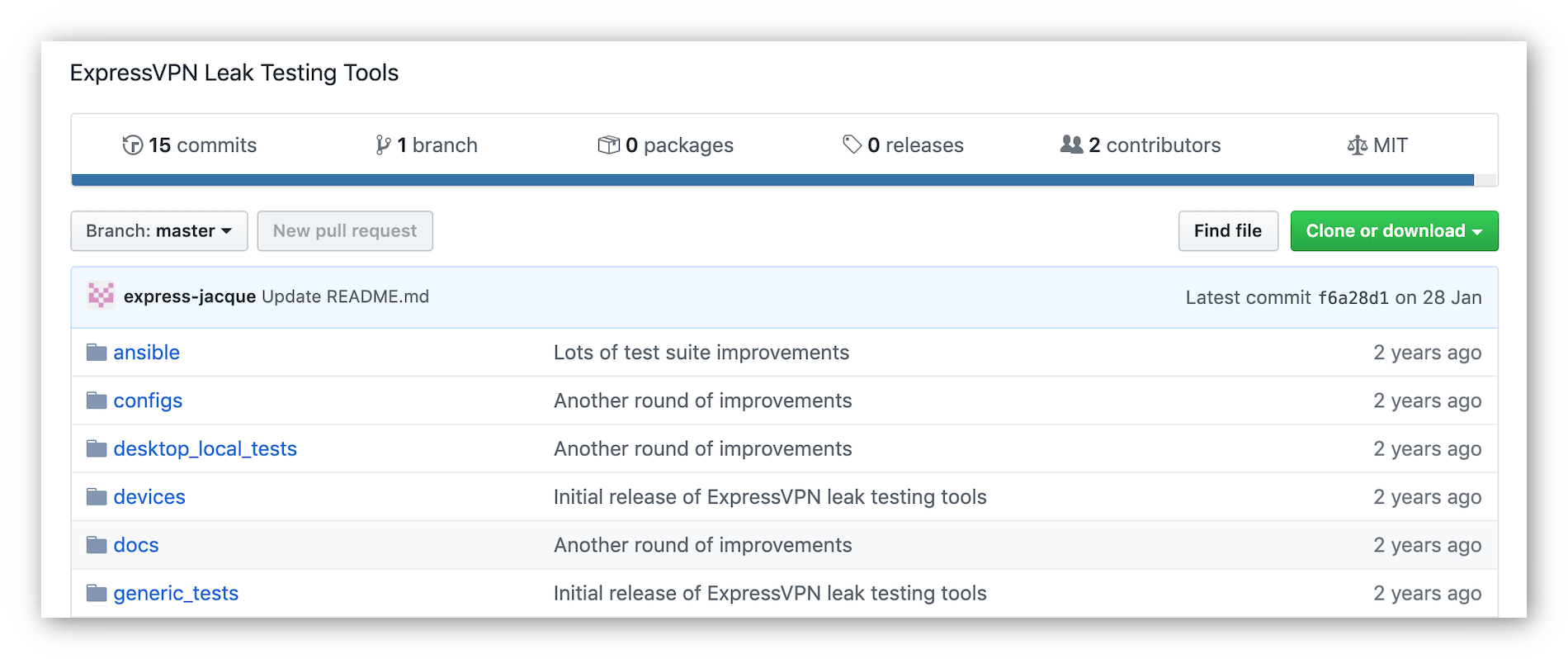

Najbolji način za identificiranje VPN-a koji curi je korištenje alata za testiranje. Nakon što postavite, možete pokrenuti niz različitih testova za prikupljanje i uvid u vaš VPN promet.

Izrada skupa za testiranje može biti prilično složena i ovisit će o operativnom sustavu koji koristite. Možete pronaći besplatne alate za testiranje otvorenog koda putem interneta na web stranicama poput GitHub.

ExpressVPN ima napredni paket za testiranje koji se koristi za provjeru nepropusnosti u njihovim aplikacijama. Ovaj paket za testiranje, zajedno sa vodičem za brzo pokretanje, možete besplatno pronaći ovdje.

ExpressVPN-ovi open-source alati za testiranje propusnosti VPN-a.

Slijedom brzih vodiča ExpressVPN-a ili nekog sličnog trebalo bi pouzdano otkriti bilo kakve curenja. Ako niste dovoljno tehnički sigurni da slijedite njihove upute, razborito je odabrati pružatelja usluga koji je neovisno pregledao i testirao treća strana od povjerenja..

Ako ste ozbiljno zabrinuti zbog svoje internetske privatnosti i sigurnosti, pametno je pokrenuti neke napredne testove s VPN-om, a ne se oslanjati samo na osnovne testove kako biste otkrili bilo kakve probleme.

Koji VPN-ovi cureju vaše podatke? (Testirano 90+)

Testirali smo 90 najpopularnijih VPN usluga za curenje podataka.

Naše istraživanje otkrilo je da značajan broj VPN-ova propušta neke vrste korisničkih podataka putem DNS-a ili WebRTC-a:

- 19% propuštanja korisničkih podataka u nekom obliku.

- 16% nepropusnih DNS zahtjeva.

- 6% propuštaju vašu IP adresu putem WebRTC-a.

Sljedeće tablice navode svih 90 VPN-a i specifične vrste podataka koje propuštaju. Ako tražite određenu VPN, koristite Ctrl + F da biste pronašli davatelja kojeg tražite.

Ako želite preskočiti ove tablice, možete preskočiti izravno na sljedeći odjeljak o tome kako popraviti curenja VPN-a.

VPN testovi curenja 1-15

| Ne | Ne | Ne | Ne | Ne | Ne | Ne | Ne | Ne | Ne | Ne | Ne | Ne | Ne | Ne |

| Ne | Ne | Ne | Ne | Ne | Da | Da | Ne | Ne | Ne | Ne | Ne | Ne | Da | Ne |

| Ne | Ne | Ne | Ne | Ne | Ne | Ne | Ne | Ne | Da | Ne | Ne | Ne | Ne | Ne |

* Propuštanje otkriveno prilikom upotrebe VPN-ovog proširenja preglednika ili druge prilagođene aplikacije.

VPN testovi propuštanja 16-30

| Ne | Ne | Ne | Ne | Ne | Ne | Ne | Ne | Ne | Ne | Ne | Ne | Ne | Ne | Ne |

| Ne | Ne | Ne | Ne | Ne | Ne | Ne | Ne | Ne | Ne | Da | Da | Ne | Da | Ne |

| Ne | Ne | Ne | Ne | Ne | Ne | Ne | Da* | Ne | Ne | Ne | Ne | Ne | Ne | Ne |

* Propuštanje otkriveno prilikom upotrebe VPN-ovog proširenja preglednika ili druge prilagođene aplikacije.

VPN testovi istjecanja 31-45

| Ne | Ne | Ne | Ne | Ne | Ne | Ne | Ne | Ne | Ne | Ne | Ne | Ne | Ne | Ne |

| Ne | Ne | Ne | Ne | Da* | Da | Ne | Ne | Ne | Ne | Ne | Ne | Ne | Ne | Ne |

| Ne | Ne | Ne | Ne | Da* | Ne | Ne | Ne | Ne | Ne | Ne | Ne | Ne | Ne | Ne |

* Propuštanje otkriveno prilikom upotrebe VPN-ovog proširenja preglednika ili druge prilagođene aplikacije.

VPN testovi istjecanja 46-60

| Ne | Ne | Ne | Ne | Ne | Ne | Ne | Ne | Ne | Ne | Ne | Ne | Ne | Ne | Ne |

| Ne | Ne | Ne | Ne | Ne | Ne | Ne | Ne | Ne | Ne | Ne | Ne | Da | Ne | Ne |

| Ne | Ne | Ne | Ne | Ne | Ne | Ne | Ne | Ne | Ne | Ne | Ne | Ne | Ne | Ne |

* Propuštanje otkriveno prilikom upotrebe VPN-ovog proširenja preglednika ili druge prilagođene aplikacije.

VPN testovi istjecanja 61-75

| Ne | Ne | Ne | Ne | Ne | Ne | Ne | Ne | Ne | Ne | Ne | Ne | Ne | Ne | Ne |

| Ne | Ne | Ne | Ne | Ne | Ne | Ne | Ne | Ne | Ne | Ne | Da | Ne | Ne | Ne |

| Ne | Ne | Ne | Ne | Ne | Ne | Ne | Ne | Ne | Ne | Ne | Ne | Ne | Ne | Ne |

* Propuštanje otkriveno prilikom upotrebe VPN-ovog proširenja preglednika ili druge prilagođene aplikacije.

VPN testovi istjecanja 76-90

| Ne | Ne | Ne | Ne | Ne | Ne | Ne | Ne | Ne | Ne | Ne | Ne | Ne | Ne | Ne |

| Da | Ne | Da | Ne | Ne | Ne | Da | Ne | Ne | Ne | Ne | Ne | Ne | Ne | Da |

| Ne | Ne | Ne | Ne | Ne | Ne | Da | Ne | Ne | Ne | Ne | Ne | Ne | Da* | Ne |

* Propuštanje otkriveno prilikom upotrebe VPN-ovog proširenja preglednika ili druge prilagođene aplikacije.

Kako popraviti VPN propuste

Ako ste testirali VPN i otkrili da curi vaše podatke, slijedite ove jednostavne upute da biste pokušali riješiti problem.

- Kako popraviti curenje IP adresa

- Kako popraviti DNS propuste

- Kako popraviti WebRTC curenja

- Kako popraviti IPv6 curenja

1Kako popraviti istjecanje IP adresa

Ako vaša istinska IP adresa curi i vaša je lokacija vidljiva, onda vaša VPN jednostavno ne radi to. Vaš uređaj kontaktira zadani poslužitelj, a ne posrednički VPN poslužitelj za koji se pretpostavlja.

Općenito govoreći, jedini način sprječavanja propuštanja IP-a je koristite visokokvalitetni VPN.

Svakako uložite u VPN koji nudi prekidač. Ova će značajka blokirati vaš internetski promet ako internetska veza iznenada padne, sprječavajući istjecanje vaše stvarne IP adrese i drugih osobnih podataka dok je VPN veza isključena..

Značajku prekidača kill možete pronaći u izborniku postavki VPN aplikacije. Za popis VPN-ova sa kill prekidačima koji ne propuštaju vaše podatke, pogledajte naše preporuke na kraju ovog vodiča.

2Kako popraviti curenja DNS-a

Vaša VPN može iscuriti DNS promet iz više razloga. Srećom, postoji nekoliko jednostavnih načina za popravljanje najčešćih problema koji stoje iza curenja DNS-a.

1. Odaberite pouzdanu VPN uslugu

Najefikasniji način popravljanja DNS propuštanja je odabir pouzdan VPN servise koji održava svoje DNS poslužitelje s nultom logijom. VPN bi trebao prisiliti sav promet da prolazi kroz te poslužitelje drugih strana, a ne bilo koje treće strane.

Važno je zapamtiti da neki davatelji VPN-a od vas zahtijevaju da “uključite” značajku zaštite DNS-a od propuštanja unutar postavki aplikacije. To će prisiliti DNS zahtjeve da prođu kroz vlastite DNS poslužitelje.

Evo tri VPN-a koja koriste svoje sigurne DNS poslužitelje:

- ExpressVPN

- NordVPN

- ProtonVPN

2. Konfigurirajte svoju mrežu na pouzdan DNS poslužitelj

Kad se povežete s novom mrežom, automatski vam se dodjeljuje “zadani” DNS poslužitelj za rješavanje vaših DNS zahtjeva. Ako se povežete s VPN-om bez odgovarajuće tehničke zaštite, vaši DNS zahtjevi mogu zaobići šifrirani tunel i proslijedite na zadani poslužitelj uzrokujući curenje DNS-a.

Mnogi davatelji VPN-a imaju svoje DNS poslužitelje na koje će se automatski povezati. U ovom će slučaju VPN aplikacija obično biti konfigurirana za upotrebu ovih poslužitelja prema zadanim postavkama, forsirajući vaše DNS zahtjeve kroz VPN tunel.

Međutim, nemaju svi davatelji VPN-a vlastite DNS poslužitelje. Ako ne želite da prebacite VPN davatelje, morat ćete koristiti DNS poslužitelj treće strane kao što je Google Public DNS ili OpenDNS da biste dozvolili da vaši zahtjevi prolaze kroz VPN, a ne izravno iz vaše lokalne mreže.

Ako ne možete postaviti svoj VPN da se automatski povezuje na ispravan DNS poslužitelj, možda ćete se morati ručno povezati s željenim DNS poslužiteljem treće strane. Da biste to učinili, morat ćete promijeniti svoje DNS postavke.

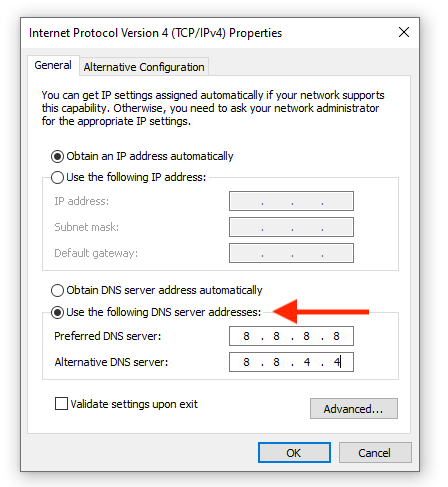

Da biste promijenili svoje postavke DNS-a u sustavu Windows:

- Idite na svoju upravljačku ploču.

- Kliknite “Mreža i internet”.

- Kliknite “Centar za mrežu i dijeljenje”.

- Kliknite na “Promjena postavki adaptera” na lijevoj ploči.

- Desnom tipkom miša kliknite ikonu vaše mreže i odaberite “Svojstva”.

- U prozoru koji se otvori pronađite “Internet Protocol Version 4”; kliknite ga, a zatim kliknite na “Svojstva”.

- Kliknite “Koristi sljedeće adrese DNS poslužitelja”.

- Unesite željenu adresu DNS poslužitelja. Za Google Open DNS preferirani DNS poslužitelj trebao bi biti 8.8.8.8, dok bi alternativni DNS poslužitelj trebao biti 8.8.4.4. Popis alternativnih opcija DNS-a možete pronaći ovdje.

3. Ažurirajte svoju OpenVPN verziju

Neki davatelji internetskih usluga koriste a prozirni DNS proxy – “posrednik” koji bilježi i preusmjerava web promet – kako bi bili sigurni da se zahtjevi šalju na njihove vlastite poslužitelje.

Prozirni DNS proxy učinkovito “prisiljavaju” DNS propuštanje bez obavještavanja korisnika. Srećom, većina web stranica za otkrivanje curenja i internetskih alata moći će se identificirati prozirni DNS proxy na isti način kao i normalno DNS propuštanje.

Najnovije verzije OpenVPN protokola imaju jednostavnu metodu za rješavanje ovog problema:

- Pronađite datoteku ‘.ovpn’ ili ‘.conf’ za poslužitelj na koji se pokušavate povezati. Te će datoteke biti spremljene u mape na vašem računalu, obično u „C: \ Program Files \ OpenVPN \“. Za više informacija pročitajte OpenVPN priručnik.

- Nakon što ga pronađete, otvorite datoteku u programu za uređivanje, npr. Notepad. Dodajte: “block-external-dns” na dno.

Ažurirajte na najnoviju verziju OpenVPN-a ako već niste. Ako vaš pružatelj usluga ne podržava ovo ili koristi stariju verziju protokola, vrijedno je potražiti drugu VPN uslugu.

Srećom, većina premium VPN usluga ima svoja rješenja za rješavanje prozirnih proxyja. Za više detalja obratite se službi za korisničku podršku vašeg davatelja.

4. Promijenite postavke sustava Windows

Od uvođenja Windows 8, svi Windows sustavi imaju zadanu značajku “Smart Multi-Homed Resolution Name” (Smart Smart-Homed Name Resolution). Ova značajka šalje vaše DNS zahtjeve na svaki dostupni DNS poslužitelj – čak i s VPN-om – i dizajnirana je za poboljšanje brzine vašeg web pretraživanja..

Sva računala s operacijskim sustavom Windows 10 ili noviji prihvatit će odgovor najbržeg DNS poslužitelja za odgovor, bez obzira kome pripadaju. To uvelike povećava učestalost curenja DNS-a.

Ova je značajka sastavni dio operacijskog sustava Windows i stoga ju je vrlo teško promijeniti. Ako koristite kućno izdanje sustava Windows, Microsoft vam jednostavno ne dopušta da isključite tu značajku.

Ako koristite OpenVPN protokol u sustavu Windows, možete pronaći besplatni dodatak otvorenog koda na GitHub-u koji će vam pomoći u rješavanju ovog problema..

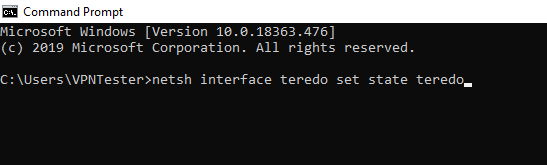

5. Onemogućite Teredo

Teredo je još jedna ugrađena značajka Windows operativnih sustava koje je Microsoft dizajnirao radi poboljšanja IPv4 i IPv6 kompatibilnosti.

Teredo pomaže IPv4 i IPv6 da koegzistiraju omogućavajući prenošenje i razumijevanje IPv6 adresa na IPv4 vezama. Međutim, budući da je Teredo protokol za tuneliranje, ponekad može imati prednost nad šifriranim tunelom vašeg VPN-a, uzrokujući curenje DNS-a.

Teredo se lako onemogućuje u operacijskom sustavu Windows. Otvorite naredbeni redak i utipkajte: stanje mrežnog sučelja teredo set onemogućeno

Zatim možete pritisnuti tipku ‘Enter’ da biste onemogućili Teredo.

Kako onemogućiti Teredo na Windows računalu.

Možda ćete imati problema s određenim web mjestima ili poslužiteljima kada je Teredo onemogućen. U skladu s tim, to je puno sigurniji izbor za VPN korisnike.

3Kako popraviti propuste WebRTC

Propuštanja WebRTC-a primarno su problem s preglednikom. Iz tog razloga, popravljanje WebRTC curenja nije tako jednostavno kao pretplata na dobar VPN.

Ako vaša VPN nudi značajku “Onemogući WebRTC” – poput ExpressVPN ili Perfect Privacy – obavezno je omogućite. Ne zaboravite da se većina značajki za blokiranje WebRTC-a nalazi u Proširenja VPN preglednika a ne desktop aplikacija.

Ako utvrdite curenja WebRTC-a i VPN ne nudi opciju za njegovo blokiranje, morat ćete onemogućiti WebRTC u postavkama preglednika.

Određeni preglednici kao što je Google Chrome neće vam dopustiti da onemogućite WebRTC. U ovom slučaju morat ćete upotrijebiti dodatak ili proširenje za preglednik, kao što je sprječavanje propuštanja WebRTC-a ili uBlock podrijetla. To nisu uvijek 100% učinkoviti, pa se preporučuje upotreba preglednika koji omogućava onemogućavanje WebRTC-a. Ovdje možete pronaći naše preporučene preglednike za privatnost.

Google Chrome ne daje vam mogućnost da onemogućite WebRTC. Da biste zaštitili svoju IP adresu od curenja, možete koristiti službeno proširenje WebRTC Network Limiter.

Koraci za onemogućavanje funkcionalnosti WebRTC ovisit će o pregledniku koji koristite. Slijedite ove jednostavne upute ili preskočite naše sljedeće poglavlje o tome kako spriječiti curenje VPN-a.

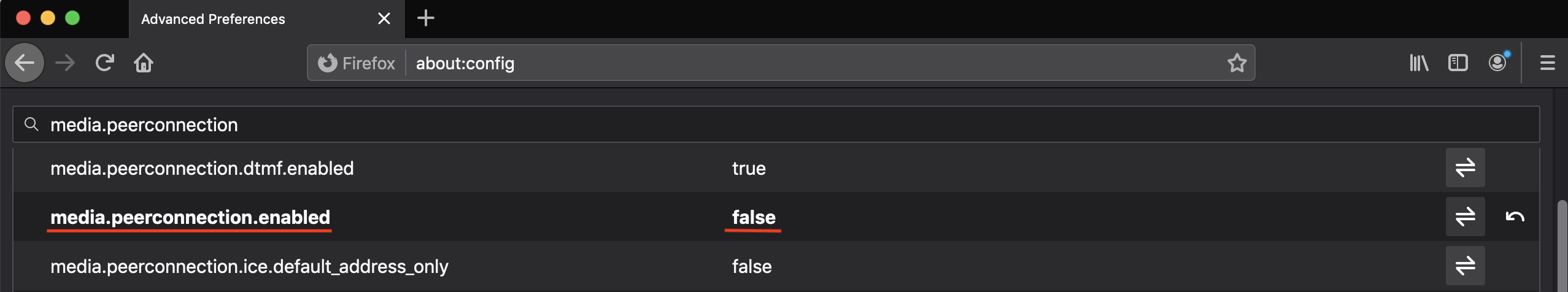

Da biste onemogućili WebRTC u Firefoxu:

- Upišite about: konfigurirajte se u vašoj adresnoj traci i pritisnite “enter”.

- Prebaci mogućnost media.peerconnection.enabled na false.

- Da biste onemogućili medijske uređaje, prebacite media.navigator.enabled na false.

Kako onemogućiti WebRTC u Firefox pregledniku.

Promjena ovih postavki u potpunosti onemogućuje WebRTC u Firefoxu, što bi trebalo zaustaviti propuštanje vaše stvarne IP adrese.

Da biste onemogućili WebRTC u Hrabro:

- Idite na Postavke > Shields > Zaštita od otiska prsta > a zatim odaberite “Blokiraj sve otiske prstiju”. Ovo bi trebalo voditi računa o svim problemima s WebRTC-om na desktop verzijama Brave.

- Idite na Postavke > sigurnosti > WebRTC IP pravila o upravljanju > a zatim odaberite “Onemogući ne-proxied UDP”.

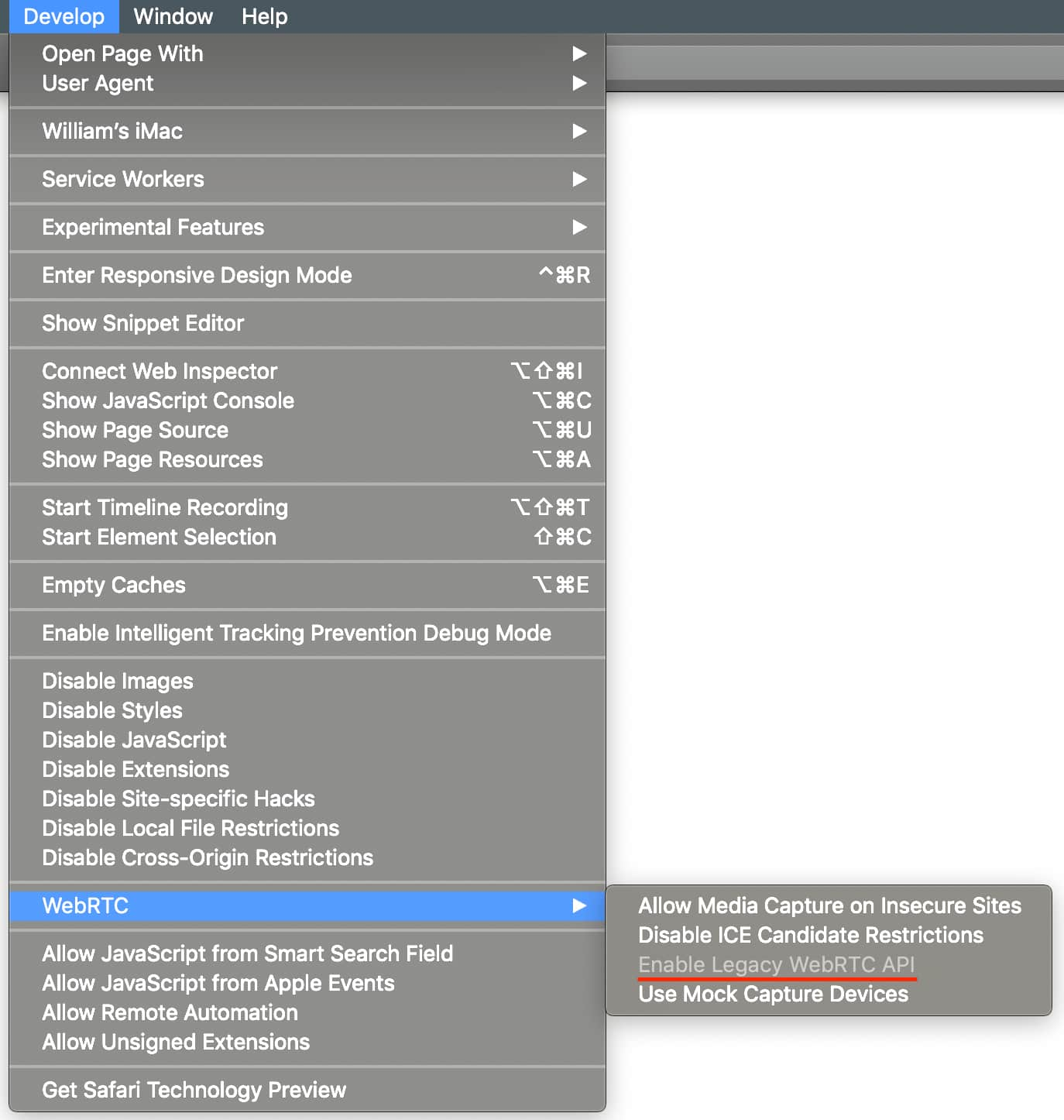

Da biste onemogućili WebRTC u Safariju:

- Idite na Postavke Safarija.

- Kliknite karticu “Napredno”.

- Potvrdite okvir “Prikaži razvoj menija na traci izbornika”.

- Kliknite “razvijaj” na traci izbornika. Pod opcijom “WebRTC”, nemojte označiti “Omogući Legacy WebRTC API”.

Kako onemogućiti WebRTC u pregledniku Safari.

4Kako popraviti istjecanje IPv6

Ako vaš davatelj VPN-a ima potpuna podrška za IPv6 promet, tada propuštanja IPv6 ne bi trebala biti problem. Ove će usluge primijeniti prilagođeni kôd za sprečavanje prometa IPv6 izvan VPN tunela.

Neke će VPN-ove bez podrške za IPv6 imati mogućnost za blokirati IPv6 promet. NordVPN je primjer popularnog pružatelja usluga koji to čini.

Međutim, većina VPN-a uopće neće imati odredbe za IPv6 i stoga će uvijek procuriti IPv6 promet.

Ako vaš VPN ne podržava IPv6 promet i ne daje vam mogućnost da ga potpuno blokirate, možete onemogućiti IPv6 na razini usmjerivača ili OS:

Onemogući IPv6 u sustavu Windows 10:

- Otvorite “Centar za mrežu i dijeljenje” iz postavki vašeg računala.

- Odaberite “Promijeni postavke adaptera”.

- Desnom tipkom miša kliknite prvu vezu lokalnog područja koju vidite u ovom prozoru i kliknite “Svojstva”.

- U odjeljku “Općenito” poništite opciju “Internet protokol verzije 6 (IPv6)”.

- Primijenite ove promjene i ponovite za sve preostale mrežne veze.

- Ponovo pokrenite računalo da bi ove promjene stupile na snagu.

Ovdje možete saznati kako onemogućiti IPv6 na starijim verzijama sustava Windows ovdje.

Onemogući IPv6 na Mac OS-u:

- Otvorite svoje postavke sustava i kliknite “Mreža”.

- Odaberite svoju aktivnu WiFi ili Ethernet mrežu i kliknite “Napredno”.

- Odaberite karticu “TCP / IP”.

- Prebacite izbornik “Konfiguriraj IPv6” i postavite ga na “Isključeno”.

- Kliknite “U redu” da primijenite te promjene i ponovno pokrenite računalo.

Koji VPN-ovi podržavaju IPv6?

Neki pružatelji VPN-a sprečavaju propuštanje IPv6 tako da u potpunosti blokiraju IPv6 promet. To uključuje:

- ExpressVPN

- NordVPN

- Cyberghost

- Privatni pristup internetu

Dok neki VPN-ovi blokiraju IPv6 promet, drugi pružaju potpunu IPv6 podršku dodjeljivanjem korisnika i IPv4 i IPv6 adrese. To uključuje:

- Savršena privatnost

- Mullvad VPN

Kako spriječiti curenje VPN-a

Nakon što testirate svoj VPN i popravite eventualno otkrivene curenja, vrijedno je poduzeti neke korake kako biste umanjili svoje šanse za istjecanje podataka u budućnosti.

Za početak, provjerite jeste li slijedili sve relevantne korake opisane u poglavlju Kako popraviti VPN propuste. To uključuje provjeru da vaš VPN blokira ili podržava IPv6 promet, onemogućavanje Smart Multi-Homed Resolution Name i Teredo i, ako je potrebno, promjenu postavki na neovisnom DNS poslužitelju.

Nakon toga razmislite o sljedećim koracima da smanjite svoje šanse za curenje VPN-a:

1 Blokirajte ne-VPN promet

Neki VPN klijenti uključuju značajku da automatski blokiraju bilo koji promet koji putuje izvan VPN tunela – često se naziva i IP vezanje. Ako vaš pružatelj ima tu mogućnost, obavezno je omogućite.

S druge strane, vatrozid možete konfigurirati tako da dopušta samo promet koji se šalje i prima putem vaše VPN. Ovdje možete pronaći upute za Windows vatrozid, a za Mac ovdje.

2 Uložite u VPN softver za nadzor

VPN softver za praćenje omogućuje vam uvid u mrežni promet u realnom vremenu. To znači da možete provjeriti postoji li sumnjiv promet i vidjeti je li DNS zahtjev poslan na pogrešan poslužitelj. Neke inačice nude i alate za automatsko rješavanje problema DNS-a.

Ovaj je softver rijetko besplatan, pa će dodati dodatni trošak povrh vaše postojeće VPN pretplate. Primjeri softvera za nadgledanje VPN-a uključuju PRTG Network Monitor i Opsview Monitor.

3Uključite svog davatelja VPN-a

Savršeni VPN imat će IPv6 kompatibilnost, DNS zaštita od curenja, najnovija inačica OpenVPN-a i sposobnost da zaobići prozirne proxye DNS-a.

VPN switch-switch je još jedan kritični dio vašeg VPN klijenta. Kontinuirano će nadzirati vašu mrežnu vezu i pobrinuti se da vaša istinska IP adresa nikada ne bude izložena u slučaju prekida veze.

Ako stalno patite od curenja podataka s trenutnim pružateljem usluga, razmislite o pretplati na bolju VPN uslugu.

Provjerene VPN usluge bez curenja

Ulaganje u pouzdan i kvalitetan VPN najjednostavnija je i najvažnija odluka koju možete donijeti ako vas brine curenje podataka. Ako tražite sveobuhvatni premium VPN, ovdje možete pronaći naše najnovije VPN preporuke.

Sljedeće VPN usluge pouzdano će vas zaštititi od propuštanja u svakom scenariju. To uključuje ponovna povezivanja i prekide, transparentne DNS proxyje, IPv6 mreže i VPN rušenje.

- ExpressVPN. Pruža niz postavki zaštite od propuštanja i širok izbor aplikacija za različite uređaje. Ako je ispravno konfiguriran, ExpressVPN blokira sav IPv6 promet.

- Mullvad VPN. MullvadVPN nudi napredne postavke zaštite od propuštanja zajedno s potpunom podrškom za IPv6.

Koji god VPN odaberete, razumno je redovito testirati vašeg davatelja podataka na curenja i druge probleme, posebno nakon ažuriranja.