Nawet w przypadku VPN korzystanie z niewłaściwej przeglądarki zagraża Twojej prywatności i bezpieczeństwu. Dowiedz się o zagrożeniach związanych z odciskami palców przeglądarki i dowiedz się, jak zachować bezpieczeństwo dzięki siedmiu przeglądarkom zapewniającym prywatność.

Korzystanie z dobrej sieci VPN jest jednym z najważniejszych kroków, które możesz podjąć, aby chronić swoją prywatność w Internecie. Mimo to jest to tylko jedna część układanki.

Nawet z VPN Twoja przeglądarka może zbudować cyfrowy odcisk palca których reklamodawcy i władze używają do śledzenia Cię w Internecie. Bez odpowiedniej ochrony twoja tożsamość, historia przeglądania i wrażliwe dane osobowe zostaną ujawnione.

Ten przewodnik podkreśli ważną koncepcję dla osób poszukujących prywatności i anonimowości w Internecie: Twoja przeglądarka jest zwykle najsłabszym linkiem.

Testowaliśmy dziesiątki najpopularniejszych przeglądarek, aby znaleźć najlepsze prywatne przeglądarki na rynku. W kilku kolejnych rozdziałach opiszemy, których przeglądarek należy unikać, które rozszerzenia należy pobrać i które przeglądarki najlepiej nadają się do ochrony prywatności w Internecie.

Dowiesz się, jak skonfigurować przeglądarkę i dokładnie, co możesz zrobić, aby ograniczyć swoją obecność w Internecie.

Contents

Dlaczego potrzebuję prywatnej przeglądarki?

Wybór przeglądarki będzie miał ogromny wpływ na prywatność i anonimowość w Internecie. Korzystanie z niewłaściwej przeglądarki grozi:

- Zbieranie danych. Pomimo roszczeń ze strony niektórych firm VPN, Twój adres IP nie jest jedynym sposobem na śledzenie online. Nawet gdy twoja sieć VPN jest aktywna, Twoja przeglądarka może wysyłać dane o Twojej aktywności prosto do rąk Google, jabłko, Microsoft, i setki zewnętrzni reklamodawcy.

- Wycieki adresu IP przez WebRTC. WebRTC – technologia oparta na przeglądarce, używana do komunikacji w czasie rzeczywistym, takiej jak audio, wideo i transmisja na żywo – może również wyciek twój adres IP jeśli nie jest poprawnie skonfigurowany. WebRTC jest domyślnie włączony w większości przeglądarek. Możesz dowiedzieć się więcej na temat wycieków WebRTC w naszym przewodniku po wyciekach VPN.

- Ciasteczka & skrypty śledzące. Pliki cookie i skrypty śledzące to kolejne ryzyko, przed którym nie chroni większość standardowych przeglądarek. Te pliki cookie mogą służyć do śledzenia użytkownika i rejestrowania jego zachowania podczas podróży z witryny do witryny.

- Odcisk palca przeglądarki. Nawet jeśli zablokowałeś narzędzia do śledzenia innych firm i ukryłeś swój adres IP za pomocą VPN, większość przeglądarek nadal może ujawniać informacje o twoich unikalnych ustawieniach każdej odwiedzanej stronie. Informacje te są wykorzystywane do tworzenia cyfrowego odcisku palca, który reklamodawcy i władze mogą wykorzystać do śledzenia twoich ruchów. Więcej informacji na temat pobierania odcisków palców w przeglądarce można znaleźć w dalszej części tego przewodnika.

Wszystkie te informacje są sprzedawane firmom reklamowym i wykorzystywane do tworzenia spersonalizowanego profilu użytkownika, jego zainteresowań i zachowań. Władze są niezwykle łatwe do uzyskania tych danych, jeśli sobie tego życzą. Jeśli ubiegasz się o pracę w Apple, może to nawet wpłynąć na twoje szanse na zatrudnienie.

Problem z „normalnymi” przeglądarkami internetowymi

Reklamodawcy, rządy, firmy technologiczne, a nawet przestępcy mogą z czasem gromadzić szereg poufnych danych z niechronionej przeglądarki. Obejmuje to między innymi:

- Szczegóły Konta

- Informacje o autouzupełnianiu

- Dokonane zakupy

- Wiadomości wysłane

- Odwiedzone strony internetowe

- Oglądane filmy

Chociaż wiadomo, że Twoje dane są kupowane i sprzedawane przez setki tajnych firm, dla przeciętnego użytkownika nie jest jasne, kim dokładnie są te organizacje, jakie informacje przechowują i komu je udostępniają..

Nie ma nic złego w zezwoleniu firmie na dostęp do twoich danych w celu wykonania usługi. Jednak większość tych danych jest gromadzona za pomocą skryptów śledzących i plików cookie bez wiedzy i zgody ludzi. Często firmy uzasadniają tę praktykę usługami, których użytkownicy mogą nawet nie chcieć lub z których nie korzystają.

Istnieje znaczne ryzyko, że Twoje dane będą nadużywane, nadużywane, lub udostępnione bez twojej zgody.

Zewnętrzni brokerzy danych używają tych informacji do tworzenia miliardów profili użytkowników z tysiącami punktów danych na osobę. Profile te są następnie sprzedawane i wykorzystywane w celach reklamowych, zmieniając warunki pożyczek, informując o składkach ubezpieczeniowych, ograniczając usługi do określonych danych demograficznych i wiele więcej.

Wielu brokerów utrzymuje to, co zasadniczo jest kompleksowy profil cienia nieświadomych konsumentów. Strumienie danych osobowych docierają także do partii politycznych próbujących wpływać na zachowanie wyborców, a także agencji wywiadowczych śledzących potencjalnych podejrzanych.

Pliki cookie i narzędzia do śledzenia przeglądarki stanowią znaczną część tej infrastruktury. Większość stron internetowych polega na nich w celu wyświetlania niestandardowych treści i reklam, a większość powstałych danych jest w sprzedaży.

Oczywiście istnieje ryzyko nieodłącznie związane z gromadzeniem, przechowywaniem i sprzedażą danych konsumentów na tak dużą skalę. Bardziej niż cokolwiek innego narusza prawa jednostki prawo do wiedzy i kontroli informacje o nich przechowywane.

Na szczęście właściwie skonfigurowana prywatna przeglądarka w połączeniu z VPN jest pierwszym krokiem w kierunku przejmując kontrolę Twojej prywatności w Internecie. Aby dowiedzieć się, którą prywatną przeglądarkę wybrać, możesz przejść bezpośrednio do naszych najlepszych rekomendacji dotyczących prywatnej przeglądarki.

Jaka jest różnica między przeglądarką prywatną a bezpieczną?

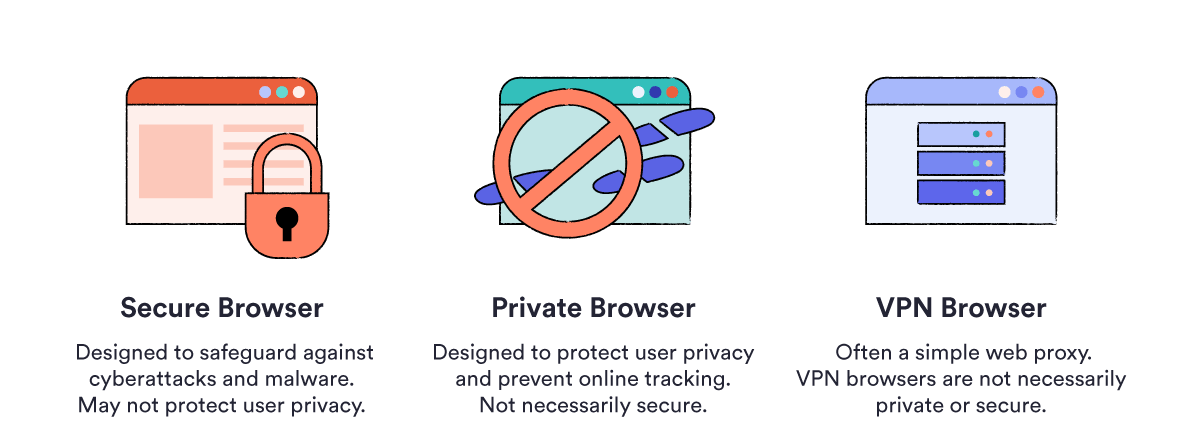

1. Bezpieczna przeglądarka

Bezpieczna przeglądarka będzie cię chronić ukierunkowane ataki i złośliwe oprogramowanie. Może powstrzymać oddanego atakującego przed kradzieżą danych konta lub plików cookie, ale nie powstrzyma cię przed pozostawieniem śladu danych za twoją aktywnością online.

Na przykład Google Chrome to przeglądarka, która jest bezpieczna, ale nie prywatna.

2. Prywatna przeglądarka

Prywatna przeglądarka została zaprojektowana w celu ograniczenia ilości pozostawianych przez Ciebie informacji. Prywatna przeglądarka nie odeśle twoich informacji z powrotem do dużej firmy technologicznej lub rządu i będzie zawierała kilka środków, które utrudniają ci bycie wyróżniony lub śledzone online.

Przejrzystość i wszechstronność są kluczowe dla dobrej prywatnej przeglądarki. Oprogramowanie typu open source – które pozwala społeczeństwu sprawdzić zachowanie przeglądarki – jest koniecznością.

Jednak oprogramowanie typu open source i mniejsze zespoły programistów oznaczają, że oprogramowanie niektórych prywatnych przeglądarek może być aktualizowane rzadziej, pozostawiając więcej miejsca na luki w zabezpieczeniach.

Iridium jest przykładem przeglądarki prywatnej, ale mniej bezpiecznej.

3. Przeglądarka VPN

Istnieje kilka przeglądarek, które nazywają się „przeglądarkami VPN” – najpopularniejszą z nich jest Opera.

Tak zwane „przeglądarki VPN” są normalnie pełnomocnicy, niepełne sieci VPN – co oznacza, że nie zapewniają one najlepszego poziomu ochrony. Więcej informacji na temat różnicy między tymi dwoma narzędziami znajduje się w naszym przewodniku po VPN a proxy.

Nie ma żadnych przepisów dotyczących tego, co można nazwać przeglądarką VPN, a więc nie należy zakładać, że przeglądarka VPN zapewnia prywatność.

Przeglądarka Opera jest dobrym przykładem. Jest to „przeglądarka VPN” podważa twoją prywatność poprzez przekazanie danych dużej grupie stron trzecich, w tym Facebookowi i Google. Możesz dowiedzieć się więcej o zagrożeniach związanych z Operą w dalszej części tego przewodnika.

Ogólnie rzecz biorąc, jakikolwiek marketing produktu jako „przeglądarka VPN” nie będzie najskuteczniejszym rozwiązaniem. Jeśli szukasz prywatności, połącz zaufaną sieć VPN z prawdziwie prywatną przeglądarką.

7 najlepszych prywatnych przeglądarek w 2023 r

Korzystanie z odpowiedniej przeglądarki zorientowanej na prywatność może znacznie pomóc w ochronie przed śledzeniem online, wyciekami WebRTC i odciskami palców przeglądarki.

Nie ma jednej najlepszej przeglądarki prywatności, ponieważ potrzeby i preferencje dotyczące prywatności będą się różnić między użytkownikami.

Wszystkie zalecane przez nas prywatne przeglądarki to otwarte źródło. Oni oferują minimalne poleganie w dużych firmach technologicznych, Własne ustawienia, i aktywna ochrona przeciwko śledzeniu online.

1 Mozilla Firefox: Najlepsza prywatna przeglądarka „Mainstream”

- Najbardziej prywatna „przeglądarka głównego nurtu”.

- Obejmuje ochronę przed zewnętrznymi modułami śledzącymi.

- Całkowicie otwarte oprogramowanie.

- Otrzymuje częste aktualizacje zabezpieczeń.

- Wymaga konfiguracji w celu zapewnienia optymalnej prywatności.

Po prawidłowej konfiguracji przeglądarka Firefox jest najlepszą opcją na rynku pod względem wydajności, łatwości użytkowania i prywatności. Możesz zapoznać się z polityką prywatności Firefoksa tutaj.

W Firefoksie są dwie świetne rzeczy. Po pierwsze tak jest całkowicie otwarte oprogramowanie. Po drugie, tak jest wysoce konfigurowalny.

Ponieważ jest to oprogramowanie typu open source, Firefox stanowi podstawę wielu innych przeglądarek zorientowanych na prywatność. Możesz także sprawdzić kod, aby upewnić się, że Mozilla uczciwie zachowuje się w przeglądarce.

W przeciwieństwie do Chrome, Opera lub Microsoft Edge Firefox to umożliwia dostosuj jego ustawienia prywatności, aby wykluczyć wszystkie dane telemetryczne (wysyłanie danych z powrotem do Mozilli) i dodatki innych firm. Oznacza to, że nawet standardowa wersja Firefox jest potencjalnie świetną prywatną przeglądarką.

Jak zoptymalizować Firefox pod kątem prywatności

Najważniejszą rzeczą do zapamiętania podczas korzystania z podstawowej wersji Firefoksa jest to, że Ty zoptymalizuj swoje ustawienia dla prywatności.

Pierwszą i najważniejszą zmianą, którą musisz wprowadzić podczas optymalizacji Firefoksa pod kątem prywatności, jest wyłączenie telemetrii – ustawienia, które umożliwia przeglądarce wysyłanie danych technicznych z powrotem do Mozilli.

Firefox ma interaktywny proces programowania, który wykorzystuje opinie użytkowników i obejmuje eksperymentalne wersje, takie jak Firefox Nightly i Firefox Developer Edition. Są świetne, jeśli chcesz przyczynić się do rozwoju Firefoksa, ale nie są prywatne.

Aby wyłączyć telemetrię w przeglądarce Firefox:

- Wybierz menu preferencji lub ustawień w prawym górnym rogu ekranu.

- Nawigować do Preferencje >Prywatność & Bezpieczeństwo > Zbieranie i używanie danych Firefox.

- Odznacz wszystkie pola w tej sekcji.

Jak wyłączyć telemetrię w przeglądarce Firefox.

Firefox ma również funkcję, która może blokować moduły śledzące, pliki cookie, odciski palców i kryptomery, zwaną ulepszoną ochroną śledzenia.

Aby włączyć ulepszoną ochronę śledzenia w przeglądarce Firefox:

- Wybierz menu ustawień w prawym górnym rogu ekranu.

- Przejdź do Preferencji > Prywatność & Bezpieczeństwo > Zwiększona ochrona przed śledzeniem.

- Wybierz tryb ochrony: ścisły, standardowy lub niestandardowy.

Z naszego doświadczenia wynika, że tryb „ścisły” spowoduje uszkodzenie niektórych stron internetowych, ale ogólnie jest dość stabilny.

Jak włączyć ochronę przed śledzeniem w przeglądarce Firefox.

Jeśli napotkasz problem, zawsze możesz wyłączyć blokowanie treści dla określonych witryn, naciskając symbol „shield” po lewej stronie paska adresu URL.

Możesz także zmienić domyślną wyszukiwarkę z Google na bardziej prywatną alternatywę.

Aby zmienić domyślną wyszukiwarkę:

- Wybierz menu ustawień w prawym górnym rogu ekranu.

- Przejdź do Preferencji > Szukaj > Domyślna wyszukiwarka.

- Wybierz preferowaną wyszukiwarkę z menu rozwijanego.

Zaawansowane ustawienia prywatności Firefoksa

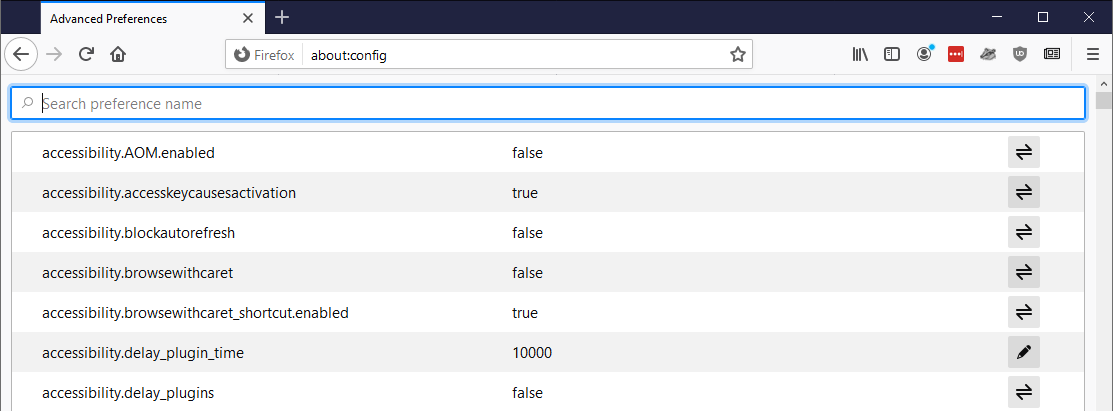

Wreszcie istnieją pewne ważne zaawansowane ustawienia, do których można uzyskać dostęp w menu zaawansowanych preferencji Firefoksa.

Aby zmienić te ustawienia, po prostu wpisz about: config w pasku adresu. Naciśnij enter, a następnie kliknij „Akceptuję ryzyko!”

Spowoduje to przejście do zaawansowanego menu konfiguracji Firefoksa.

Wyszukaj nazwę preferencji, którą chcesz zmienić i po prostu podwójne kliknięcie zmieni się z Prawdy na Fałsz lub odwrotnie.

Zaawansowane menu konfiguracji Firefoksa.

Oto lista najważniejszych zaawansowanych ustawień prywatności Firefoksa:

| media.peerconnection.enabled | FAŁSZYWY | Wyłącza WebRTC – protokół komunikacyjny w czasie rzeczywistym, który może wyciec twój prawdziwy adres IP. |

| privacy.resistOdciskanie palców | PRAWDZIWE | Włącza natywną ochronę odcisków palców Firefoksa. |

| privacy.trackingprotection.fingerprinting.enabled | PRAWDZIWE | Umożliwia dodatkową ochronę odcisków palców. |

| privacy.trackingprotection.cryptomining.enabled | PRAWDZIWE | Zapewnia dodatkową ochronę przed kryptomorami. |

| privacy.firstparty.isolate | PRAWDZIWE | Umożliwia własną izolację. Oznacza to, że pliki cookie, pamięć podręczna i wiele innych nie mogą śledzić Cię w wielu domenach. |

| privacy.trackingprotection.enabled | PRAWDZIWE | Włącza listę filtrów w celu blokowania znanych programów śledzących innych firm. |

| geo.enabled | FAŁSZYWY | Firefox używa usług lokalizacyjnych Google w celu znalezienia Twojej lokalizacji. W tym czasie wysyła mu Twój adres IP, identyfikator klienta i informacje o pobliskich sieciach WiFi. Możesz to całkowicie wyłączyć, wybierając false. |

| media.navigator.enabled | FAŁSZYWY | Zapobiega śledzeniu przez strony internetowe informacji o kamerze i mikrofonie używanych do pobierania odcisków palców. |

| network.cookie.cookieBehaviour | 4 | To ustawienie ma wartość od 0 do 4 i kontroluje politykę plików cookie przeglądarki. Ustawienie na 0 dopuszcza wszystkie pliki cookie. Najwyższy poziom ochrony, 4, umożliwia nowy słoik ciasteczek. |

| network.cookie.lifetimePolicy | 2) | To ustawienie kontroluje czas przechowywania plików cookie. Ustaw tę wartość na 2, aby usunąć pliki cookie na koniec każdej sesji. |

| network.dns.disablePrefetch | FAŁSZYWY | Zapobiega pobieraniu DNS przez Firefox. Wstępne pobieranie DNS może przyspieszyć ładowanie, ale wiąże się z niewielkim ryzykiem dla prywatności. |

| network.prefetch-next | FAŁSZYWY | Zapobiega pobieraniu przez Firefoksa stron, które według ciebie możesz odwiedzić. Wiąże się to z podobnymi zagrożeniami dla prywatności jak pobieranie DNS. |

| webgl.disabled | PRAWDZIWE | Wyłącza WebGL. WebGL może być stosowany w zaawansowanych technikach pobierania odcisków palców w przeglądarce, a także stanowi potencjalne zagrożenie bezpieczeństwa. |

| dom.event.clipboardevents.enabled | FAŁSZYWY | Zapobiega wiedzy stron internetowych o kopiowaniu, wycinaniu lub wklejaniu treści. |

| media.eme.enabled | FAŁSZYWY | Wyłącza zawartość HTML5 kontrolowaną przez DRM. |

2Firefox Focus: najlepsza prywatna przeglądarka mobilna

- Rozebrana przeglądarka mobilna.

- Szybko, nie wymagając dużo od procesora.

- Zawiera zaawansowane opcje bezpieczeństwa.

- Usuwa pliki cookie i historię po każdej sesji.

Mozilla nad nim pracuje mobilne aplikacje Firefox od jakiegoś czasu, a efektem jest Firefox Focus. Firefox Focus jest dostosowany do blokowanie reklam i zapobieganie śledzeniu domyślnie. Jest również bardzo łatwy w użyciu.

Znajdziesz kompleksowy zestaw opcji prywatności, w tym możliwość blokowania różnego rodzaju modułów śledzących, blokowania czcionek, wyłączania JavaScript, a nawet dostosowywania rodzajów plików cookie, które mają być blokowane.

W aplikacji można ustawić blokowanie zrzutów ekranu i zaciemnianie zawartości przeglądarki podczas przełączania między kartami. Możesz nawet ustawić odblokowywanie za pomocą odcisku palca.

Jeśli chcesz usunąć historię i pliki cookie z bieżącej sesji, po prostu naciśnij symbol kosza na dole strony.

Firefox Focus pozwala tylko na to jedna zakładka otwarta na raz, co oznacza, że przeglądanie różni się od tego, do czego możesz być przyzwyczajony. Ponieważ jest tak uproszczony, Focus pozwala również na bardzo szybkie przeglądanie.

Ogólnie rzecz biorąc, Firefox Focus oferuje skoncentrowane wrażenia z dużą prywatnością – ale możesz nie chcieć używać go przez cały czas.

Jak zoptymalizować Firefox Focus pod kątem prywatności

Domyślnie Firefox Focus ma telemetria włączona. Powinieneś przejść bezpośrednio do ustawień, aby je wyłączyć.

Podczas pobytu dostosuj poziom prywatności do swoich preferencji. Jak znajdziesz w każdej super-prywatnej przeglądarce, włączenie wszystkich zabezpieczeń ma zwyczaj niszczenia niektórych witryn lub dziwnego wyświetlania.

3Waterfox: niezawodna alternatywa dla Firefoksa

- Na podstawie kodu źródłowego Firefoksa.

- Blisko do podstawowych cech Firefoksa.

- Telemetria została rozebrana i dopracowana pod kątem prywatności.

- Kompatybilny z rozszerzeniami Firefox.

- Otrzymuje rzadziej aktualizacje zabezpieczeń niż Firefox.

Alternatywą dla optymalizacji ustawień przeglądarki Firefox jest użycie „Widelec do Firefoksa’- przeglądarka oddzielona od kodu open-source Firefoksa w pewnym momencie historii rozwoju. Istnieje wiele rozwidleń przeglądarki Firefox, aby zmaksymalizować prywatność użytkowników.

Inne popularne widelce Firefox to Pale Moon, IceCat i Basilisk.

Blady Księżyc i Bazyliszek mają swoje wady, dlatego na tej liście skupiliśmy się na Waterfox.

Waterfox nie otrzymuje aktualizacji w takim samym tempie jak podstawowy Firefox, co oznacza, że nie zawsze jest tak bezpieczne jako jego ognisty kuzyn.

Jednak Waterfox jest domyślnie zoptymalizowany pod kątem prywatności, co sprawia, że jest to doskonały wybór, jeśli nie chcesz samodzielnie zmieniać ustawień Firefoksa. Waterfox jest w pełni konfigurowalny, obsługuje starsze wtyczki, a telemetria, zbieranie danych, profilowanie początkowe i kafelki sponsorowane są automatycznie usuwane.

Waterfox odsyła Twój system operacyjny i wersję przeglądarki w celu sprawdzenia dostępności aktualizacji, ale dla większości użytkowników nie powinno to stanowić problemu.

4GNUzilla IceCat: zbudowany w całości z „wolnego oprogramowania”

- Na podstawie kodu źródłowego Firefoksa.

- Zbudowany z darmowego oprogramowania.

- Zoptymalizowany pod kątem prywatności.

- Wydajność poświęca.

- Dostępne tylko dla systemu Linux.

Zbudowany na zasadzie „wolnego oprogramowania”, IceCat jest częścią pełnej przeróbki pakietu Mozilla, która nadaje priorytet Prywatność i przezroczystość.

Ze względu na zaangażowanie w darmowe oprogramowanie, IceCat jest dostępny tylko dla Linuksa. Oznacza to, że nie jest to opcja dla użytkowników systemu Windows lub MacOS.

IceCat został opracowany w oparciu o etyczne zobowiązanie do tworzenia i korzystania z oprogramowania, które jest bezpłatne dla każdego, aby sprawdzać, edytować i reprodukować, nawet kosztem użyteczności.

Jest wyposażony w kilka dodatków zaprojektowanych w celu zmaksymalizowania prywatności, w tym HTTPS Everywhere, SpyBlock i Fingerprinting Countermeasures. Zapewniają one bezpieczne połączenie ze stronami internetowymi, gdy tylko jest to możliwe, oraz zapobiegają śledzeniu przez osoby trzecie, a nawet pobieraniu odcisków palców.

IceCat jest również wyposażony w LibreJS, dodatek zaprojektowany w celu zapobiegania uruchamianiu zastrzeżonego javascript w przeglądarce i wyodrębnianiu danych bez pozwolenia.

Ponieważ IceCat jest nie tylko Open Source, ale także darmowy, możesz sprawdź wszystkie elementy kodu, a nawet zmodyfikuj go, aby odpowiadał Twoim preferencjom. Możesz także mieć pewność, że wszystkie przyszłe wersje lub warianty przeglądarki zachowują to samo zobowiązanie do przejrzystości.

5 Przeglądarka Tor: w pełni anonimowa przeglądarka

- Zapewnia dostęp do anonimowej sieci Tor.

- Wymaga pewnej wiedzy technicznej do prawidłowego użytkowania.

- Zbudowany w przeglądarce Firefox.

- Znacznie wolniej niż alternatywy.

- Nie działa w przypadku torrentów lub przesyłania strumieniowego.

Przeglądarka Tor jest zmodyfikowaną wersją Firefoksa, która zapewnia dostęp do sieci Tor i jest zoptymalizowana dla Ciebie Prywatność i anonimowość.

Sieć Tor ma pewne podobieństwa do VPN. Jednak w przeciwieństwie do VPN jest zdecentralizowany – więc nigdy nie musisz ufać prywatnej firmie ze swoimi danymi.

Jeśli nie jesteś ostrożny z Torem, możesz ryzykować podważając twoją anonimowość i narażając się na podatność bezpośredni nadzór kryminalny lub rządowy.

Ponadto sieć Tor może być nieco wolniejsza niż przy użyciu prostszej przeglądarki zorientowanej na prywatność.

Przy prawidłowym użyciu, Tor jest najlepszą opcją dla pełnej anonimowości online. To powiedziawszy, zalecamy przeprowadzenie badań przed użyciem Tora, aby upewnić się, że jest to właściwy wybór dla twojej prywatności. Pełne informacje na temat przeglądarki Tor można znaleźć w naszym przewodniku Tor vs. VPN.

Jak zachować anonimowość podczas korzystania z Tora

Prawidłowe używanie Tora nie jest trudne, ale nie zawsze jest intuicyjne. Ma dwie duże słabości:

- Tendencja do wycieku możliwych do zidentyfikowania informacji, gdy nie jest właściwie używana.

- Publiczne węzły wyjściowe, które mogą podsłuchiwać ruch.

Aby zachować swoją anonimowość, wykonaj następujące podstawowe kroki:

- Nigdy nie loguj się do mediów społecznościowych lub kont e-mail związanych z korzystaniem z Internetu poza Torem.

- Nie publikuj szczegółów dotyczących Twojej prawdziwej tożsamości.

- Zawsze używaj bezpiecznych witryn HTTPS.

- Nie używaj mobilnej weryfikacji dwuetapowej.

- Nigdy nie torrentuj w przeglądarce Tor. Grozi to wyciekiem adresu IP, ale drastycznie spowalnia sieć dla wszystkich zaangażowanych.

- Trzymaj się z dala od Google (alternatywy to DuckDuckGo, Searx.me, Qwant i Strona początkowa).

Jeśli bardzo zależy Ci na prywatności, zalecamy to również unikać pełnego ekranu. Gdy okno przeglądarki jest pełnoekranowe, może ujawniać takie informacje, jak rozdzielczość i rozmiar ekranu, co odróżnia twoją sesję od innych użytkowników Tora i może pomóc w pobieraniu odcisków palców w przeglądarce.

6Brave Browser: alternatywne podejście do reklamy

- Reimagines reklama online.

- Zbudowany na chromie.

- Całkowicie darmowy i open-source.

- Obejmuje technologię zapobiegającą śledzeniu.

- Nie jest to najbardziej prywatna dostępna przeglądarka.

Zbudowany przez programistę JavaScript po opuszczeniu Mozilli, Brave to przeglądarka zorientowana na prywatność, której celem jest przerobienie tradycyjnych reklam internetowych.

Normalne reklamy i moduły śledzące są domyślnie blokowane. Zamiast tego, odważny wyświetla własne reklamy i nagradza użytkowników własną rodzimą kryptowalutą o nazwie BAT. Jeśli chcesz ubiegać się o te nagrody, musisz podać adres e-mail.

Te reklamy są dostosowywane na podstawie historii przeglądania, która jest przechowywana lokalnie w przeglądarce, a nie wysyłana z powrotem do Brave. Dla prawdziwych entuzjastów prywatności nawet ta lokalna pamięć masowa może przekroczyć granicę.

Przeglądarka Brave ma również własny, dostosowywany system „osłon”, który pozwala użytkownikowi szybko przełączać środki bezpieczeństwa i prywatności, takie jak blokowanie skryptów, blokowanie rozpoznawania urządzenia i blokowanie plików cookie między witrynami.

Brave jest darmowy i open source, co jest zachęcające z punktu widzenia przejrzystości. Możesz zobaczyć kod źródłowy na Github.

Odważny nie jest jednak pozbawiony kontrowersji. Podstawą przeglądarki jest Google Chromium – projekt open source stojący za przeglądarką Google Chrome i systemem operacyjnym Google Chrome. Jest to niepokój dla wielu użytkowników.

Oparte na Chromium ma pewne wady prywatności. Nie można na przykład wyłączyć WebRTC. Chociaż Chromium jest teraz oprogramowaniem typu open source, nie ma gwarancji, że będzie nadal dostępny w przyszłości.

W przeciwieństwie do większości innych przeglądarek na tej liście jest ona również produkowana przez firmę chce zarabiać na reklamach, nie grupa ochotników zajmujących się prywatnością. Odważny automatycznie gromadzi 15% przychodów z reklam – pozwolimy ci zdecydować, czy podważa to projekt, czy nie.

Brave zbiera anonimowe informacje o swoich użytkownikach, których nie można wyłączyć. Twierdzi, że te informacje nie są danymi telemetrycznymi, ale brak kontroli użytkownika dotyczy z punktu widzenia prywatności.

Jeśli zdecydujesz się na reklamę i zaufasz, że firma ją zrealizuje, Brave może być dobrym wyborem. Jeśli jednak Twoim głównym celem jest prywatność, istnieją lepsze opcje.

Jak zoptymalizować Brave pod kątem prywatności

Brave może być bezpieczną, zorientowaną na prywatność przeglądarką, jeśli unikniesz jej ramienia reklamowego. Nawet jeśli jest poprawnie skonfigurowany, nadal nie jest tak skuteczny jak przeglądarki oparte na Firefox.

Jeśli obawiasz się o prywatność, trzymaj się z daleka od funkcji nagrody BAT – jest ona domyślnie wyłączona i zalecamy, aby tak pozostać.

Jeśli masz już włączony system nagród, łatwo go wyłączyć, klikając trójkątny przycisk „nagród” w prawym górnym rogu przeglądarki.

Jak wyłączyć funkcję nagród Brave’a.

7 Chromium „Ungoogled”: najbliższa opcja Google Chrome

- Zbudowany na Chromium, który jest open source.

- Wszystkie połączenia z Google zostały usunięte.

- Bardzo podobny do Chrome.

- Kompatybilny z dodatkami do Chrome.

- Częste aktualizacje zabezpieczeń.

Ungoogled Chromium wygląda dokładnie tak: Google Chrome z każdym możliwym fragmentem Google wyjętym lub wyłączonym.

Projekty Chromium to projekty typu open-source za przeglądarką Google Chrome i systemem operacyjnym Google Chrome. Chociaż są open source, są wciąż wykonane przez Google.

Przeglądarki Chromium domyślnie wysyłają informacje z powrotem do Google. Nawet w przypadku Chromium „Ungoogled” trudno jest potwierdzić, że ta funkcja została całkowicie wyłączona.

Ungoogled Chromium daje ci dostęp do dodatków zaprojektowanych dla Chrome. Chociaż jest to przydatne, warto pamiętać, że więcej dodatków ułatwia identyfikację przeglądarki. Ponadto każdy zainstalowany dodatek stanowi potencjalny sposób gromadzenia danych przez Google i inne podmioty zewnętrzne.

Krótko mówiąc, używaj tylko tych dodatków, którym całkowicie ufasz. Więcej informacji na temat dodatków i rozszerzeń przeglądarki można znaleźć w dalszej części tego przewodnika.

Istnieją również inne przeglądarki oparte na Chromium, w tym Iridium. Iridium ma podobny zestaw celów jak Ungoogled Chromium, ale generalnie jest aktualizowany rzadziej.

Najlepsza "Przeglądarki VPN"

Istnieje kilka przeglądarek, które twierdzą, że mają pełne możliwości VPN.

Jak już wspomniano wcześniej, tak zwane „przeglądarki VPN” są normalnie gloryfikowani pełnomocnicy, niepełne sieci VPN – co oznacza, że nie zapewniają one najlepszego poziomu ochrony.

Nie ma ścisłej definicji tego, co stanowi przeglądarkę VPN, więc nie należy zakładać, że zapewniają one prywatność. Poniżej omówimy najpopularniejsze opcje.

- Najpopularniejszą „przeglądarką VPN” jest prawdopodobnie przeglądarka Opera. Pomimo popularności, Opera nie jest ani prawidłową siecią VPN, ani nie jest szczególnie prywatna. W miarę możliwości zalecamy unikanie przeglądarki Opera. Aby uzyskać więcej informacji o tym, dlaczego, możesz przejść do naszego rozdziału na temat popularnych przeglądarek, aby tego uniknąć.

- Tenta Browser to kolejna „przeglądarka VPN” dostępna tylko na Androida. Tenta nie jest w pełni open-source, co niepokoi przeglądarkę, która sprzedaje się z powodu prywatności. Darmowa wersja Tenta to nie jest pełna sieć VPN, chociaż Tenta sprzedaje „wersję pro”, to znaczy. Ma twardą politykę braku dzienników i jest aktualizowana z punktu widzenia bezpieczeństwa, które są pozytywne.

- Epic to trzecia znana „przeglądarka VPN”. Epic ma zamknięty kod źródłowy, więc trudno dokładnie wiedzieć, co robi z Twoimi danymi. Podobnie jak Opera i Tenta działa tylko jako serwer proxy, a nie jako pełna sieć VPN.

Epic ma również swoją siedzibę w Indiach, a serwery w Stanach Zjednoczonych – żaden z nich nie stanowi dobrej jurysdykcji w zakresie prywatności. Opiera się na Chromium i istnieją pewne dowody na to, że nadal wysyła Twoje informacje z powrotem do Google.

Nie możemy w pełni polecić korzystania z tych przeglądarek. Przynajmniej powinieneś ich używać ostrożnie.

Czekamy na przybycie dobrze zrobione, przezroczysty, i efektywny Przeglądarka VPN. Do tego czasu termin „przeglądarka VPN” jest bardziej marketingowym stwierdzeniem niż cokolwiek innego.

Jeśli chcesz mieć lekki VPN w przeglądarce, najlepszą opcją jest użycie wiarygodnego dodatku VPN, chociaż często są to również serwery proxy. Napisaliśmy przewodniki po najlepszych dodatkach VPN dla Chrome i Firefox.

Jeśli szukasz prywatnego sposobu przeglądania, który obejmuje VPN, radzimy unikać „Przeglądarek VPN”. Powinieneś prowadzić pełną, godną zaufania sieć VPN wraz z odpowiednio skonfigurowaną przeglądarką, która przede wszystkim chroni prywatność.

5 popularnych przeglądarek internetowych, których należy unikać

Niektóre z najbardziej popularnych przeglądarek na rynku są również najbardziej inwazyjne. Jeśli chcesz przeglądać prywatnie, unikaj następujących przeglądarek za wszelką cenę:

1 Google Chrome

Google Chrome to najpopularniejsza przeglądarka na świecie. Może być łatwy w użyciu, ale jeśli w ogóle zależy Ci na prywatności nie powinieneś używać Google Chrome.

Google zarabia na spersonalizowanych reklamach. Wymaga to ogromnych ilości danych, aby dotrzeć do właściwych osób za pomocą odpowiednich reklam. Chrome jest kluczowym źródłem tych danych i rejestruje prawie wszystko, co robisz, nawet w trybie incognito.

Największym problemem związanym z Chrome jest to, że stanowi część szerszego ekosystemu Google, w którym podlega ogromna ilość twoich danych obserwacja i Logowanie. Niepokojące szczegóły znajdziesz w polityce prywatności Google Chrome.

„Synchronizacja” to ustawienie odpowiedzialne za integrację większości danych. Jeśli logujesz się na konto Google, będzie ono domyślnie włączone i zapisze wszystkie te informacje na serwerach Google:

- Historia przeglądania

- Zakładki

- Hasła i informacje o autouzupełnianiu

- Ustawienia przeglądarki i rozszerzenia

Możesz wybrać, czy chcesz używać synchronizacji. Jednak nawet po wyłączeniu nadzór Google pozostaje rozległy. Oczy Google są wszędzie: w Wyszukiwania w Google, w Twój email, na Youtube, w usługi stron trzecich i w analityka na prawie każdej stronie, którą odwiedzasz.

Dzięki Google Chrome utrzymanie Twojej prywatności jest trudniejsze niż w jakiejkolwiek innej przeglądarce.

W polityce prywatności Google obowiązującej w całej firmie stwierdza się, że zbierają dane w celu ulepszenia swoich usług:

„Zbieramy informacje w celu zapewnienia lepszych usług wszystkim naszym użytkownikom – od ustalania podstawowych rzeczy, takich jak język, którym mówisz, po bardziej złożone rzeczy, takie jak reklamy, które będą najbardziej przydatne, osoby, które są dla Ciebie najważniejsze w Internecie lub który YouTube filmy, które mogą Ci się spodobać ”.

Większość z nich jest sformułowana jak zbieranie danych jest aktem życzliwości, ale prawda jest taka, że to firma reklamowa, która może zarabiać więcej pieniędzy wykorzystując dane swojej bazy użytkowników. Krótko mówiąc, Google jest absolutnie nieugięty w gromadzeniu danych od Ciebie w jakikolwiek możliwy sposób.

Nawet jeśli nie jesteś zalogowany na konto Google, Google używa unikalnych identyfikatorów powiązanych z Twoją przeglądarką i urządzeniem. Ma to na celu zachowanie funkcji takich jak preferencje językowe, ale w rzeczywistości pozwala po prostu Google cię śledzić nawet gdy nie jesteś zalogowany.

Niezależnie od tego, czy jesteś zalogowany na swoje konto Google, czy nie, Google może gromadzić następujące dane na wszystkich swoich platformach:

- Typ przeglądarki & ustawienia

- Rodzaj urządzenia & ustawienia

- System operacyjny

- Nazwa sieci komórkowej

- Numer telefonu

- adres IP

- Aktywność systemu

- Zakupy

- Data & czas interakcji

- Wyszukaj hasła

- Oglądane filmy

- Głos i dźwięk (z funkcji audio)

- Lista osób, z którymi się komunikujesz i udostępniasz treści

- Aktywność witryn lub aplikacji podmiotów zewnętrznych korzystających z usług Google*

- Historia przeglądania Google Chrome

- Połączenie & dzienniki wiadomości z usług Google

* Obejmuje wszelkie witryny korzystające z aplikacji Google lub pliki hostowane w bibliotekach hostowanych przez Google.

Wszystkie te dane są gromadzone na różnych platformach i analizowane w celu wykrycia „spamu, złośliwego oprogramowania i nielegalnych treści”. Następnie służy do wyświetlania bardzo szczegółowych i spersonalizowanych reklam. Tutaj możesz zobaczyć, jak długo Google przechowuje wszystkie te informacje.

Google wykorzystuje te informacje również do opracowywania swojego programu tłumaczeniowego i oprogramowania do rozpoznawania głosu, między innymi projektów.

Jak pobrać swoje dane Google

- Kliknij swój profil użytkownika i wybierz „Zarządzaj swoim kontem Google”.

- Wybierz „Dane & Okno personalizacji po lewej stronie.

- Przewiń w dół do „Pobierz lub usuń swoje dane”.

- Wybierz „Pobierz swoje dane” i postępuj zgodnie z instrukcjami.

Jak pobrać dane z profilu Google.

Jeśli nie było to jeszcze jasne, zalecamy w jak największym stopniu unikaj usług Google. dotyczy to zwłaszcza przeglądarki Google Chrome.

2Microsoft Internet Explorer & Microsoft Edge

Od czasu pojawienia się Edge Microsoft wykonał dobrą robotę modernizując wydajność przeglądarki i interfejs użytkownika – jeśli nie jego funkcje prywatności lub opcje dostosowywania.

Procedury gromadzenia danych przez Microsoft nie są porównywalne z Google, ale wciąż nie jest bezpieczną przystanią dla twoich danych.

Edge przechowuje informacje o twoich nawykach przeglądania w chmurze, a także inne informacje, takie jak hasła i wpisy formularzy. To powiedziawszy, oferuje również proste instrukcje dotyczące wyświetlania i usuwania tych danych.

Microsoft Edge ma również zintegrowaną technologię DRM (Digital Rights Management), która automatycznie wykrywa licencje multimedialne na twoim urządzeniu i zatrzymuje ci dostęp do zawartości, jeśli te licencje są nieobecne. Jest to zbędne i uciążliwe z punktu widzenia prywatności.

Jest też trochę minimalny i nieskuteczny wprowadzona technologia zapobiegająca śledzeniu.

Jako firma Microsoft niewiele zrobiła, aby zyskać zaufanie swoich użytkowników, jeśli chodzi o prywatność.

3Safari Browser

Safari oferuje pewną ochronę w porównaniu do Chrome i Edge, ale nadal nie jest dobrym wyborem dla prywatności.

Safari domyślnie blokuje pliki cookie stron trzecich, a także ma pewną ochronę przed śledzeniem w różnych witrynach. Chociaż oba są użytecznymi narzędziami, nie czynią Safari bezpieczną prywatną przeglądarką.

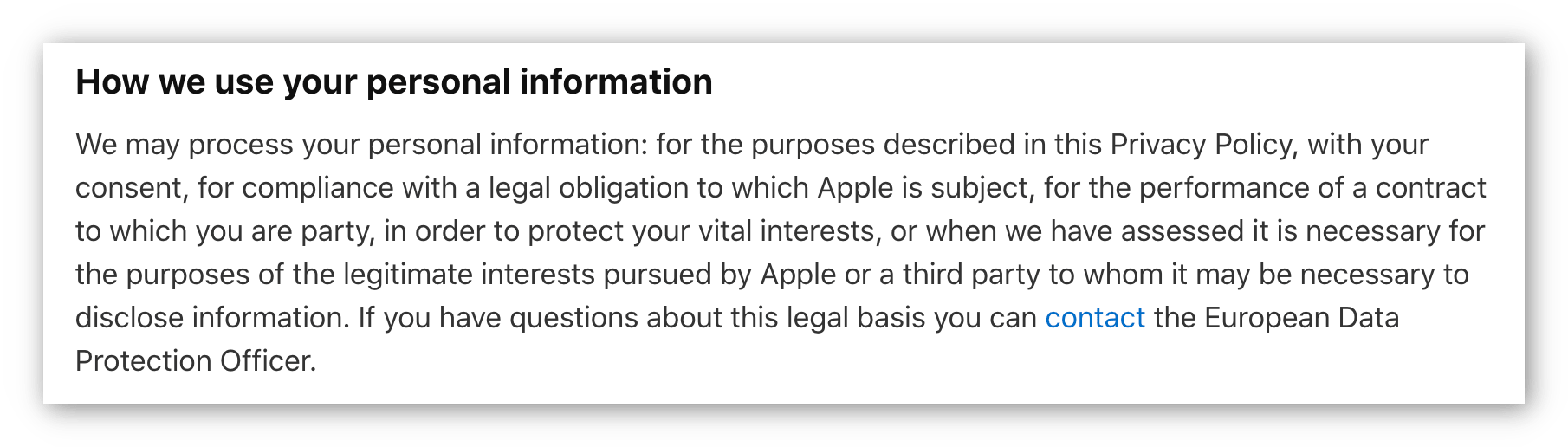

Istnieje kilka powodów, dla których Ty nie powinien ufać Apple z twoimi danymi. Po pierwsze, Apple jest partnerem programu PRISM NSA, co oznacza, że swobodnie przekazuje informacje do nadzoru rządowego.

Złapano również gromadzenie rzekomo „usuniętych” danych przeglądania Safari i zbieranie historii przeglądania, gdy użytkownicy byli w trybie prywatnym.

Polityka prywatności Apple stanowi, że gromadzi następujące dane osobowe od użytkowników:

- Nazwa

- Identyfikatory urządzeń

- adres IP

- Numer telefonu

- Adres e-mail

- Adres pocztowy

- Preferencje kontaktu

- Informacje lokalne

- Informacje o karcie kredytowej

- Informacje o profilu w mediach społecznościowych

- Informacje o rodzinie & przyjaciele

- Treści udostępniane z produktów Apple

Informacje te są następnie wykorzystywane, gdy firma „oceniła, że jest to konieczne do celów uzasadnionych interesów realizowanych przez Apple”.

Pełna lista okoliczności, w których Apple wykorzystuje Twoje dane, obejmuje:

- Aby pomóc w tworzeniu, rozwoju i ulepszaniu wewnętrznych produktów, usług i reklam

- Do zapobiegania stratom i zwalczania oszustw

- Wstępna kontrola przesłanych plików pod kątem nielegalnych treści

- Aby pomóc w weryfikacji wieku

- Aby skontaktować się z Tobą w sprawie zakupów lub zmian warunków

- Do audytów wewnętrznych, analizy danych i badań wewnętrznych

Istnieją również naprawdę szokujące zastosowania:

„Jeśli złożysz podanie o stanowisko w Apple lub otrzymamy Twoje informacje w związku z potencjalną rolą w Apple, możemy wykorzystać te informacje do oceny Twojej kandydatury i skontaktowania się z Tobą”.

Sugeruje to, że jeśli pracujesz w Apple lub planujesz pracować w Apple, może on wykorzystywać twoje dane do monitorowania twoich działań.

Jest to znaczący przykład tego, jak ważne jest to nalegać na swoją prywatność – w pewnym momencie mogą od tego zależeć nawet podstawowe rzeczy, takie jak zatrudnienie.

Safari ma reputację bardziej prywatną niż inne przeglądarki i nie jest to całkowicie bezpodstawne. Gwarancje Apple nie udostępniać twoich informacji z osobami trzecimi w celach marketingowych, co jest czymś więcej niż Google. Możesz także zrezygnować z reklam śledzących Apple na wszystkich swoich urządzeniach.

Nie oznacza to jednak, że zewnętrzne podmioty śledzące nie mogą zbierać danych. Wątpliwe wewnętrzne wykorzystanie twoich danych przez Apple i współpraca z rządem USA sama powinna wystarczyć, aby trzymać Cię z dala od swoich urządzeń i platform.

Jeśli używasz Safari, zdecydowanie zalecamy pobranie bardziej prywatnej przeglądarki.

4Opera Browser

Opera jest zbudowana z mieszanki Zamknięte i otwarte źródło składniki.

Dzięki sprytnemu marketingowi jako „przeglądarka VPN” wiele osób uważa, że Opera to prywatna przeglądarka. Tak nie jest.

Pomimo twierdzeń wręcz przeciwnych, przeglądarka Opera jest tak naprawdę tylko serwerem proxy, a nie VPN. Został również zhakowany w 2016 r. – ujawniając dane osobowe i hasła użytkowników. Opera miała również pewne historyczne problemy z nieszczelnymi adresami IP WebRTC.

Co najważniejsze, polityka prywatności Opery ujawnia całkowite lekceważenie prawdziwej prywatności i anonimowości. Polityka prywatności stwierdza, że strony trzecie mogą przetwarzać dane użytkownika, ale daje bardzo mało informacji o tym, jakie dane są przekazywane osobom trzecim lub w jaki sposób są przetwarzane.

Wymienia jednak zaangażowane strony trzecie:

- Facebook SDK

- AppsFlyer

- Platforma reklamowa DU

- Yandex AppMetrica

- Google AdMob

- Mój cel

- Outbrain

- Google Geolocation API

- Infra

- Leanplum

Ta lista obejmuje kilka dużych firm danych – mianowicie Google i Facebook – a także niektóre nienazwane firmy, których strony internetowe nawet nie działają w HTTPS.

ty nie mogę ufać te firmy zapewniają prywatność lub bezpieczeństwo danych. Poleganie Opery na tych zewnętrznych procesorach danych całkowicie podważa wszelkie roszczenia, które może mieć do prywatności.

Przeglądarka 5UC

Opracowana przez Alibaba Group, UC Browser jest niezwykle popularną przeglądarką w krajach takich jak Chiny, Indie i Indonezja. Nawet przewyższa Google Chrome na niektórych z tych rynków – jednak praktycznie nie jest znany użytkownikom w Europie i Ameryce.

Istnieje wiele dowodów na to, że UC Browser wcale nie jest bezpieczny. Podczas gdy większość przeglądarek na tej liście robi podejrzane rzeczy z twoimi danymi lub udostępnia je innym organizacjom, UC Browser ułatwia przestępcom zdobycie ich.

Jeśli masz opcję, nie używaj przeglądarki UC.

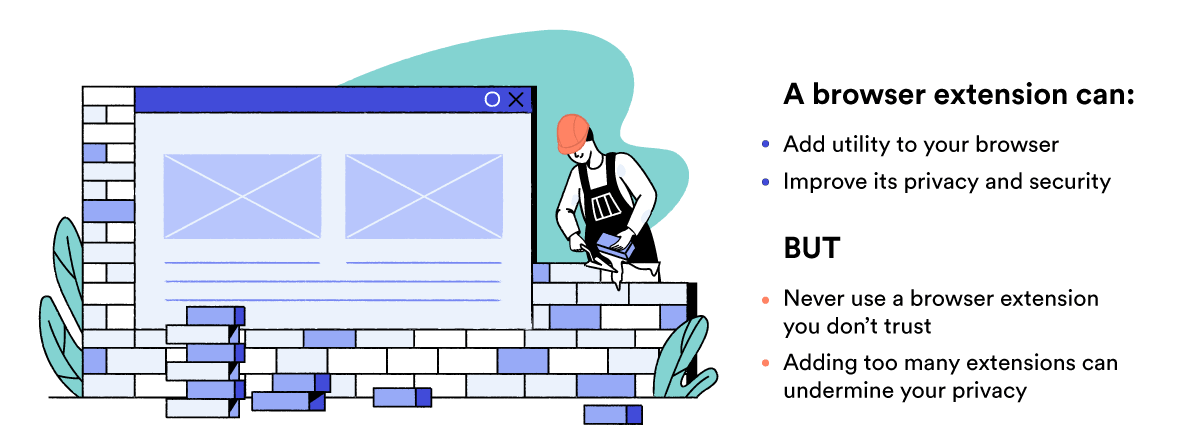

Rozszerzenia przeglądarki dla prywatności & Bezpieczeństwo

Jeśli Twoja przeglądarka nie obejmuje natywnych zabezpieczeń prywatności, takich jak blokowanie skryptów lub ochrona trackera innych firm, istnieje wiele bezpłatnych, zaufanych rozszerzeń, które pomogą Ci osiągnąć podobny cel.

Jeśli Twoja przeglądarka nie obejmuje natywnych zabezpieczeń prywatności, takich jak blokowanie skryptów lub ochrona trackera innych firm, istnieje wiele bezpłatnych, zaufanych rozszerzeń, które pomogą Ci osiągnąć podobny cel.

Istnieje kilka rozszerzeń przeglądarki, którym nie można ufać. Obejmuje to Adblock Plus, który pobiera pieniądze ze stron internetowych, aby umieścić je na białej liście.

Wszystkie polecane przez nas dodatki są przejrzyste, utrzymywane przez społeczność lub opracowane przez organizacje takie jak Electronic Frontier Foundation, które nie działają dla zysku. Oznacza to, że możesz im ufać, że nie sprzedać swoje dane lub naruszać twoją prywatność.

Jeśli chcesz użyć rozszerzenia przeglądarki VPN, zapoznaj się z naszymi najpopularniejszymi przeglądarkami dla Chrome lub Firefox.

Nie ma idealnego modelu prywatności online, dlatego musisz wypracować dla siebie najlepsze podejście.

Rozważ pobranie następujących rozszerzeń:

| uBlock Origin | uBlock Origin nie tylko blokuje reklamy, ale także blokuje witryny śledzące i złośliwe oprogramowanie. Jest łatwo dostępny dla nie znających się na technologii użytkowników, dzięki czemu przeglądanie jest bezpieczniejsze i bardziej prywatne. |

| HTTPS wszędzie | To rozszerzenie, utrzymywane jako współpraca między Projektem Tor a Electronic Frontier Foundation (EFF), popycha strony do korzystania z HTTPS tam, gdzie to możliwe. |

| Borsuk prywatności | Kolejne rozszerzenie opracowane przez EFF, Privacy Badger identyfikuje niewidzialne moduły śledzące i automatycznie je blokuje. Został zaprojektowany tak, aby był jak najłatwiejszy dla użytkownika i blokuje niezgodne moduły śledzące bez potrzeby ręcznej konfiguracji. |

| Decentraleyes | Często zdarza się, że witryny zawierają pliki hostowane przez zewnętrzne sieci CDN (Content Delivery Networks). Ponieważ witryny w tak dużym stopniu korzystają z tych zasobów, wiele stron nie wyświetla się poprawnie, jeśli są zablokowane. Decentraleyes pomaga unikać stron trzecich, jednocześnie zapobiegając łamaniu się tych stron. |

| Automatyczne usuwanie plików cookie | To rozszerzenie automatycznie usuwa pliki cookie za każdym razem, gdy zamykasz kartę. |

| uMatrix | uMatrix to zapora ogniowa, która umożliwia włączanie i wyłączanie wszelkiego rodzaju połączeń twoich przez przeglądarkę na stronie internetowej. Dotyczy to Javascript, plików cookie i wtyczek. |

| NoScript | To rozszerzenie Firefoksa zapobiega uruchamianiu Javascript, Java, Flash i innych wtyczek, chyba że jesteś na zaufanej stronie. Ten dodatek sprawia, że Firefox jest bardziej prywatny i bezpieczny, i jest wspierany przez takich jak Edward Snowden. |

| Kameleon | Chameleon, opracowany dla Firefoksa, jest open-source’owym spooferem użytkownika-agenta, który dostarcza stronom internetowym i śledzącym losowe informacje, aby utrudnić im śledzenie cię między różnymi stronami internetowymi. |

| CanvasBlocker | To rozszerzenie blokuje interfejsy API JavaScript, jeden z wielu sposobów, w jaki strony internetowe mogą Cię zidentyfikować za pomocą przeglądarki. Warto zauważyć, że zablokowanie niektórych interfejsów API może sprawić, że wyróżnisz się z tłumu bardziej niż na to pozwalając. |

| Ślad | Trace ma na celu zwalczanie różnych zaawansowanych technik pobierania odcisków palców opartych na dźwięku, WebGL, WebRTC, śledzeniu klienta użytkownika, sprzętowym pobieraniu odcisków palców i wielu innych. |

Rozszerzenia przeglądarki mogą pomóc chronić twoją prywatność, jeśli zostaną wybrane poprawnie. Ważne jest, aby pamiętać o następujących wskazówkach bezpieczeństwa:

- Uważaj, które rozszerzenia wybierzesz. Rozszerzenia przeglądarki pobrane z niekwestionowanego źródła lub programisty można załadować za pomocą programów szpiegujących i skryptów do gromadzenia danych. Zawsze wykonuj swoje badania przed pobraniem rozszerzenia przeglądarki – szczególnie bezpłatnego – nawet jeśli mają wysoką ocenę.

- Nie przeciążaj przeglądarki rozszerzeniami (nawet tymi dobrymi). Im więcej dodatków lub rozszerzeń zainstalujesz, tym łatwiej będzie ci zidentyfikować Cię w Internecie. Wynika to z procesu o nazwie odciski palców przeglądarki, które omówimy bardziej szczegółowo w następnym rozdziale. Krótko mówiąc, im bardziej dostosowana jest Twoja przeglądarka, tym bardziej wyróżnisz się na tle innych.

Najlepszym kompromisem jest wybór jedno zaufane rozszerzenie dla każdego najważniejszego elementu prywatności. Może to oznaczać jedno rozszerzenie blokujące reklamy, a drugie blokujące skrypty śledzące lub CDN.

Staraj się nie wybierać rozszerzeń z nakładającymi się narzędziami i trzymaj się łącznie dwóch lub trzech.

Jeśli masz wiele różnych priorytetów prywatności, przydatnym podejściem może być podział na przeglądarki, który omówimy szczegółowo w dalszej części tego przewodnika.

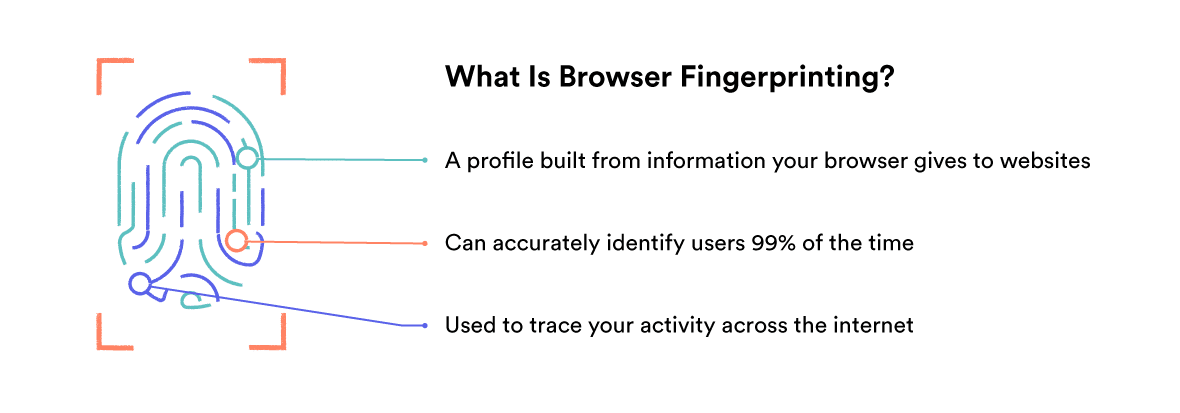

Co to jest odcisk palca przeglądarki?

Twoje urządzenie zapewnia odwiedzanym witrynom szczegółowe informacje na Twój temat system operacyjny, przeglądarka, i sprzęt komputerowy. Razem informacje te mogą zostać wykorzystane do stworzenia unikalnego „odcisku palca”. Wykorzystanie tych danych do identyfikacji i śledzenia użytkowników jest znane jako pobieranie odcisków palców w przeglądarce.

Władze, reklamodawcy i osoby śledzące mogą w tym celu korzystać z technik pobierania odcisków palców w przeglądarce lub „odcisków palców urządzeń” śledź swoją aktywność w Internecie.

Większość informacji zawartych w odcisku palca przeglądarki jest nieszkodliwa. Jednak po zebraniu tych informacji można je wykorzystać do niepokojącej precyzji. Po złożeniu cyfrowy odcisk palca jest niezmiennie dokładny.

Dzięki najnowszym osiągnięciom w zakresie pobierania odcisków palców w różnych przeglądarkach technika jest w stanie z powodzeniem identyfikować użytkowników w 99% przypadków. Oznacza to, że nawet jeśli zastosujesz wiele środków ochrony prywatności – w tym za pomocą sieci VPN i blokowania plików cookie – urządzenia śledzące mogą nadal korzystać z Twojego odcisku palca w celu ponownej identyfikacji i ponownego ciasteczka urządzenia za każdym razem, gdy odwiedzasz stronę internetową.

Audio fingerprinting to kolejna pojawiająca się metoda pobierania odcisków palców, która testuje właściwości stosu audio twojego komputera, aby dostarczyć jeszcze bardziej identyfikowalnych informacji.

Jeśli nie podejmiesz żadnych działań, aby to zasłonić, odcisk palca przeglądarki będzie zawierać:

- Rodzaj urządzenia

- Nazwa systemu operacyjnego & wersja

- Nazwa przeglądarki & wersja

- Nazwa silnika & wersja

- adres IP

- Geolokalizacja

- ISP

- Data systemowa & czas

- Odcisk palca na płótnie

- Język

- Konfiguracja głośników

- Liczba mikrofonów

- Liczba kamer internetowych

- Nazwa karty graficznej & kierowca

- Kompilacja procesora

- Stan baterii

- Ruch urządzenia

- Metoda wskazywania urządzenia

- Numer & nazwy czcionek na urządzeniu

- Rozszerzenia przeglądarki

- Określa, czy pliki cookie są włączone

- Jeśli ochrona przed śledzeniem jest dostępna

- Jeśli WebRTC jest włączony

- Informacje o WebGL

- Rozdzielczość i orientacja ekranu

- Rozmiar okna przeglądarki

- Czy przeglądarka jest zalogowana na popularnych stronach *

- Informacje z Flash, JavaScript i Active X

* Obejmuje Amazon, Craigslist, Dropbox, Expedia, Facebook, Github, Google, YouTube, Instagram, PayPal, Pinterest, Spotify, Tumblr, Twitch, Twitter, VKontakte.

Po odsyłaniu do siebie wszystkie te informacje można zebrać, aby stworzyć unikalny profil każdego użytkownika sieci.

Możesz odwiedzić deviceinfo.me, aby uzyskać pełny przegląd wszystkich informacji, które strony internetowe i ładowane przez nich pliki cookie mogą zobaczyć o tobie.

Jak zapobiec pobieraniu odcisków palców w przeglądarce

Jeśli chcesz być naprawdę anonimowy online, chcesz wyglądać jak najwięcej innych użytkowników.

Strony internetowe takie jak AmIUnique lub Panopticlick mogą dać ci wyobrażenie o tym, jak wyjątkowy jest twój odcisk palca.

Usługi te doskonale nadają się do zrozumienia, jak potężne są odciski palców w przeglądarce, ale nie należy ich używać jako ostatecznej odpowiedzi na pytanie, czy można pobrać odciski palców. Porównają twoją przeglądarkę z inną, bardziej nieaktualną próbką danych i nie zawsze będą w 100% dokładne.

Na szczęście większość zalecanych prywatnych przeglądarek wymienionych w tym przewodniku zapewnia pewien stopień ochrony przed odciskami palców przeglądarki. Te przeglądarki starają się, abyś wyróżniał się tak mało, jak to możliwe, po prostu odmawiając trackerom pożądanych informacji.

Warto pamiętać, że nie można podawać śledzącym żadnych informacji jeszcze bardziej rozpoznawalny niż ujawnienie czegoś stosunkowo powszechnego. Ponadto każde zainstalowane rozszerzenie wyróżnia Cię z tłumu i ułatwia śledzącym identyfikację użytkownika.

Z tego powodu używanie Safari na Apple iPhone to tak naprawdę jeden z najlepszych sposobów na pobicie odcisku palca, ponieważ konfiguracje iPhone’a są bardzo podobne. Korzystanie z iPhone’a jest jednak wyraźną kompromisem: zamiast tego przekażesz Apple swoje dane osobowe.

Korzystanie z przeglądarki ukierunkowanej na prywatność z kilkoma dobrze dobranymi dodatkami to najlepsza metoda minimalizacji ryzyka odcisków palców przeglądarki bez rezygnacji z innych form prywatności.

Co to jest przedział przeglądarki?

Użytkownicy podważają ich prywatność w sieci, wielokrotnie logując się na wiele kont w tej samej przeglądarce. Dzięki temu witryny mogą tworzyć o wiele bardziej szczegółowy profil użytkownika, a nawet mogą odnosić się do twoich nawyków przeglądania Internetu twoja prawdziwa tożsamość życiowa.

Podział przegród na przeglądarkę ma miejsce podczas używania różne przeglądarki internetowe dla różnych rodzajów aktywności online. Pozwala to zachować odrębne działania i dostosować każdą przeglądarkę do różnych modeli zagrożeń.

Przykładowa konfiguracja przedziałów przeglądarki to:

- Przeglądarka 1 (np. Firefox): zalogowany na konta internetowe. Służy do uzyskiwania dostępu do wszystkiego, co wymaga hasła i niczego więcej.

- Przeglądarka 2 (np. Firefox Focus): skonfiguruj, aby usunąć wszystkie pliki cookie i historię po każdej sesji. Służy do ogólnego przeglądania.

- Przeglądarka 3 (np. Tor): skonfigurowane pod kątem całkowitej prywatności i anonimowości.

Jeśli chcesz uzyskać najlepszą możliwą prywatność, rozważ użycie różnych przeglądarek do różnych działań.

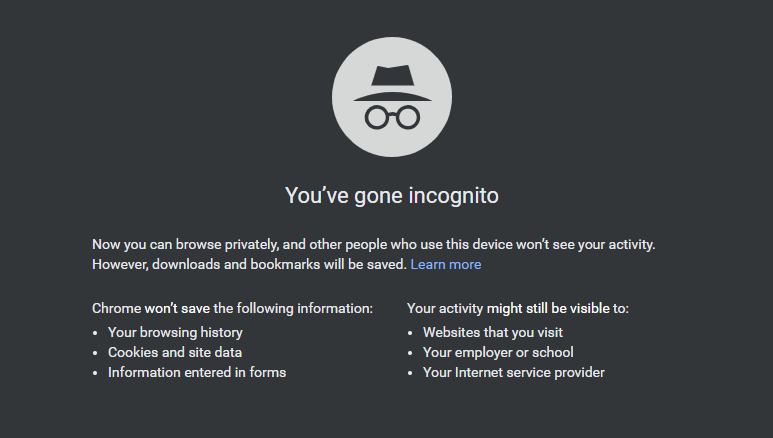

Czy „Tryb przeglądania prywatnego” zapewni Ci prywatność?

Prywatne przeglądanie lub tryb „Incognito” zmienią sposób działania przeglądarki, niezależnie od tego, czy korzystasz z Google Chrome, Firefox, Safari, czy jakiejkolwiek innej przeglądarki – ale to nie zmieni sposobu inne komputery zachowywać się.

Podczas przeglądania w normalnym oknie przeglądarka internetowa zapisuje lokalnie dane dotyczące historii przeglądania. Dane te obejmują:

- Odwiedzone strony internetowe

- Ciasteczka

- Tworzyć dane

- Pobierz historię

- Wyszukiwania

- Buforowane strony internetowe

Każdy, kto ma dostęp do twojego komputera i przeglądarki, może później natknąć się na te informacje.

Po włączeniu trybu przeglądania prywatnego – znanego również jako tryb incognito – przeglądarka internetowa nie przechowuje tych informacji. Niektóre dane, takie jak pliki cookie, mogą być przechowywane przez czas trwania prywatnej sesji przeglądania, a następnie natychmiast odrzucane po zamknięciu okna przeglądarki.

Tryb prywatnego przeglądania powstrzymuje Cię przed pozostawieniem oczywistych śladów na komputerze. Uniemożliwia również stronom internetowym korzystanie z plików cookie do śledzenia twoich odwiedzin. Jednak przeglądanie jest nie całkowicie prywatny lub anonimowy podczas korzystania z trybu przeglądania prywatnego.

Prywatne przeglądanie lub „tryb incognito” wpływa tylko na Twój komputer. Nie powie innym komputerom, serwerom ani routerom, aby zapomniały o historii przeglądania. Twój dostawca usług internetowych (ISP) to zrobi nadal będzie można zobaczyć wszystkie odwiedzane witryny. Jeśli ruch przechodzi przez sieć firmową lub szkolną, pracodawca lub szkoła nadal mogą zobaczyć Twoją aktywność.

Podsumowując, tryb przeglądania prywatnego:

- Usuń swoją historię po zakończeniu sesji

- Usuń wszelkie pliki cookie lub dane witryny na koniec sesji

- Nie zapisuj żadnych informacji o formularzu w przeglądarce

Tryb przeglądania prywatnego nie będzie:

- Całkowicie ukryj swoją aktywność lub tożsamość przed odwiedzanymi witrynami

- Ukryj swoją aktywność przed dostawcą usług internetowych

- Zapobiegaj przechowywaniu na komputerze wszystkich zapisów dotyczących Twojej aktywności

- Ukryj swoją aktywność przed szkołą lub pracodawcą

Główną zaletą trybu przeglądania prywatnego jest to, że pozwala on przeglądać Internet bez pozostawiania wyraźnych śladów aktywności w samej przeglądarce. Umożliwia także dostęp do stron internetowych takich jak Google czy YouTube bez konieczności logowania się na konto Google.

Tryb prywatny nie sprawi, że będziesz anonimowy, a niektóre dane mogą być nadal przechowywane na twoim komputerze.

Jeśli chcesz być naprawdę prywatny, powinieneś używać przeglądarki zorientowanej na prywatność i godnej zaufania sieci VPN.